Wymagania systemowe dla polaczen Fabric

Connections stanowia rozszerzenie dla dab Nexus. W celu korzystania z nich nalezy posiadac osobna licencje.

Jesli Managed App zostanie pozyskany przez Azure Marketplace, App Service zostanie utworzony automatycznie. Wszystkie ponizsze informacje dotyczace App Service beda w tym przypadku dotyczyly Panstwa!

1. Metody uwierzytelniania

Poniższe zasoby przedstawiono jako przyklady (nazwy tych zasobow mozna dowolnie zmodyfikowac):

Resource Group: rg-azure-vm-Nexus

User Assigned Managed Identity: mi-azure-vm-Nexus

App Service: app-dabnexus-1234

Azure Virtual Machine: vm-dabnexus

App Registration: app-azure-vm-Nexus

Application: dab-Nexus

-

a. Uzytkownik uslugi

- MFA (uwierzytelnianie wieloskładnikowe): nalezy wylaczyc

- Uwierzytelnianie w dab Nexus: nalezy wskazac nazwe uzytkownika oraz haslo dla polaczenia Fabric

-

b. Service Principal

- Wyszukanie Service Principal Key:

- Otworzyc Azure Portal > App Registrations > otworzyc swoja aplikacje Nexus

- Manage > Certificates & secrets > Client secrets

- Value: to jest Service Principal Key

- Client ID: rowniez niezbedny przy konfiguracji polaczenia w dab Nexus

-

c. Systemowa zarzadzana tozsamosc (App Service LUB Azure VM)

- App Service > znalezienie systemowej zarzadzanej tozsamosci:

- Otworzyc Azure Portal > otworzyc Resource Group > otworzyc App Service (np. app-dabnexus-1234)

- Settings > Identity: System assigned Status ON

- Azure VM > znalezienie systemowej zarzadzanej tozsamosci:

- Otworzyc Azure Portal > otworzyc Resource Group > otworzyc Virtual Machine (np. vm-dabnexus)

- Security > Identity: System assigned Status ON

- App Service > znalezienie systemowej zarzadzanej tozsamosci:

-

d. Uzytkownikowa zarzadzana tozsamosc (Managed App: UAMI zostanie utworzone automatycznie)

- Znalezienie user-assigned managed identity:

- Otworzyc Azure Portal > otworzyc Resource Group > otworzyc App Service (np. app-dabnexus-1234)

- Value: nazwa Managed Identity

- Znalezienie user-assigned managed identity:

2. Wymagania

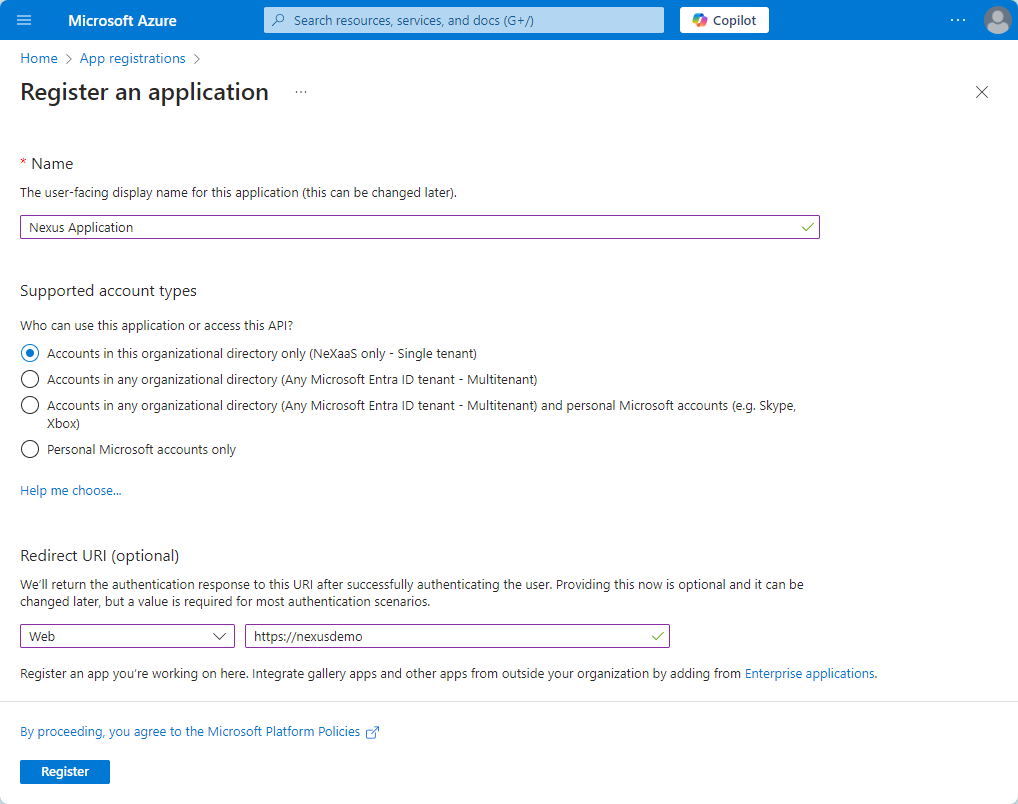

- a. App Registration (tylko w przypadku korzystania z uzytkownika uslugi lub Service Principal)

- Otworzyc App Registrations w Azure Portal i kliknac + New Registration

- Name: wpisac nazwe rejestracji (np. dab-Nexus)

- Supported account types: wybrac Only accounts in this organisation directory (single client)

- Redirect-URI (tylko dla uzytkownika uslugi): z listy rozwijalnej wybrac Web (Nexus to aplikacja webowa) oraz podac adres URL aplikacji dab Nexus

- Application-URL (On-Premise): mozna sprawdzic w Configuration.json

- Application-URL (Managed App): otworzyc Resource Group w Azure Portal, nastepnie przejsc do widoku Overview z rodzajem App Service – domyslna domena widoczna w prawym gornym rogu

Po wprowadzeniu wszystkich informacji mozna kliknac Register u dolu okna:

Uprawnienia API

Roznica miedzy uprawnieniami Application Permissions a Delegated Permissions

Poniżej zostanie przedstawiona roznica pomiedzy Application Permissions a Delegated Permissions.

Uprawnienia Delegated sa dziedziczone. Dziedziczenie przebiega na przyklad od Subscription do Resource Group lub od Resource Group do poszczegolnych zasobow.

Application permissions ustawia sie bezposrednio w aplikacji (np. dab-Nexus) w Azure Portal. Nalezy wskazac kilka uprawnien.

W tym celu nalezy kliknac Add a permission i wybrac Microsoft APIs. Szczegolowe informacje zamieszczono w dokumentacji Microsoft.

-

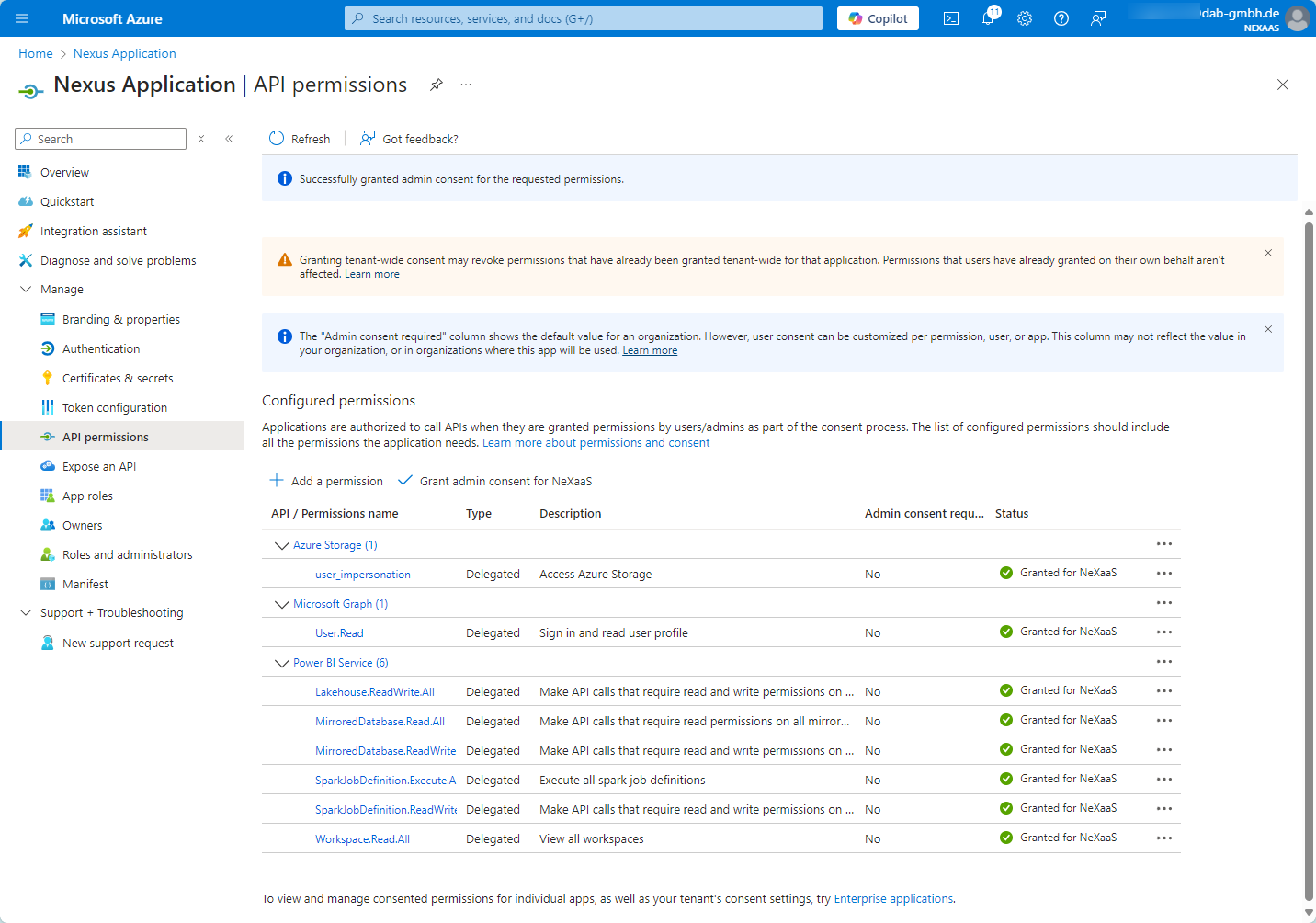

Delegated Permissions (tylko dla uzytkownika uslugi)

- Power BI Service

- MirroredDatabase.ReadWrite.All

- Workspace.Read.All

- Lakehouse.ReadWrite.All

- SparkJobDefinition

- SparkJobDefinition.Execute.All

- SparkJobDefinition.ReadWrite.All

- Azure Storage

- user_impersonation

- Power BI Service

-

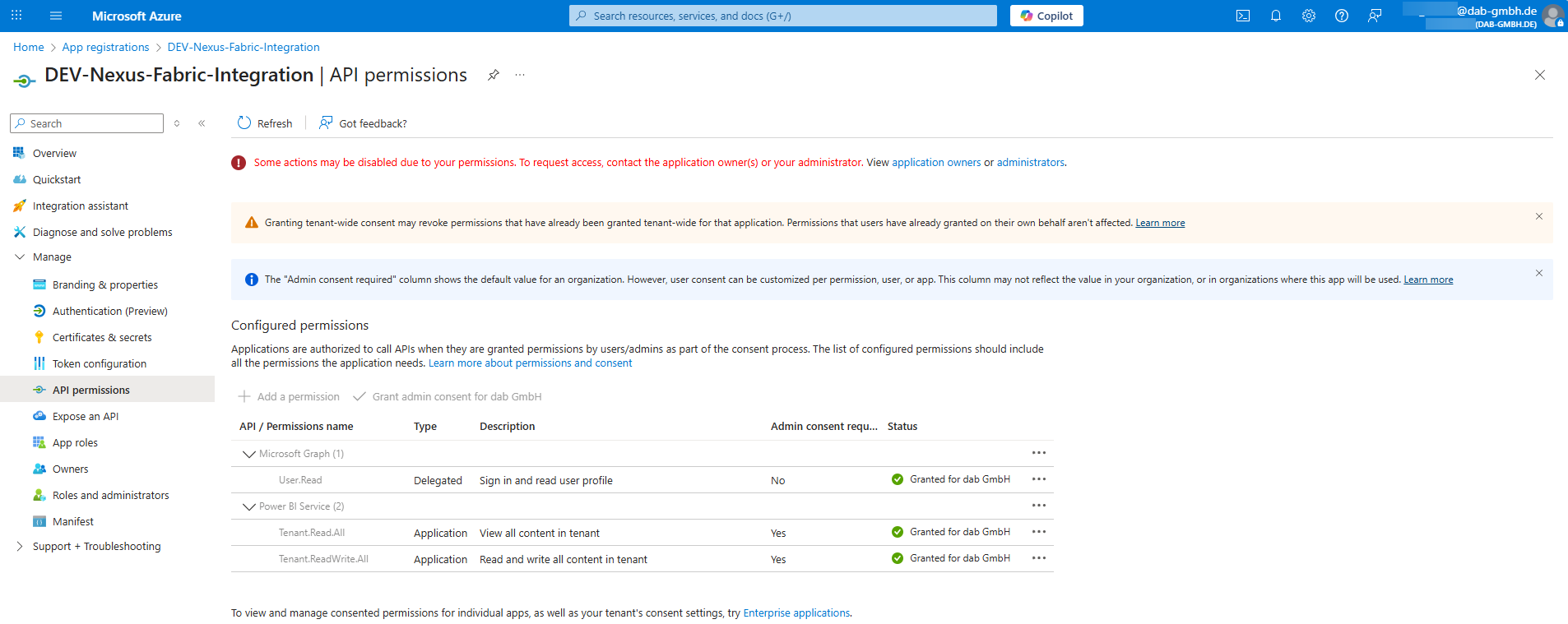

Application Permissions (tylko dla Service Principal)

- Power BI Service

- Tenant.Read.All

- Tenant.ReadWrite.All

- Power BI Service

Po wprowadzeniu wszystkich uprawnien kliknac Grant Admin consent for Tenant name i potwierdzic komunikat wybierajac Yes. Szczegolowe informacje mozna znalezc w tej sekcji dokumentacji Microsoft.

Lista uprawnien API dla Delegated Permissions (uzytkownicy uslugi) powinna wygladac w nastepujacy sposob:

Lista uprawnien API dla Application Permissions (Service Principal) powinna wygladac nastepujaco:

Po wykonaniu wszystkich krokow opisanych w dokumentacji otrzymaja Panstwo Client ID niezbedny do nawiazania polaczenia z aplikacja dab Nexus.

-

b. Weryfikacja ustawien Tenant-Settings w Fabric Admin Portal (Service Principal oraz obie Managed Identities)

- otworzyc Fabric Admin Portal oraz zalogowac sie

- zrealizowac kroki opisane w Service principals can call Fabric public APIs w dokumentacji Microsoft: te ustawienia musza byc aktywowane dla Service Principals i Managed Identities

-

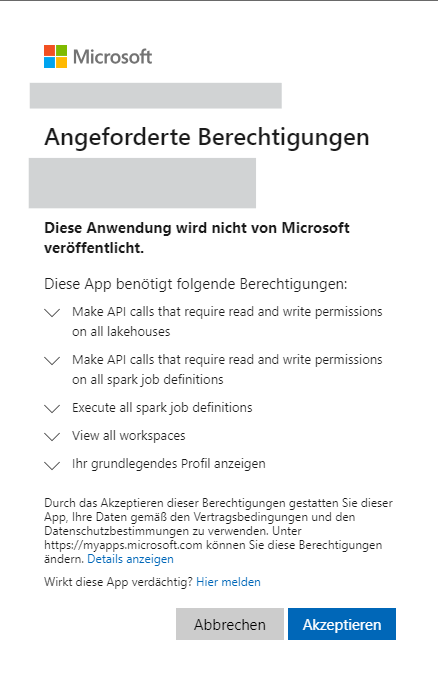

c. Nadanie dostepu w dab Nexus (tylko dla uzytkownika uslugi)

- Podstawowe uwierzytelnianie (Basic Authentication)

- Username & Password: nalezy wpisac dane uzytkownika Fabric-Users

- Request API consent: tu nalezy zaakceptowac wymagane uprawnienia jednorazowo

- Podstawowe uwierzytelnianie (Basic Authentication)

-

d. Nadanie ról w Fabric Workspace

W Microsoft Fabric uzytkownik powinien posiadac minimum role Contributor.

- Otworzyc Fabric: adres URL https://app.powerbi.com

- Zalogowac sie: uzywajac swojego konta

- Kliknac Workspaces

- Najechac kursorem na nazwe glownego workspace i wybrac trzy kropki

- Kliknac Workspace Access

- Uzytkownicy i ich role: widoczne po prawej stronie

- Service User

- Wprowadzic adres e-mail uzytkownika uslugi

- Service Principal

- Podac nazwe App Registration: np. app-azure-vm-Nexus

- Nadanie dostepu dla System-assigned managed identity:

- Wskazac nazwe Resource: nazwa App Service lub Azure VM (np. app-dabnexus-1234 lub np. azure-vm-Nexus)

- Nadanie dostepu dla User-assigned managed identity (Managed App: UAMI zostanie utworzone automatycznie):

- Podac nazwe Managed Identity: np. mi-azure-vm-Nexus