Requisitos técnicos del sistema para las conexiones de Fabric

Las Conexiones son una extensión para dab Nexus. Es necesario licenciarlas por separado.

Si usted adquiere el Managed App a través de Azure Marketplace, se creará automáticamente un App Service. ¡Todos los siguientes puntos relacionados con el App Service serán relevantes para usted en este caso!

1. Métodos de autenticación

Los siguientes recursos se muestran como ejemplos (usted puede cambiar el nombre de estos recursos según lo desee):

Resource Group: rg-azure-vm-Nexus

User Assigned Managed Identity: mi-azure-vm-Nexus

App Service: app-dabnexus-1234

Azure Virtual Machine: vm-dabnexus

App Registration: app-azure-vm-Nexus

Application: dab-Nexus

-

a. Usuario de servicio

- MFA (autenticación multifactor): debe estar desactivada

- Autenticación en dab Nexus: usted debe especificar un nombre de usuario y contraseña para la conexión de Fabric

-

b. Service Principal

- Buscar la Service Principal Key:

- Abra el Azure Portal > App Registrations > abra la App de Nexus

- Manage > Certificates & secrets > Client secrets

- Value: este es el Service Principal Key

- Client ID: también es necesario para la conexión en dab Nexus

-

c. Managed identity asignada por el sistema (App Service O Azure VM)

- App Service > buscar la managed identity asignada por el sistema:

- Abra Azure Portal > abra su Resource Group > abra el App Service (por ejemplo, app-dabnexus-1234)

- Settings > Identity: system assigned Status ON

- Azure VM > buscar la managed identity asignada por el sistema:

- Abra Azure Portal > abra su Resource Group > abra la máquina virtual (por ejemplo, vm-dabnexus)

- Security > Identity: system assigned Status ON

- App Service > buscar la managed identity asignada por el sistema:

-

d. Managed identity asignada por el usuario (Managed App: UAMI se creará automáticamente)

- Buscar la managed identity asignada por el usuario:

- Abra Azure Portal > abra su Resource Group > abra el App Service (por ejemplo, app-dabnexus-1234)

- Value: nombre de la Managed Identity

- Buscar la managed identity asignada por el usuario:

2. Requisitos técnicos

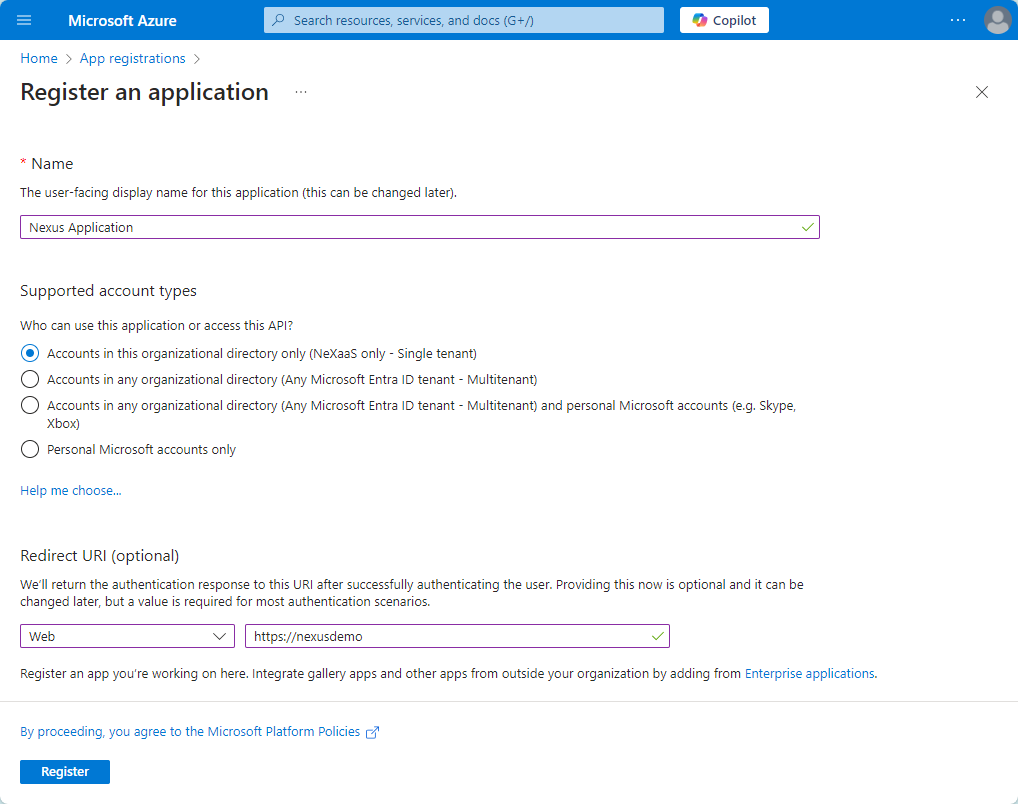

- a. App Registration (solo al utilizar el usuario de servicio o Service Principal)

- Abra App Registrations en el Azure Portal y haga clic en + New Registration

- Nombre: introduzca el nombre del registro (por ejemplo, dab-Nexus)

- Tipos de cuenta admitidos: seleccione la opción Only accounts in this organisation directory (single client)

- Redirect-URI (solo para usuario de servicio): seleccione Web en la lista desplegable (Nexus es una aplicación web) e introduzca la Application-URL de dab Nexus

- Application-URL (local): puede encontrarla en el Configuration.json

- Application-URL (Managed App): abra el Resource Group en el Azure Portal, abra la vista general con el tipo App Service y encontrará el dominio Default arriba a la derecha

Una vez ingresada toda la información, puede hacer clic en Registrar en la parte inferior:

Permisos API

Diferencia entre permisos de aplicación y permisos delegados

A continuación, se explica la diferencia entre permisos de aplicación y permisos delegados.

Los permisos delegados se heredan. La herencia ocurre, por ejemplo, desde la suscripción hacia el Resource Group o desde el Resource Group hacia los recursos individuales.

Los permisos de aplicación se establecen directamente en la aplicación (por ejemplo, dab-Nexus) en el Azure Portal. Usted debe ingresar varios permisos.

Para ello, haga clic en Agregar un permiso y seleccione Microsoft APIs. Para más información, consulte esta documentación de Microsoft.

-

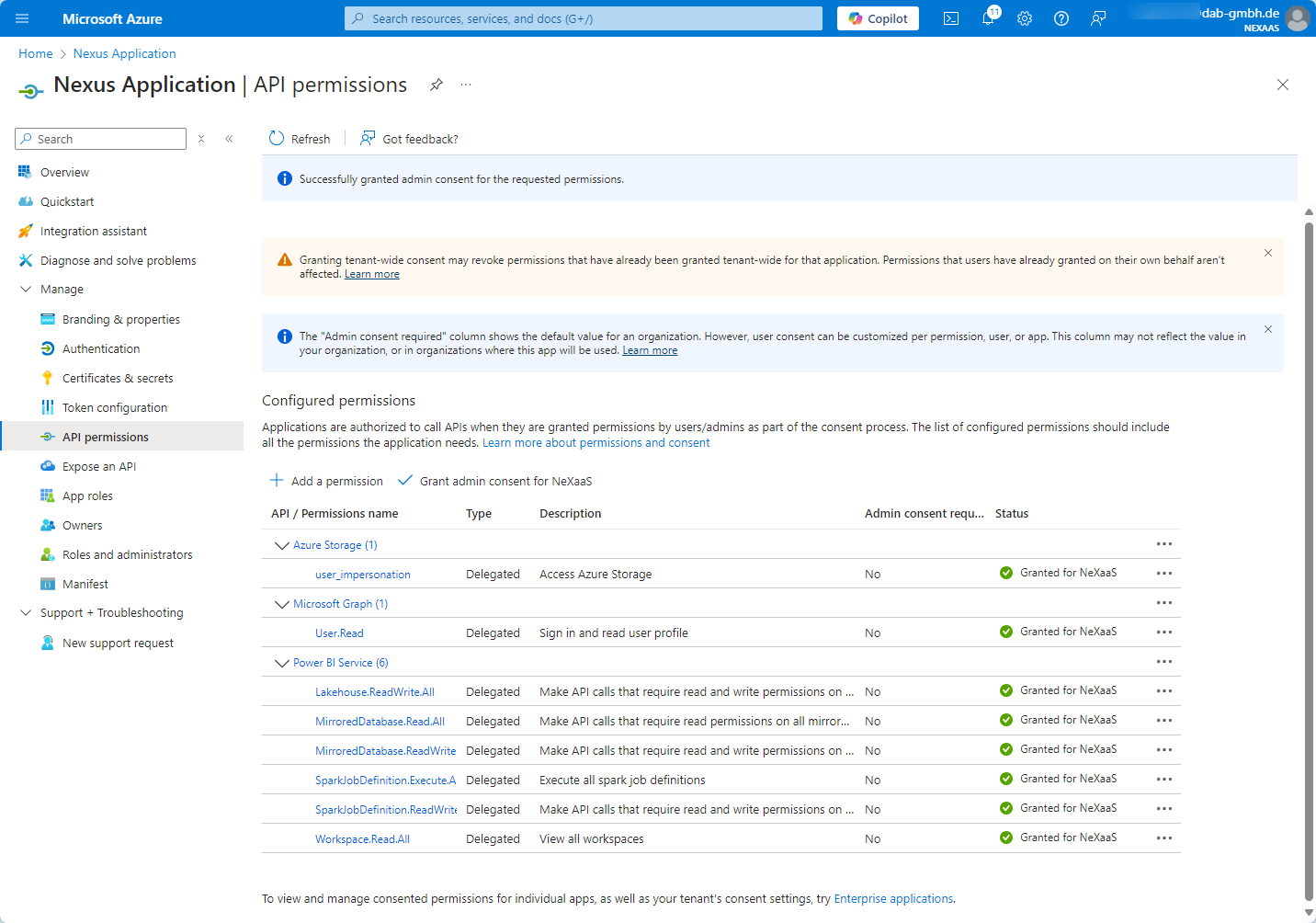

Permisos delegados (solo usuario de servicio)

- Power BI Service

- MirroredDatabase.ReadWrite.All

- Workspace.Read.All

- Lakehouse.ReadWrite.All

- SparkJobDefinition

- SparkJobDefinition.Execute.All

- SparkJobDefinition.ReadWrite.All

- Azure Storage

- user_impersonation

- Power BI Service

-

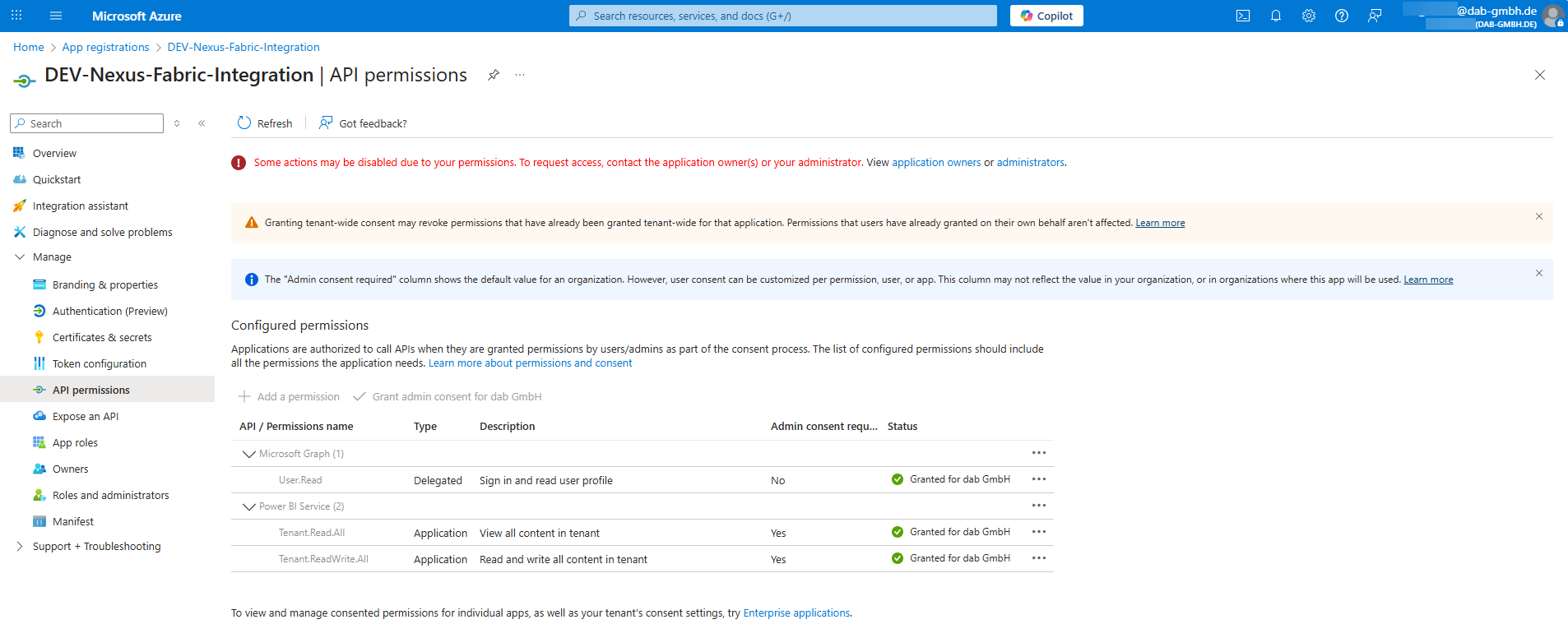

Permisos de aplicación (solo Service Principal)

- Power BI Service

- Tenant.Read.All

- Tenant.ReadWrite.All

- Power BI Service

Una vez añadidos todos los permisos, haga clic en Grant Admin consent for Tenant name y confirme el mensaje con Sí. Para más información, consulte esta sección de la documentación de Microsoft.

El listado de permisos API para permisos delegados (usuarios de servicio) debe tener este aspecto:

El listado de permisos API para permisos de aplicación (Service Principal) debe tener este aspecto:

Después de completar todos los pasos de la documentación, recibirá el Client ID necesario para conectar su aplicación dab Nexus.

-

b. Verificar la configuración del Tenant en la Admin Portal de Fabric (Service Principal y ambas Managed Identities)

- abra la Admin Portal de Fabric e inicie sesión

- siga los pasos en Service principals can call Fabric public APIs en la documentación de Microsoft: estas configuraciones deben habilitarse para Service Principals y Managed Identities

-

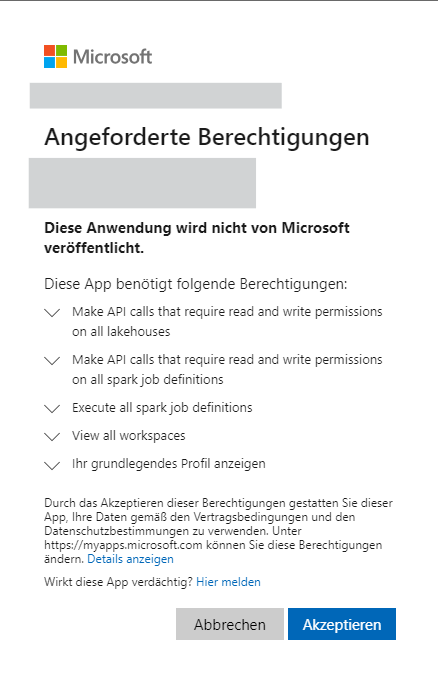

c. Conceder acceso en dab Nexus (solo usuario de servicio)

- Autenticación básica

- Nombre de usuario y contraseña: introduzca el nombre de usuario y la contraseña del usuario de Fabric

- Solicitar consentimiento para API: aquí usted debe aceptar los permisos requeridos una única vez

- Autenticación básica

-

d. Asignar roles en Fabric Workspace

En Microsoft Fabric el usuario debe tener al menos el rol Contributor.

- Abrir Fabric: URL https://app.powerbi.com

- Iniciar sesión: con su usuario

- Hacer clic en Workspaces

- Colocar el ratón sobre el nombre general del workspace y hacer clic en los tres puntos

- Hacer clic en Workspace Access

- Usuarios y sus roles: usted los verá a la derecha

- Usuario de servicio

- Ingrese la dirección de correo electrónico del usuario de servicio

- Service Principal

- Ingrese el nombre de la App Registration: por ejemplo, app-azure-vm-Nexus

- Conceder acceso para la managed identity asignada por el sistema:

- Ingrese el nombre del recurso: nombre del App Service o nombre de la Azure VM (por ejemplo, app-dabnexus-1234 o azure-vm-Nexus)

- Conceder acceso para la managed identity asignada por el usuario (Managed App: UAMI se creará automáticamente):

- Ingrese el nombre de la Managed Identity: por ejemplo, mi-azure-vm-Nexus