Systemanforderungen für Fabric-Verbindungen

Die Connections sind eine Erweiterung für dab Nexus. Sie müssen separat lizenziert werden.

Wenn Sie die Managed App über den Azure Marketplace beziehen, wird ein App Service automatisch erstellt. Alle folgenden Punkte, die den App Service betreffen, sind in diesem Fall für Sie relevant!

1. Authentifizierungsverfahren

Die folgenden Ressourcen dienen als Beispiele (Sie können diese Ressourcen frei benennen):

Resource Group: rg-azure-vm-Nexus

User Assigned Managed Identity: mi-azure-vm-Nexus

App Service: app-dabnexus-1234

Azure Virtual Machine: vm-dabnexus

App Registration: app-azure-vm-Nexus

Application: dab-Nexus

-

a. Service User

- MFA (Multi-Faktor-Authentifizierung): muss deaktiviert sein

- Authentifizierung in dab Nexus: Sie müssen für die Fabric-Verbindung einen Benutzernamen und ein Passwort angeben

-

b. Service Principal

- Service Principal-Key ermitteln:

- Öffnen Sie das Azure Portal > App Registrations > Ihre Nexus App öffnen

- Verwalten > Zertifikate & Geheimnisse > Client secrets

- Value: dies ist der Service Principal Key

- Client ID: ebenfalls erforderlich für die Verbindung in dab Nexus

-

c. Systemzugewiesene Managed Identity (App Service ODER Azure VM)

- App Service > Systemzugewiesene Managed Identity finden:

- Azure Portal öffnen > Ihre Resource Group öffnen > App Service öffnen (z. B. app-dabnexus-1234)

- Einstellungen > Identität: Systemzugewiesen Status AN

- Azure VM > Systemzugewiesene Managed Identity finden:

- Azure Portal öffnen > Ihre Resource Group öffnen > Virtuelle Maschine öffnen (z. B. vm-dabnexus)

- Sicherheit > Identität: Systemzugewiesen Status AN

- App Service > Systemzugewiesene Managed Identity finden:

-

d. Benutzerzugewiesene Managed Identity (Managed App: UAMI wird automatisch erstellt)

- Benutzerzugewiesene Managed Identity finden:

- Azure Portal öffnen > Ihre Resource Group öffnen > App Service öffnen (z. B. app-dabnexus-1234)

- Value: Name der Managed Identity

- Benutzerzugewiesene Managed Identity finden:

2. Anforderungen

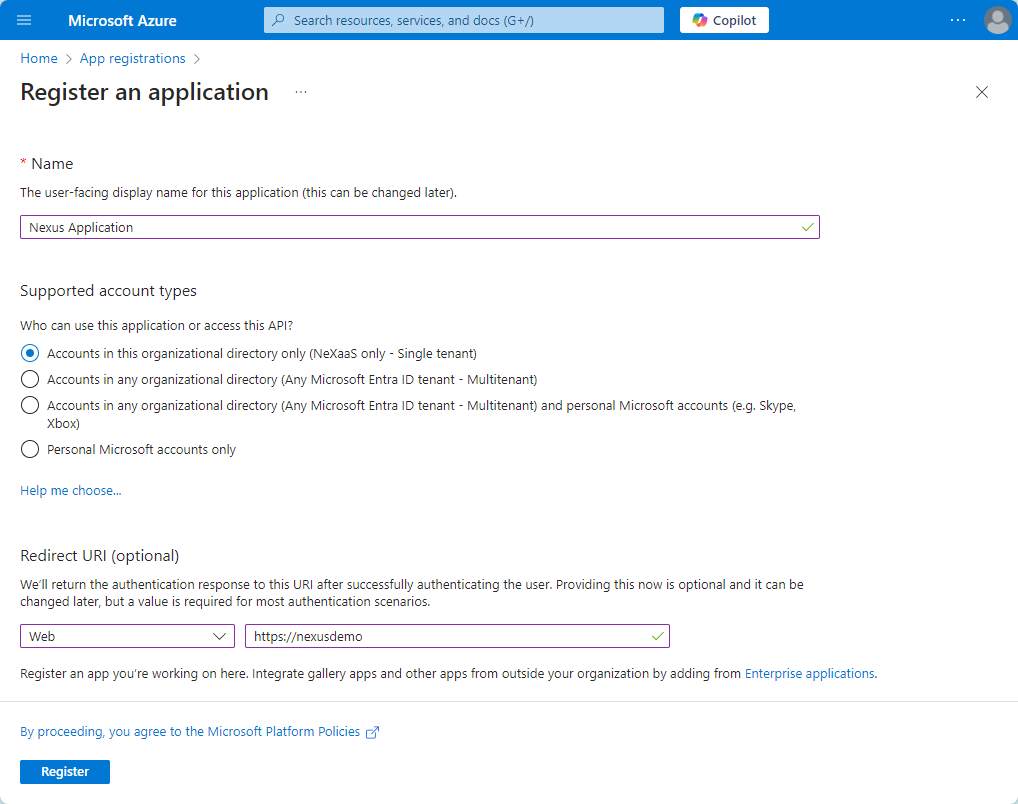

- a. App Registration (nur bei Verwendung des Service User oder Service Principal)

- Öffnen Sie die App Registrations im Azure Portal und klicken Sie auf + Neue Registrierung

- Name: Tragen Sie den Namen der Registrierung ein (z. B. dab-Nexus)

- Unterstützte Kontotypen: Wählen Sie die Option Nur Konten im Organisationsverzeichnis (einzelner Mandant)

- Redirect-URI (nur für Service User): Wählen Sie im Dropdown Web aus (Nexus ist eine Webanwendung) & geben Sie die Application-URL von dab Nexus ein

- Application-URL (On-Premise): Sie finden diese in der Configuration.json

- Application-URL (Managed App): Öffnen Sie die Resource Group im Azure Portal, öffnen Sie die Übersicht mit dem Typ App Service und oben rechts finden Sie die Standard-Domain

Nachdem Sie alle Angaben gemacht haben, klicken Sie unten auf Register:

API-Berechtigungen

Unterschied zwischen Application- und Delegierten Berechtigungen

Im Folgenden erfahren Sie die Unterschiede zwischen Application- und Delegierten Berechtigungen.

Delegierte Berechtigungen werden vererbt. Die Vererbung erfolgt z. B. von der Subscription zur Resource Group oder von der Resource Group zu einzelnen Ressourcen.

Application-Berechtigungen werden direkt in der Anwendung (z. B. dab-Nexus) im Azure Portal vergeben. Sie müssen mehrere Berechtigungen hinzufügen.

Klicken Sie dazu auf Berechtigung hinzufügen und Microsoft APIs auswählen. Weitere Informationen finden Sie in dieser Microsoft-Dokumentation.

-

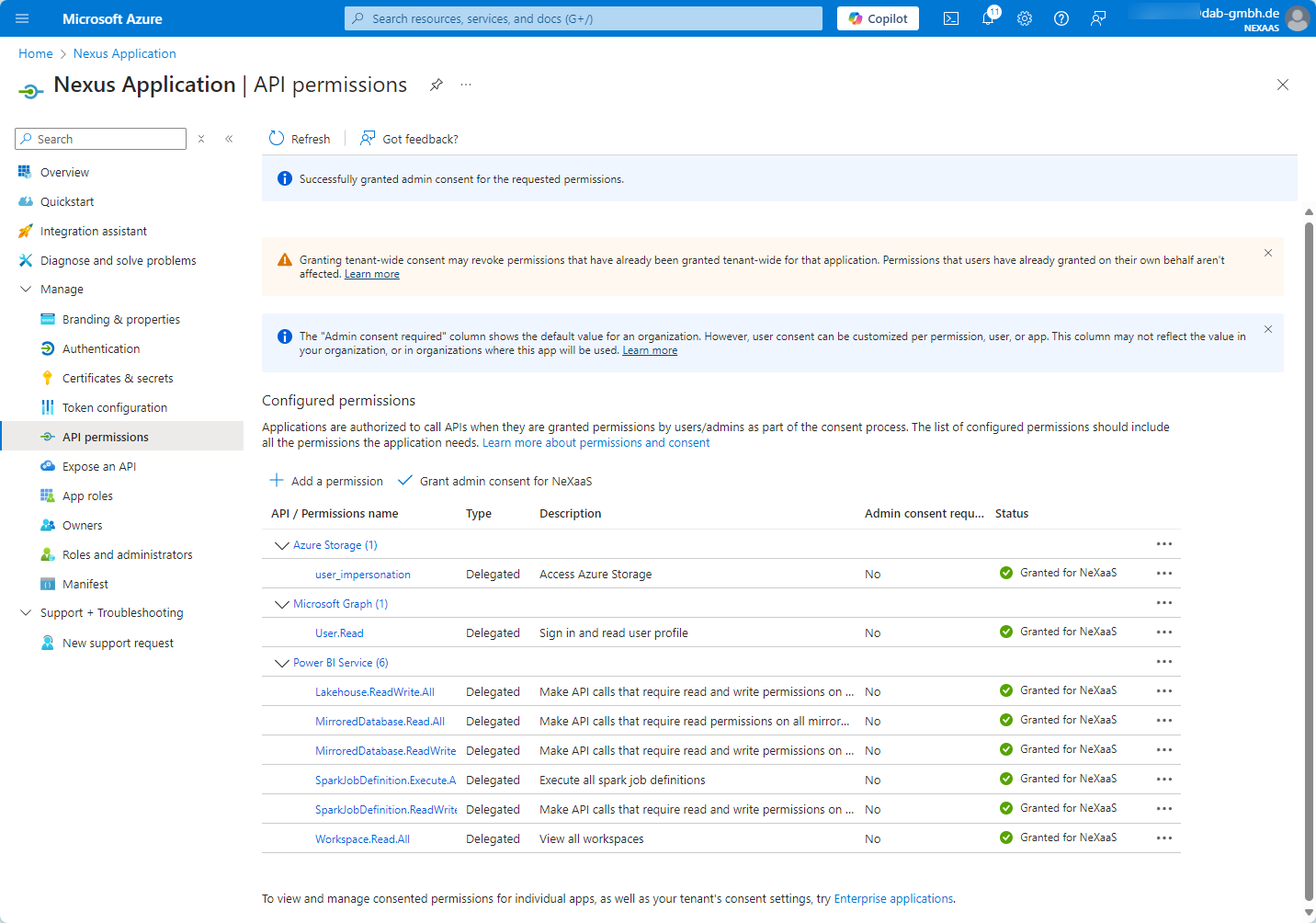

Delegierte Berechtigungen (nur Service User)

- Power BI Service

- MirroredDatabase.ReadWrite.All

- Workspace.Read.All

- Lakehouse.ReadWrite.All

- SparkJobDefinition

- SparkJobDefinition.Execute.All

- SparkJobDefinition.ReadWrite.All

- Azure Storage

- user_impersonation

- Power BI Service

-

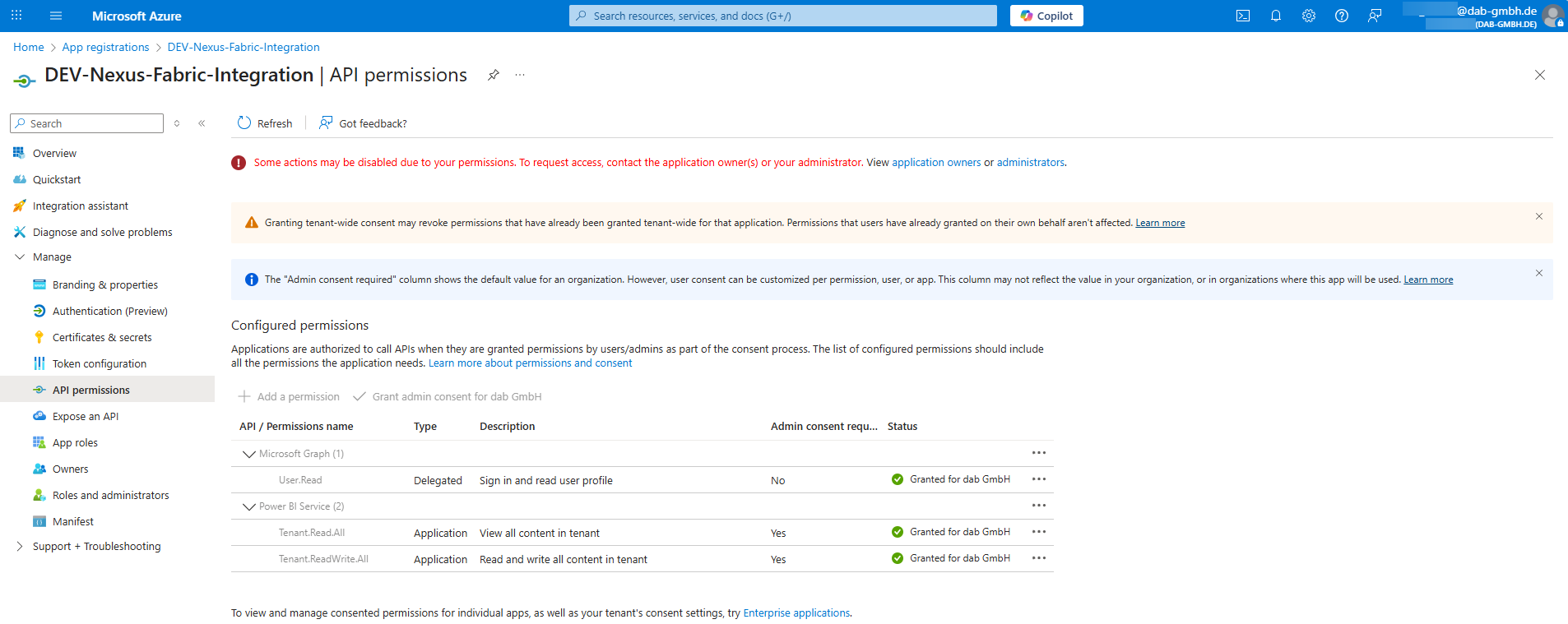

Application Berechtigungen (nur Service Principal)

- Power BI Service

- Tenant.Read.All

- Tenant.ReadWrite.All

- Power BI Service

Nachdem Sie alle Berechtigungen eingetragen haben, klicken Sie auf Grant Admin consent for Tenant name und bestätigen Sie die Meldung mit Ja. Weitere Informationen finden Sie in diesem Abschnitt der Microsoft-Dokumentation.

Die API-Berechtigungsanzeige für Delegierte Berechtigungen (Service User) sollte wie folgt aussehen:

Die API-Berechtigungsanzeige für Application-Berechtigungen (Service Principal) sollte so aussehen:

Nachdem Sie alle Schritte der Dokumentation abgeschlossen haben, erhalten Sie die Client ID, die für die Verbindung zu Ihrer dab Nexus-Anwendung erforderlich ist.

-

b. Prüfen Sie die Tenant-Einstellungen im Fabric Admin Portal (Service Principal & beide Managed Identities)

- Öffnen Sie das Fabric Admin Portal und melden Sie sich an

- Gehen Sie wie beschrieben unter Service principals can call Fabric public APIs in der Microsoft-Dokumentation vor: Diese Einstellungen müssen für Service Principals und Managed Identities aktiviert sein

-

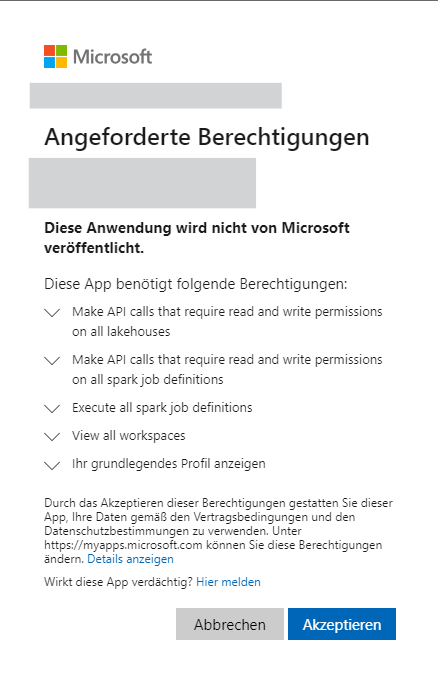

c. Zugriff gewähren in dab Nexus (nur Service User)

- Basic Authentication

- Benutzername & Passwort: Geben Sie den Benutzernamen und das Passwort der Fabric-User ein

- API-Zustimmung anfordern: Hier müssen Sie die benötigten Berechtigungen einmal akzeptieren

- Basic Authentication

-

d. Rollen in Fabric Workspace festlegen

In Microsoft Fabric muss der Nutzer mindestens die Rolle Contributor besitzen.

- Fabric öffnen: URL https://app.powerbi.com

- Anmelden: mit Ihrem User

- Klicken Sie auf Workspaces

- Fahren Sie mit der Maus über den allgemeinen Workspacenamen und klicken Sie auf die drei Punkte

- Klicken Sie auf Workspace Access

- Benutzer und deren Rollen: sind auf der rechten Seite ersichtlich

- Service User

- Geben Sie die Mailadresse des Service User ein

- Service Principal

- Geben Sie den Namen der App Registration ein: z. B. app-azure-vm-Nexus

- Zugriff gewähren für die systemzugewiesene Managed Identity:

- Geben Sie den Namen der Resource ein: Name des App Service oder Name der Azure VM (z. B. app-dabnexus-1234 oder z. B. azure-vm-Nexus)

- Zugriff gewähren für die benutzerzugewiesene Managed Identity (Managed App: UAMI wird automatisch erstellt):

- Geben Sie den Namen der Managed Identity ein: z. B. mi-azure-vm-Nexus