Konfiguracja Single-Sign On dla dab Nexus On-Premise

Aby skorzystać z Single-Sign On, należy aktywować tę opcję w licencji.

Zamiast logowania do dab Nexus za pomocą adresu e-mail oraz hasła, możliwe jest powiązanie istniejącego rozwiązania Single Sign-On (SSO), takiego jak Microsoft Entra ID (dawniej Azure Active Directory) lub Active Directory Federation Services.

Konfiguracja SSO z Microsoft Entra ID (dawniej Azure AD)

-

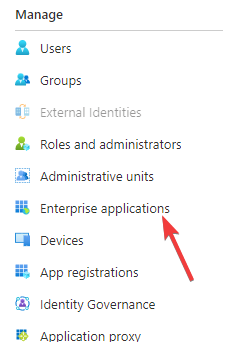

W Azure Portal należy przejść do menu Azure Active Directory.

-

Kliknąć Enterprise applications

-

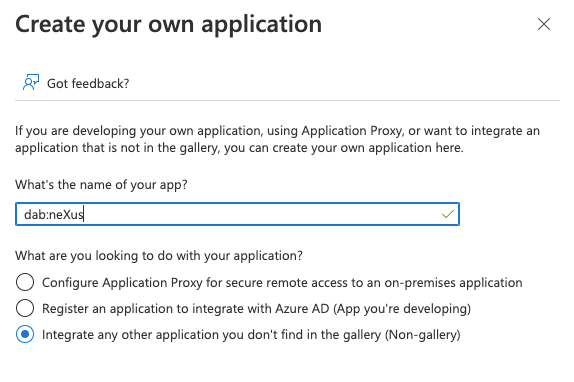

Wybrać New Application, a następnie utworzyć własną aplikację.

-

Wpisać nazwę, np. dab Nexus, oraz zaznaczyć pole Integrate any other application you don't find in the gallery (Non-gallery)

-

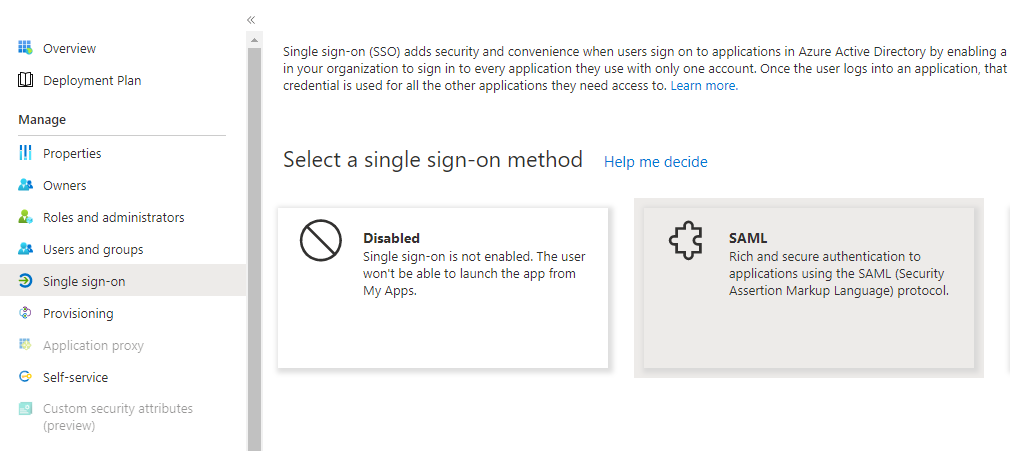

Przejść do Single Sign-On i wybrać SAML jako metodę SSO

-

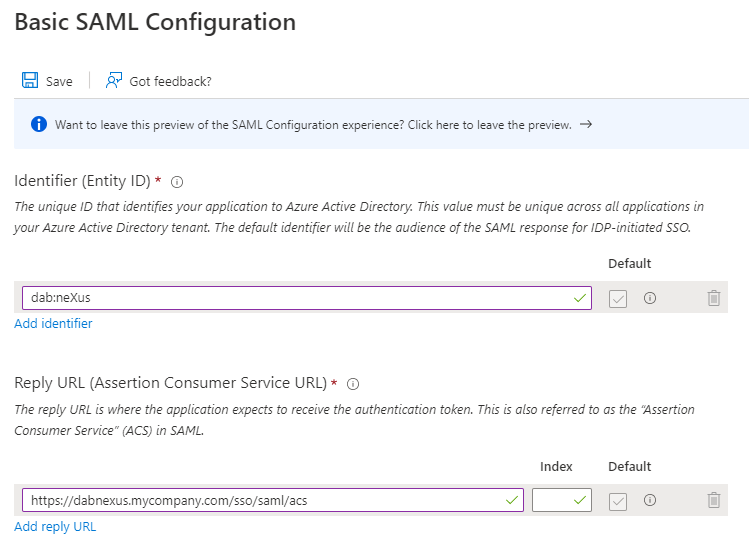

W zakładce Basic SAML Configuration kliknąć Edit.

-

Wprowadzić Identyfikator, np. dab Nexus, oraz Reply URL. Jest to adres aplikacji, wybrany podczas instalacji dab Nexus. Znajduje się w pliku Configuration.json w katalogu DAB_NEXUS_HOME; kończy się na

/sso/saml/acs

-

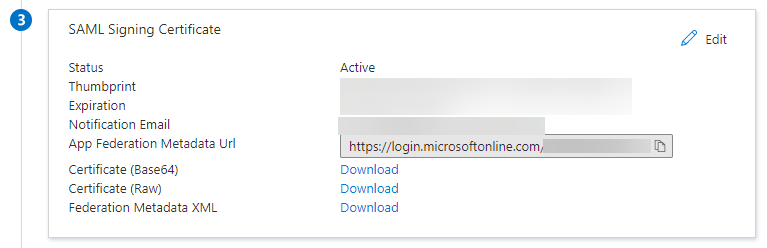

Pobierając certyfikat z sekcji SAML Signing Certificate, należy zainstalować go w magazynie Trusted Root Certification Authorities na serwerze, gdzie działa dab Nexus

Należy zmodyfikować Configuration.json i dodać poniższe wiersze:

"AuthMode": "SAML",

"SAML": {

"Issuer": "dab Nexus",

"IdentityProviderMetadataUrl": "https://login.microsoftonline.com/...",

"IdentityProviderMetadataFile": "IdPMetadata.xml"

}

- Ustawić AuthMode na SAML

- W obszarze SAML wpisać wcześniej wybranego Issuer

- Wprowadzić IdentityProviderMetadataUrl lub IdentityProviderMetadataFile; wystarczy jeden z tych parametrów.

- W celu wykorzystania IdentityProviderMetadataUrl (zalecane), należy skopiować adres App Federation Metadata Url z sekcji SAML Signing Certificate

- Jeżeli wybierze się IdentityProviderMetadataFile, należy pobrać plik Federation Metadata XML z sekcji SAML Signing Certificate, a następnie umieścić go w katalogu DAB_NEXUS_HOME. Nazwę pliku wpisać jako wartość IdentityProviderMetadataFile

- Wprowadzić IdentityProviderMetadataUrl lub IdentityProviderMetadataFile; wystarczy jeden z tych parametrów.

- Uruchomić ponownie usługę dab Nexus Windows Service

Konfiguracja SSO z Active Directory Federation Services (AD FS)

-

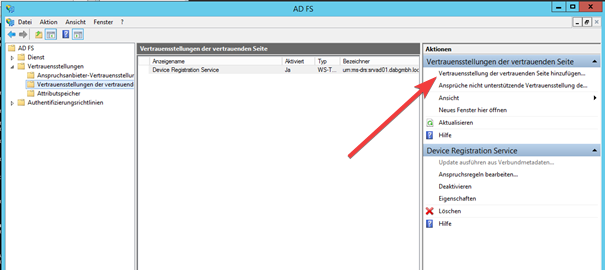

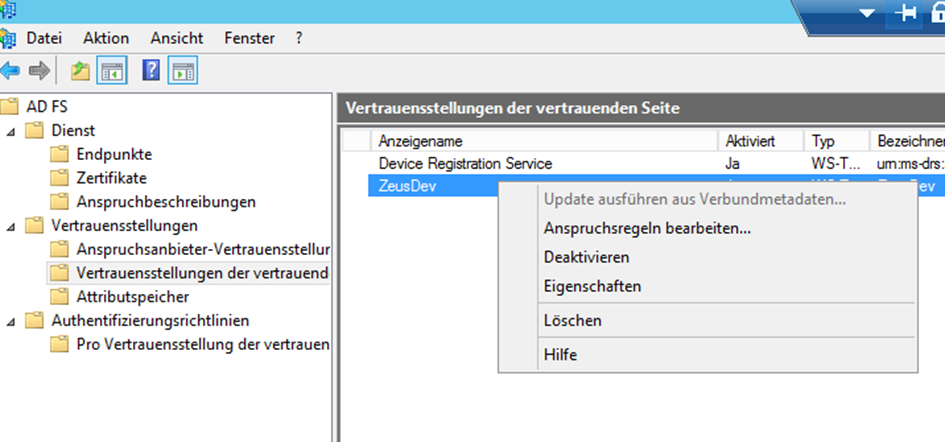

W narzędziu do zarządzania AD FS należy przejść do ustawień Trust na stronie zaufanej

-

Kliknąć Add trust settings po stronie zaufanej

-

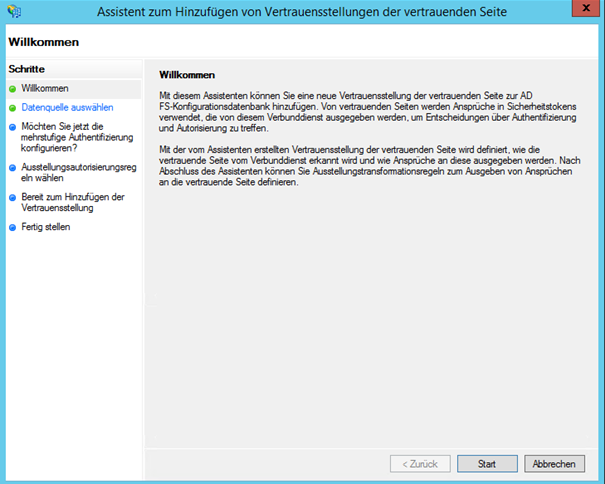

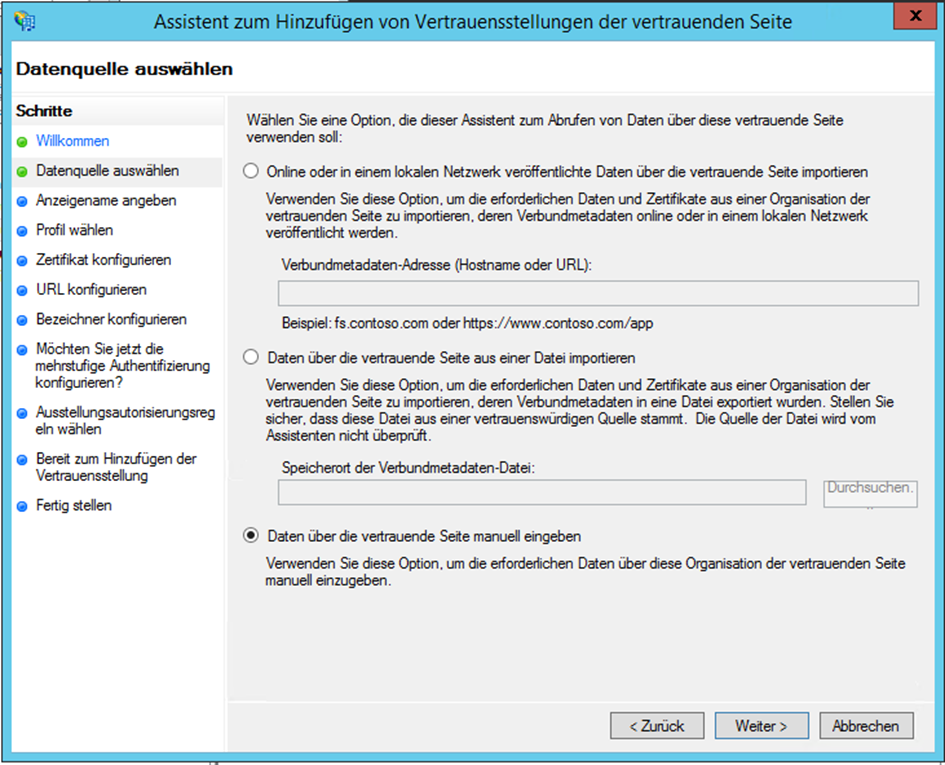

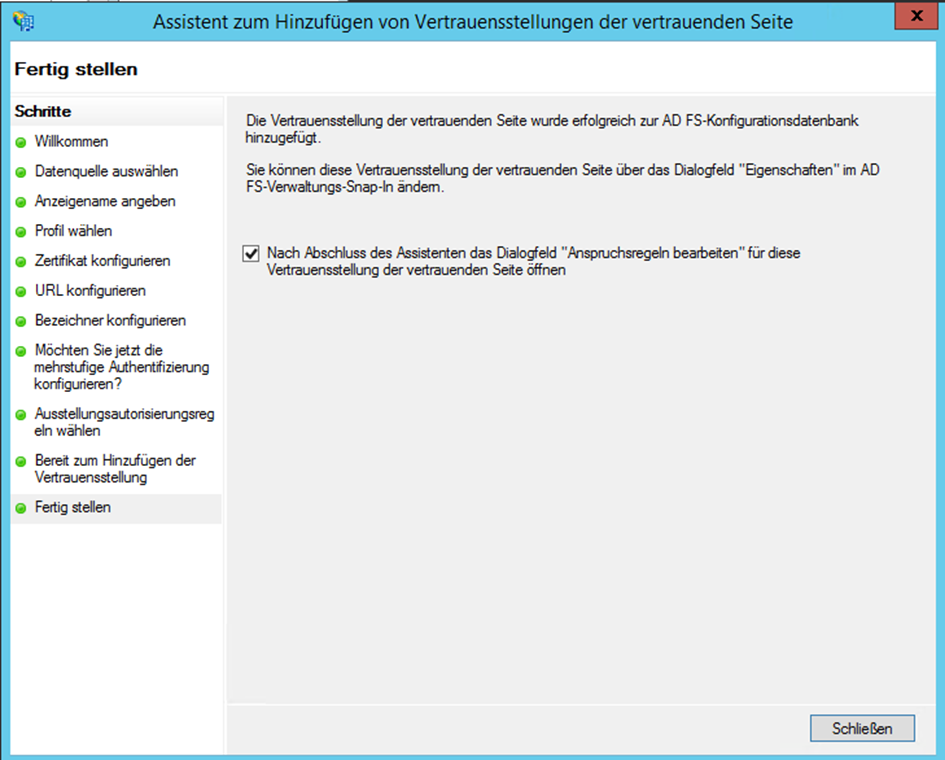

Otworzy się kreator dodania ustawień zaufania po stronie zaufanej

-

Zaznaczyć pole wyboru Enter data manually via the trusting side

-

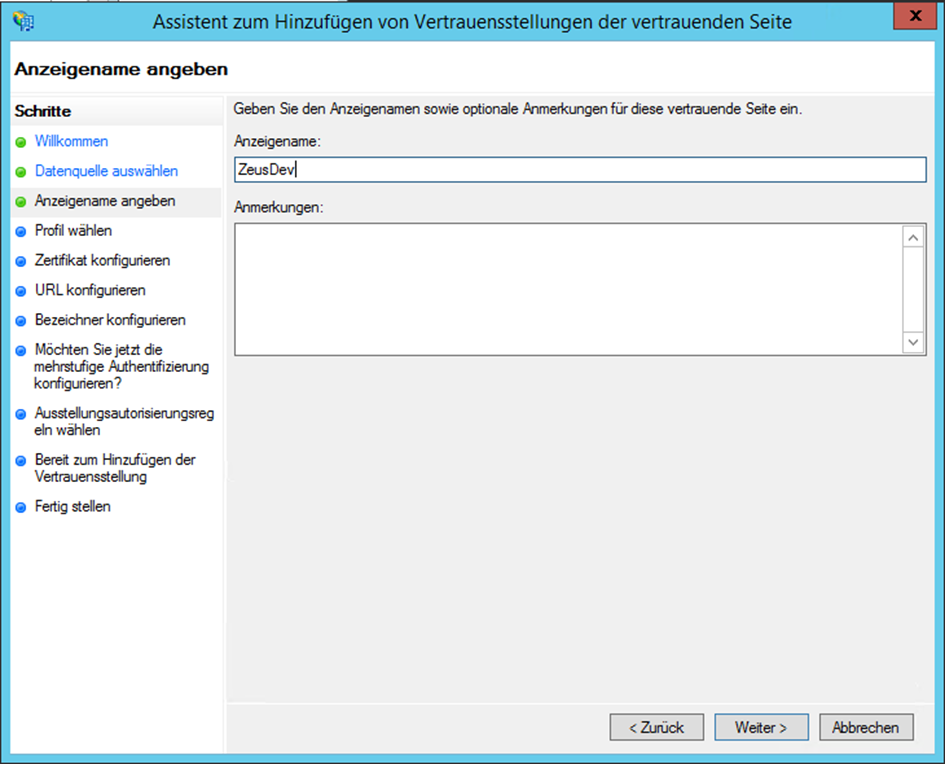

Wprowadzić nazwę wyświetlaną, np. dab Nexus (przykład ZeusDev znajduje się na zrzutach ekranu – należy zmienić nazwę na wybraną wcześniej, np. dab Nexus)

-

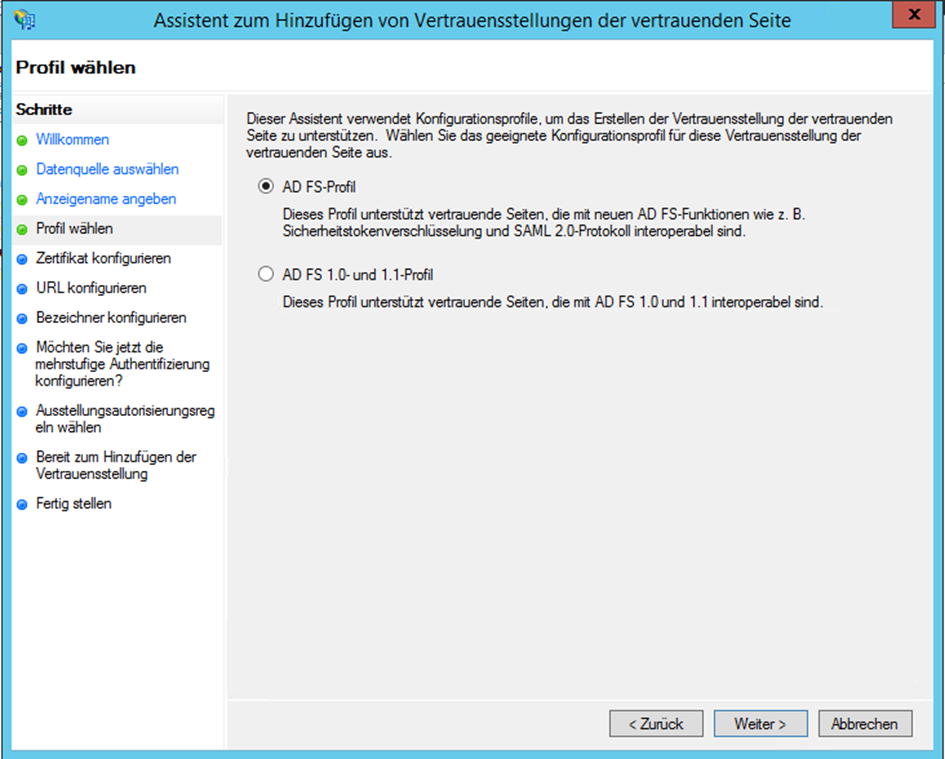

Wybrać profil AD FS, ponieważ dab Nexus korzysta z protokołu SAML 2

-

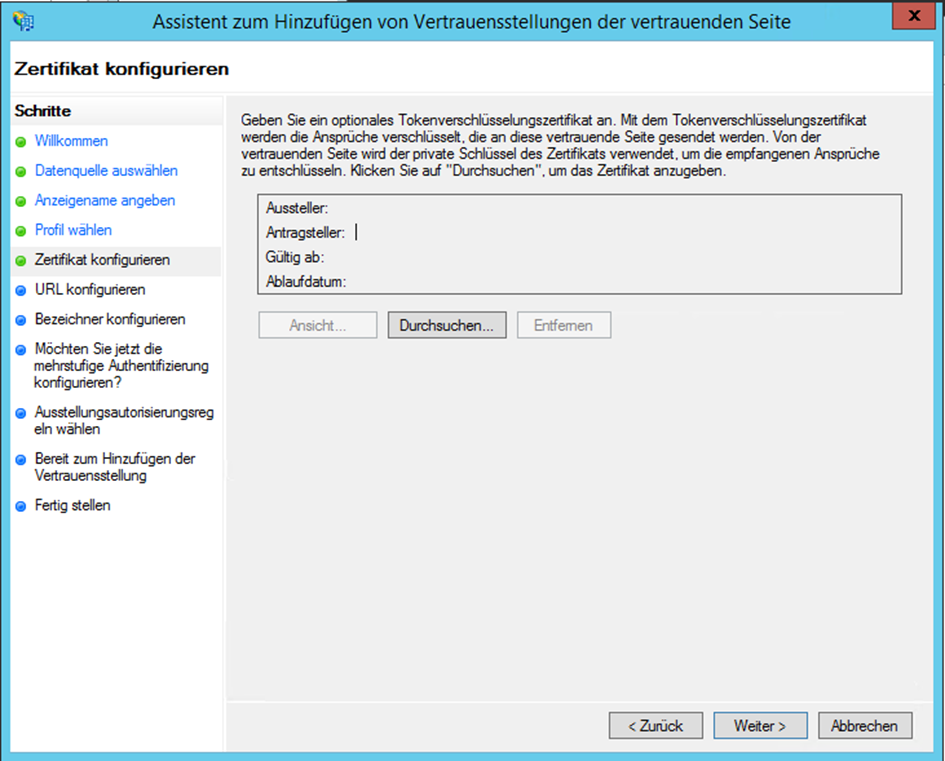

Przejść dalej bez konfiguracji opcjonalnego certyfikatu szyfrowania tokenów

-

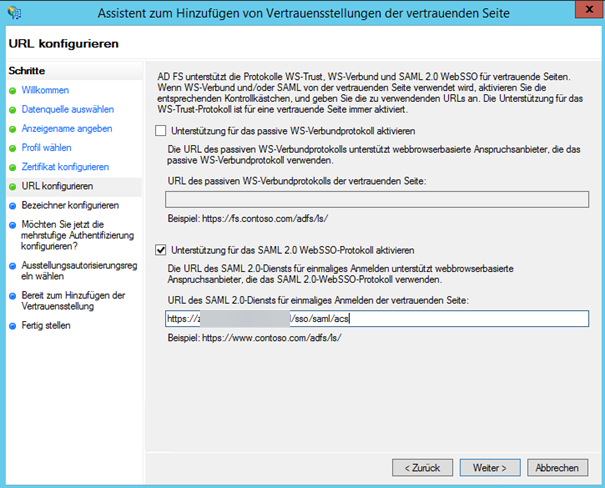

Zaznaczyć pole Support for the SAML 2.0 WebSSO protocol i wpisać URL aplikacji z instalacji dab Nexus; adres ten kończy się na

/sso/saml/acs

-

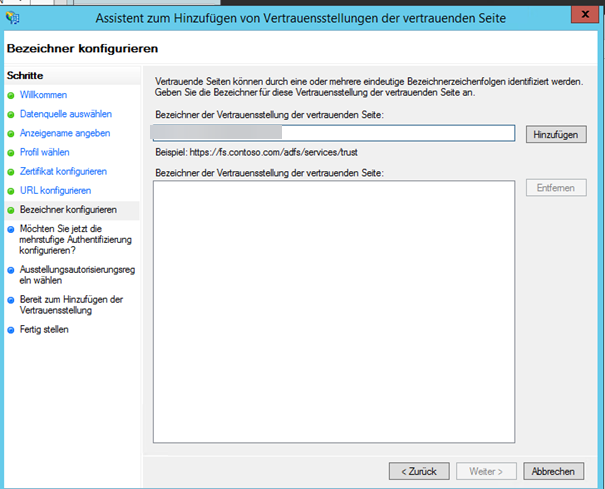

Wprowadzić identyfikator dla Trust Position po stronie zaufanej, np. dab Nexus

-

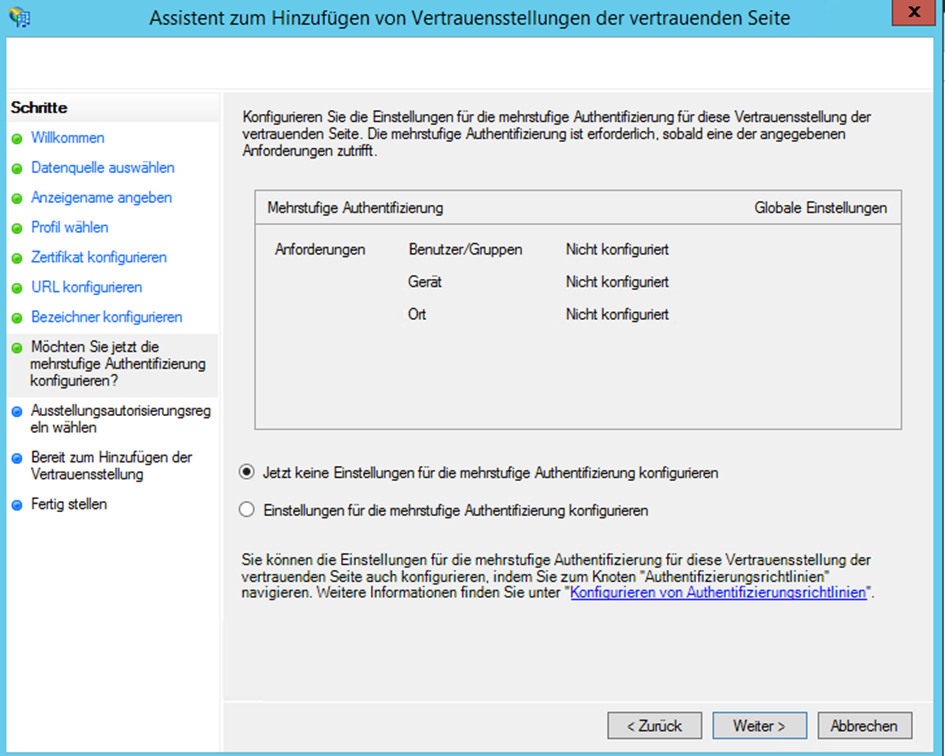

Pominąć ustawienia dotyczące wieloskładnikowej autoryzacji, zaznaczając pole „Do not configure settings for multi-factor authentication now”

-

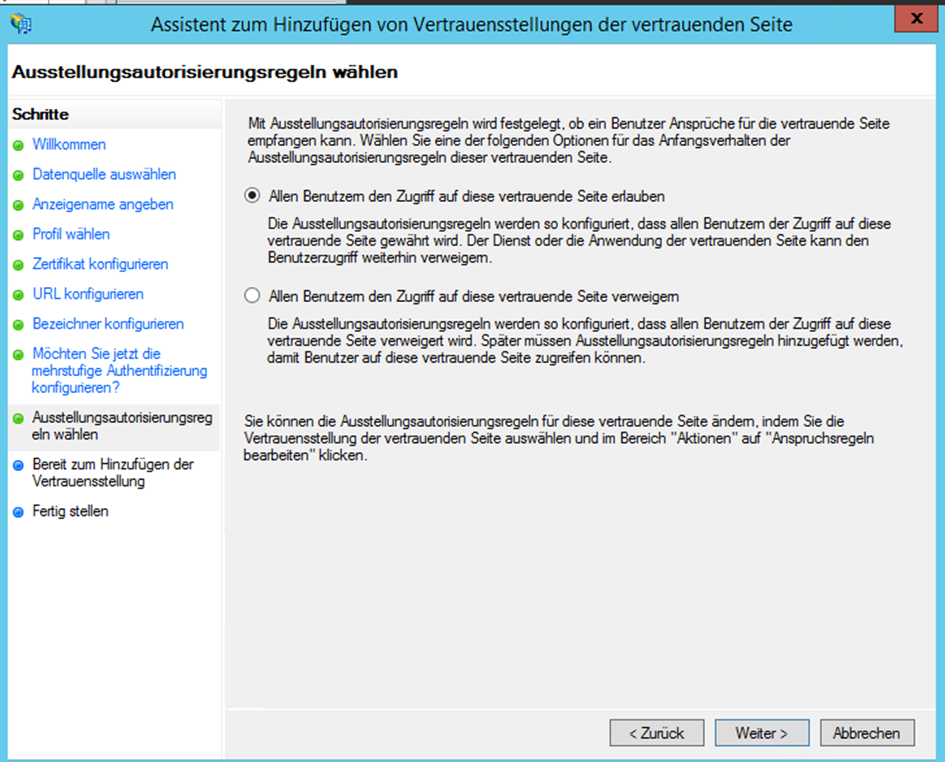

Konfigurację dostępu użytkowników przeprowadzić zgodnie z wymaganiami

-

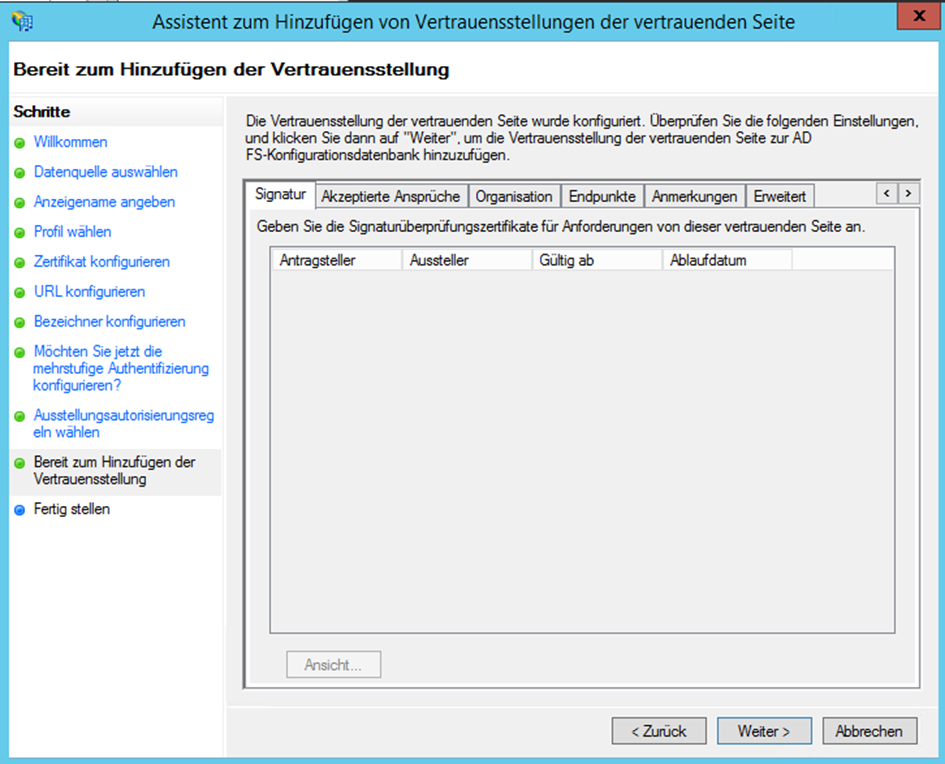

Należy sprawdzić ustawienia i kliknąć Continue

-

Zamknąć kreatora

-

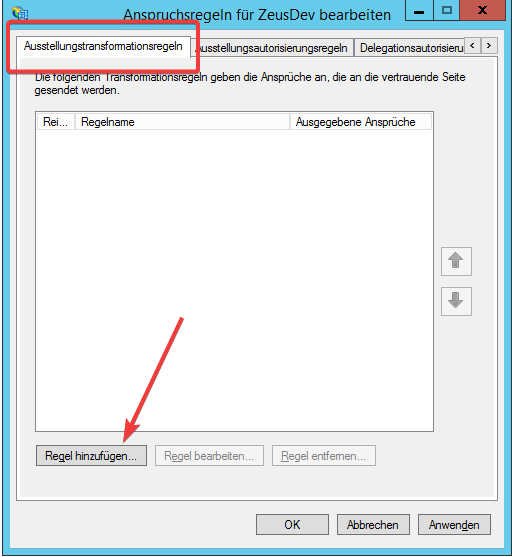

Jeżeli zachodzi taka potrzeba, należy otworzyć dialog edycji zasad uprawnień, klikając prawym przyciskiem myszy i wybierając Edit Entitlement Rules

-

Przejść do zakładki Issueing Transformation Rules i wybrać przycisk Add Rule

-

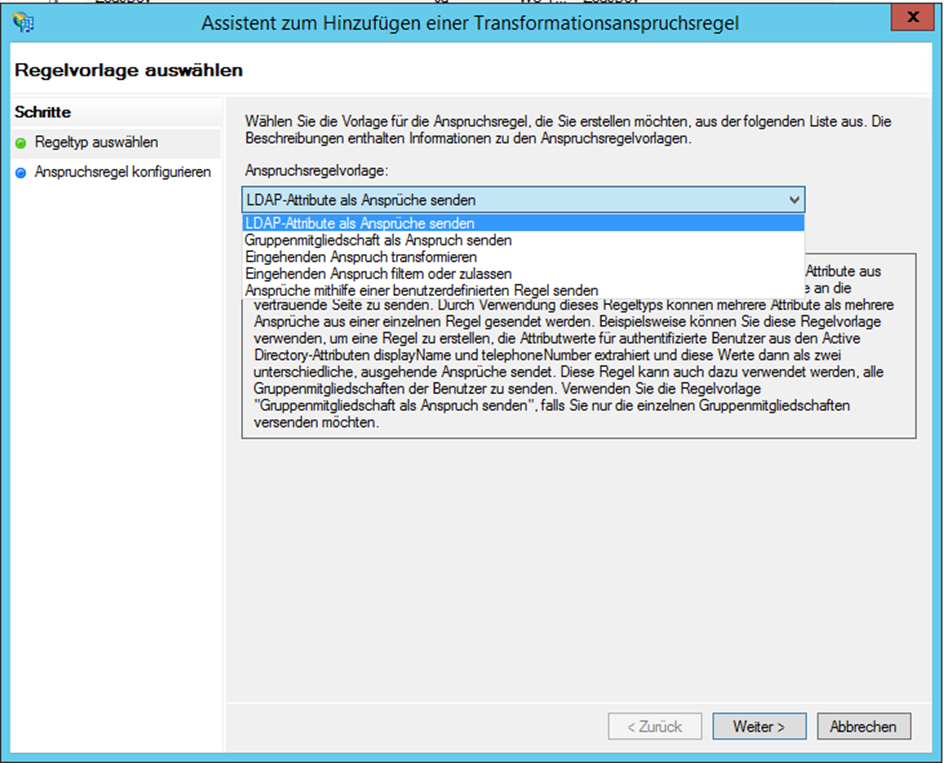

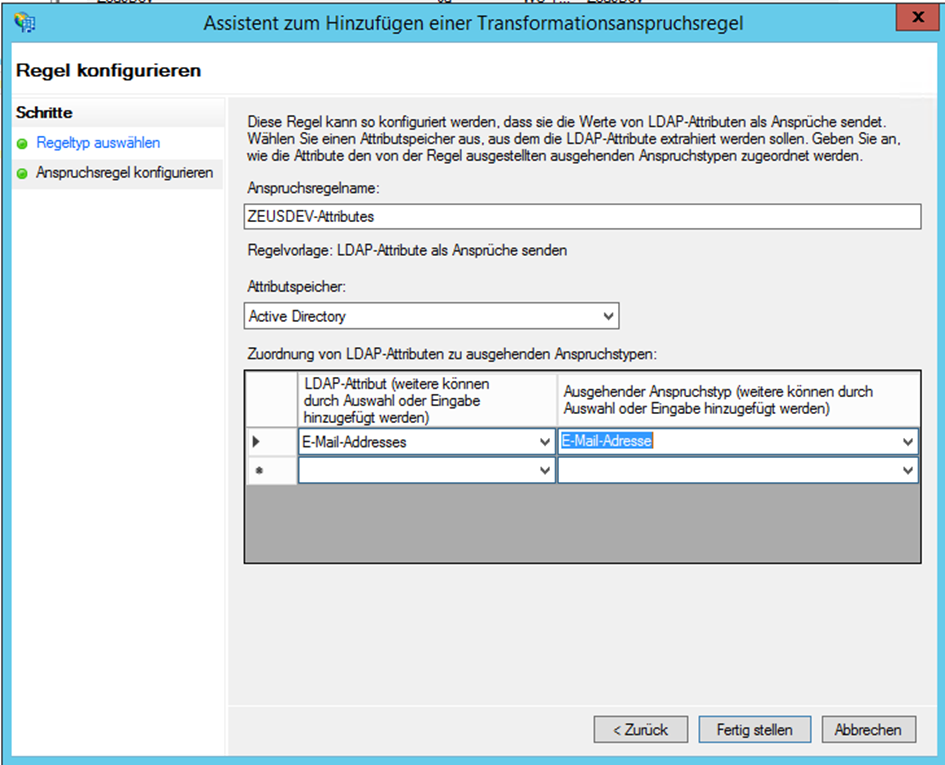

W kreatorze dodawania reguły transformacji wybrać opcję Send LDAP Attributes as Claims

-

Wpisać dowolną nazwę reguły (Claim Rule Name), wybrać atrybut LDAP e-mail-addresses i przypisać go do Outgoing Claim Type e-mail-address; następnie zapisać regułę

-

Należy zmodyfikować Configuration.json i dodać poniższe wiersze:

"AuthMode": "SAML",

"SAML": {

"Issuer": "dab Nexus",

"IdentityProviderMetadataUrl": "https://my-dc.mycompany.com/...",

"IdentityProviderMetadataFile": "FederationMetadata.xml"

}

-

Ustawić AuthMode na SAML

-

W obszarze SAML wpisać wcześniej wybranego Issuer

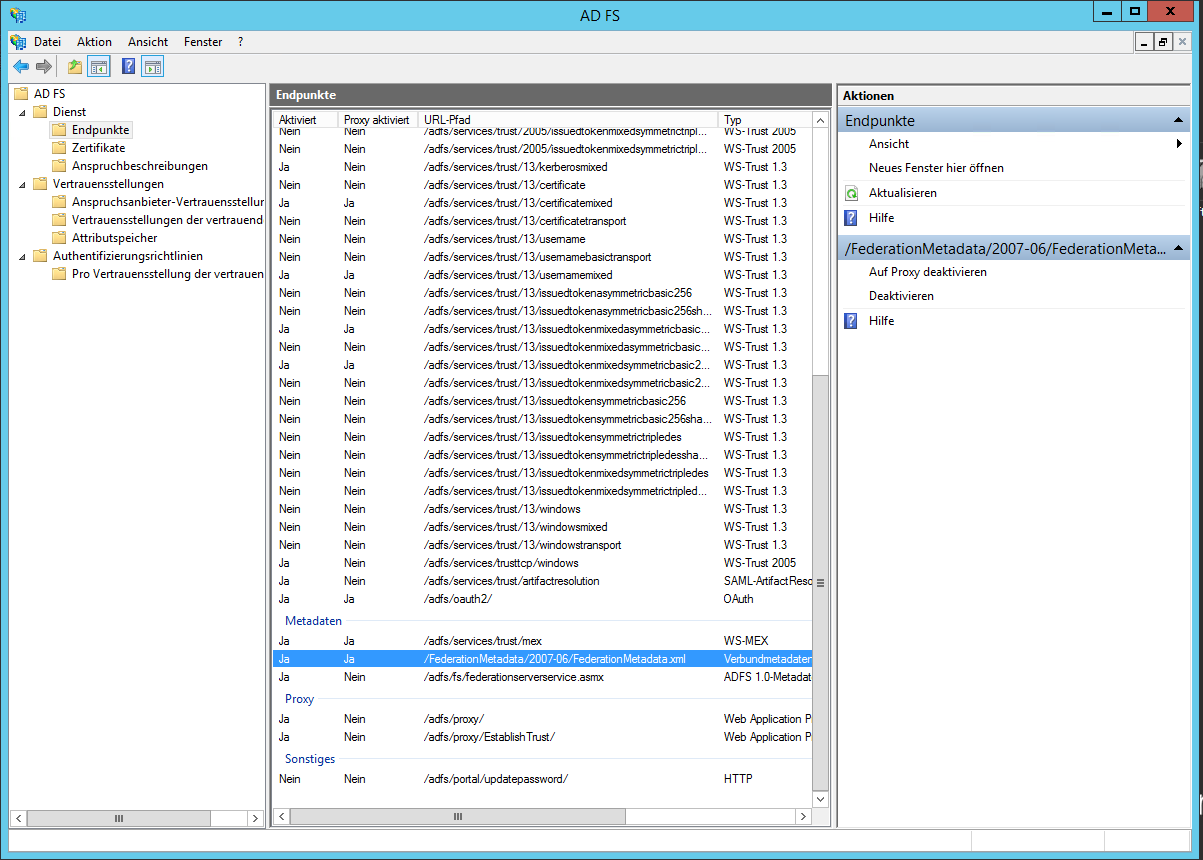

- Wprowadzić IdentityProviderMetadataUrl lub IdentityProviderMetadataFile; wystarczy jeden z tych parametrów. W narzędziu administratora AD FS należy przejść do Service/Endpoint. Na końcu listy znajduje się adres URL do FederationMetadata.xml

- Wprowadzić IdentityProviderMetadataUrl lub IdentityProviderMetadataFile; wystarczy jeden z tych parametrów. W narzędziu administratora AD FS należy przejść do Service/Endpoint. Na końcu listy znajduje się adres URL do FederationMetadata.xml

-

Do adresu URL dodać nazwę hosta serwera AD FS, np. my-dc.mycompany.com/FederationMetadata/2007-06/FederationMetadata.xml

-

Wprowadzić adres URL w przeglądarce internetowej celem weryfikacji; można pobrać stąd plik XML:

-

Jeżeli korzysta się z IdentityProviderMetadataUrl (zalecane), należy wpisać ten adres jako IdentityProviderMetadataUrl

-

Jeśli korzysta się z IdentityProviderMetadataFile, należy pobrać plik XML za pomocą przeglądarki i umieścić go w katalogu DAB_NEXUS_HOME; nazwę pliku wpisać jako wartość IdentityProviderMetadataFile

-

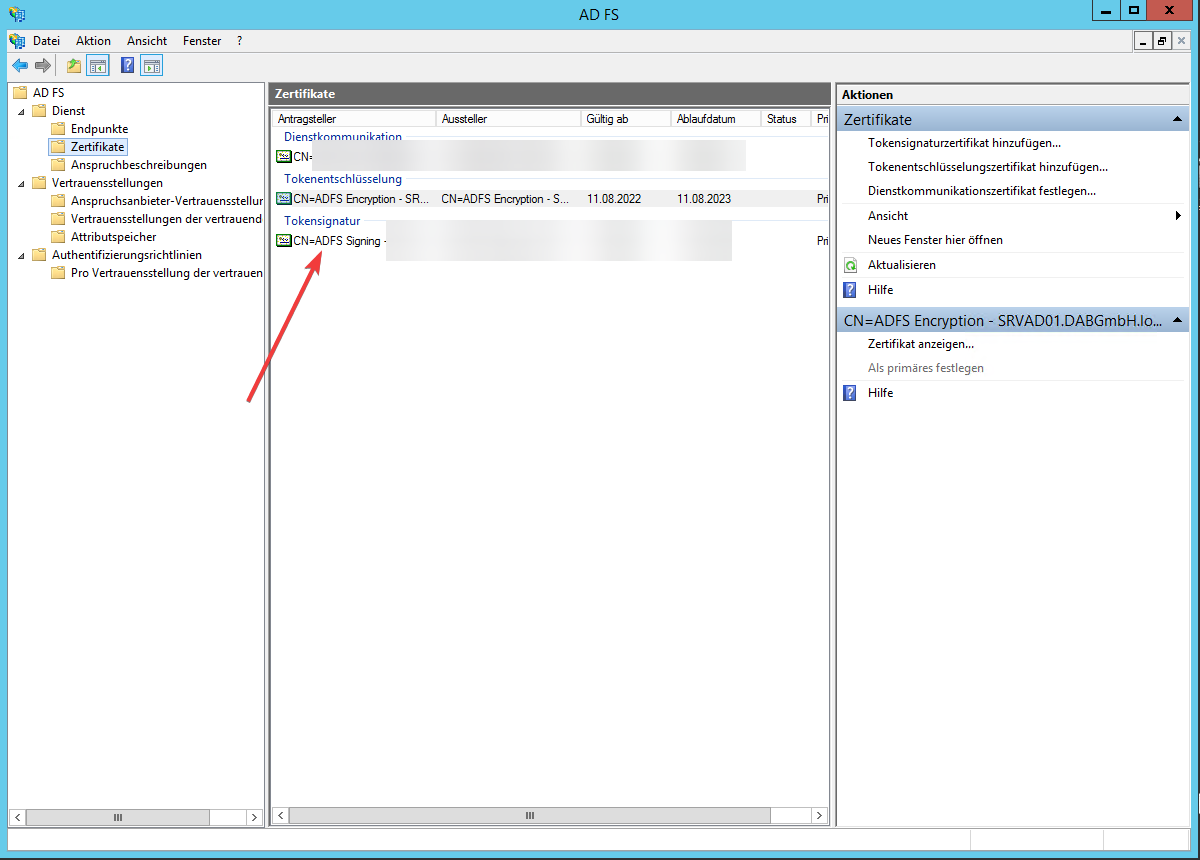

Przejść do Service/Certificate i skopiować certyfikat do pliku, wybierając certyfikat i klikając View Certificate

-

Należy zainstalować certyfikat w magazynie Trusted Root Certificate Authorities na serwerze, gdzie działa dab Nexus

-

Uruchomić ponownie usługę dab Nexus Windows Service