Configuración de Single-Sign On para dab Nexus On-Premise

Para utilizar Single-Sign On, debe estar activado en su licencia.

En lugar de iniciar sesión en dab Nexus con su dirección de correo electrónico y contraseña, puede conectar una solución existente de Single Sign-On (SSO), como Microsoft Entra ID (anteriormente Azure Active Directory) o Active Directory Federation Services.

Configuración de SSO con Microsoft Entra ID (anteriormente Azure AD)

-

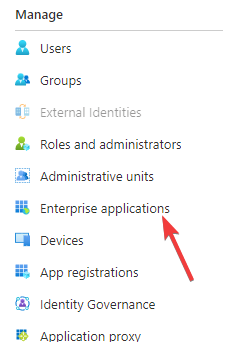

Abra el menú Azure Active Directory en el Azure Portal

-

Haga clic en Aplicaciones empresariales

-

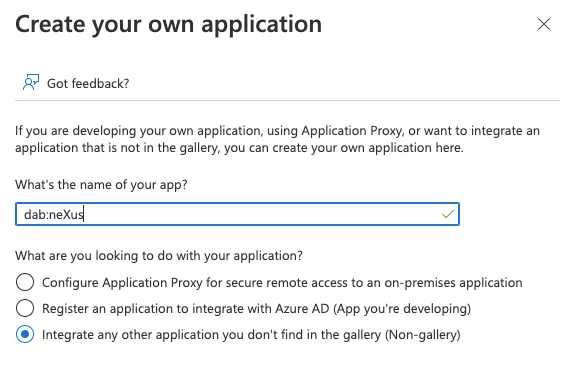

Seleccione Nueva aplicación y luego Crear su propia aplicación

-

Ingrese un nombre, como dab Nexus, y active la casilla Integrar cualquier otra aplicación que no encuentre en la galería (No incluida en la galería)

-

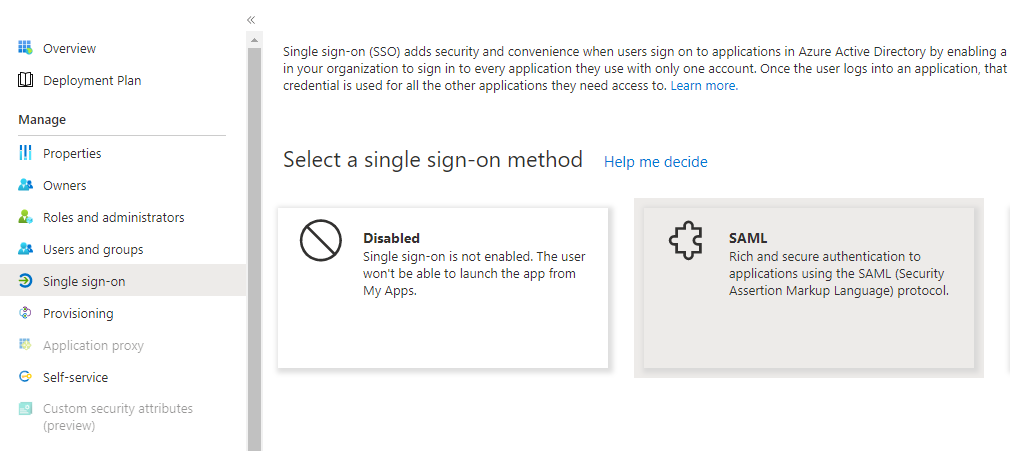

Haga clic en Single Sign-On y luego en SAML como método SSO

-

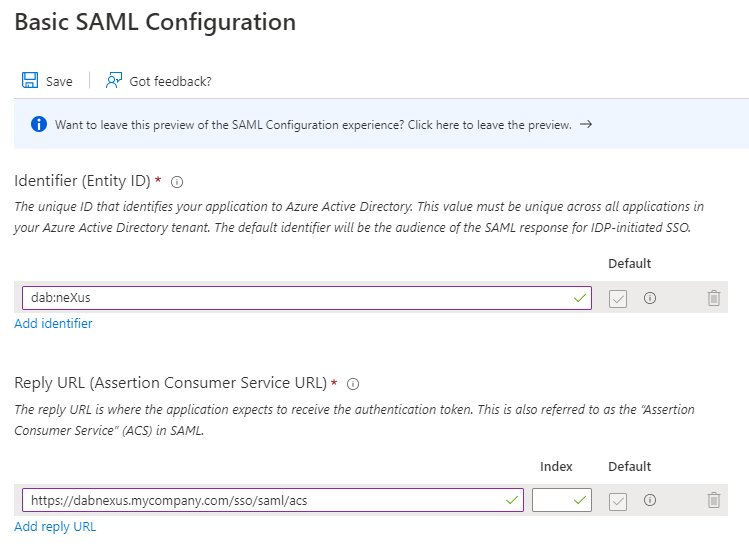

En la pestaña Configuración básica de SAML, haga clic en Editar

-

Ingrese un identificador, por ejemplo dab Nexus, y una URL de respuesta. Esta URL de respuesta es la URL de aplicación que seleccionó durante la instalación de dab Nexus. Puede encontrarla en el archivo Configuration.json en el directorio DAB_NEXUS_HOME; termina con

/sso/saml/acs

-

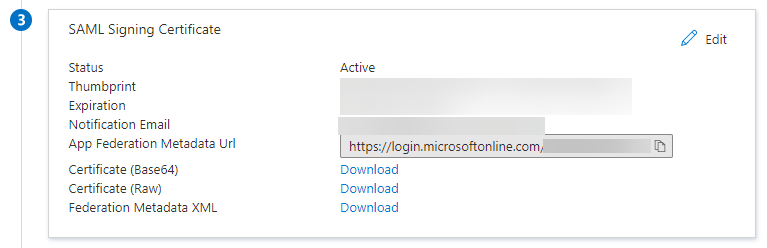

Descargue un certificado desde la sección Certificado de firma SAML e instálelo en las autoridades de certificación raíz de confianza del servidor donde se ejecuta dab Nexus

Ajuste el archivo Configuration.json y agregue las siguientes líneas:

"AuthMode": "SAML",

"SAML": {

"Issuer": "dab Nexus",

"IdentityProviderMetadataUrl": "https://login.microsoftonline.com/...",

"IdentityProviderMetadataFile": "IdPMetadata.xml"

}

- Cambie AuthMode a SAML

- Ingrese el emisor seleccionado previamente en el área SAML

- Ingrese IdentityProviderMetadataUrl o IdentityProviderMetadataFile. Solo necesita uno de los dos valores.

- Si desea utilizar IdentityProviderMetadataUrl (recomendado), copie y pegue la App Federation Metadata Url de la sección Certificado de firma SAML

- Si desea utilizar IdentityProviderMetadataFile, descargue el XML de Federation Metadata desde la sección Certificado de firma SAML y cópielo y pégelo en la carpeta DAB_NEXUS_HOME. Ingrese el nombre de este archivo como valor de IdentityProviderMetadataFile

- Ingrese IdentityProviderMetadataUrl o IdentityProviderMetadataFile. Solo necesita uno de los dos valores.

- Reinicie el servicio de Windows dab Nexus

Configuración de SSO con Active Directory Federation Services (AD FS)

-

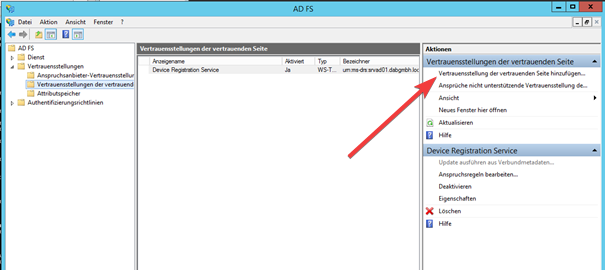

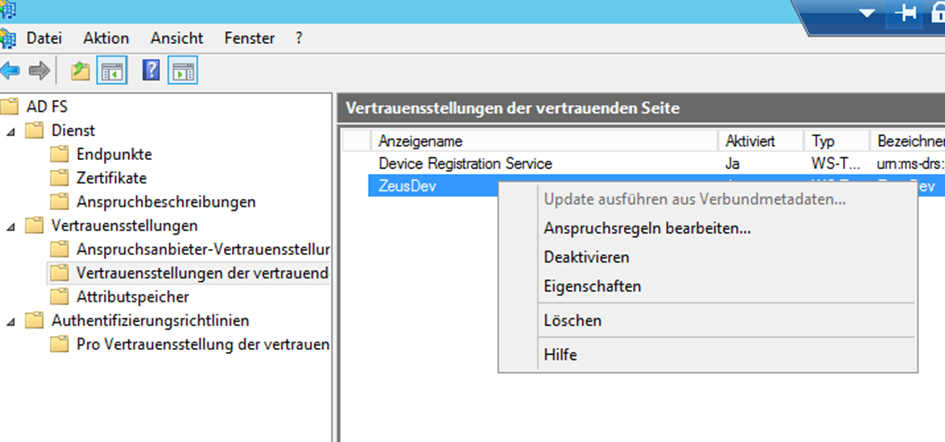

Abra la herramienta de administración de AD FS y navegue a la configuración de confianza del lado que confía

-

Haga clic en Agregar configuración de confianza del lado que confía

-

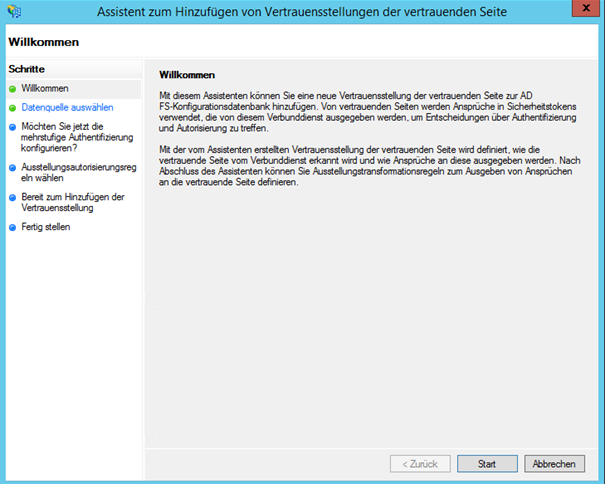

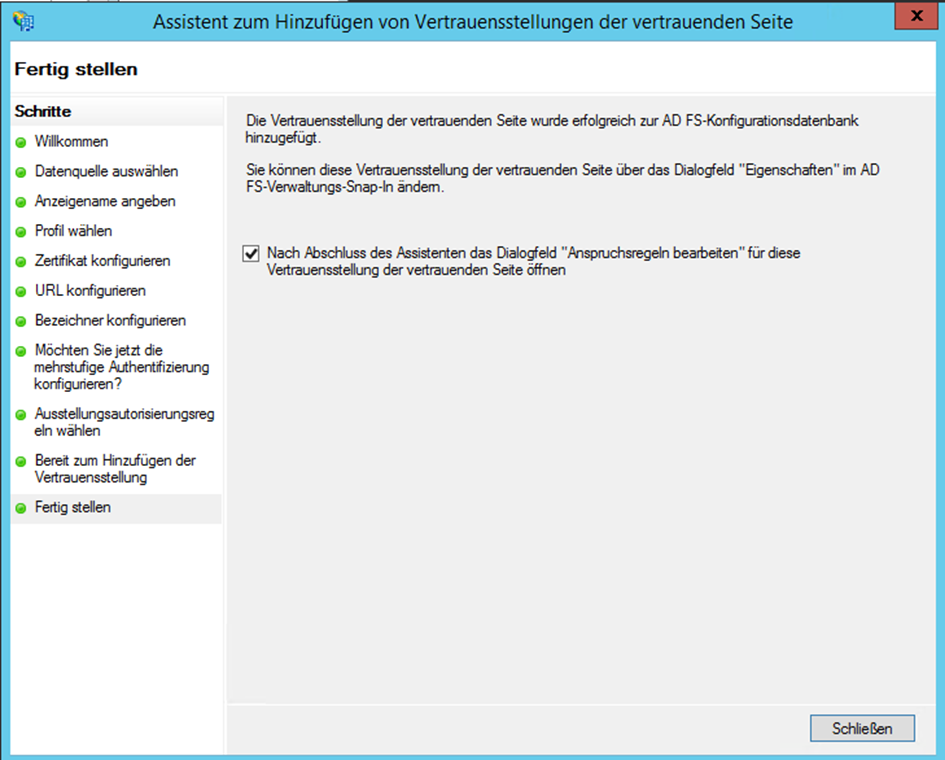

Se abrirá el asistente para agregar configuración de confianza del lado que confía

-

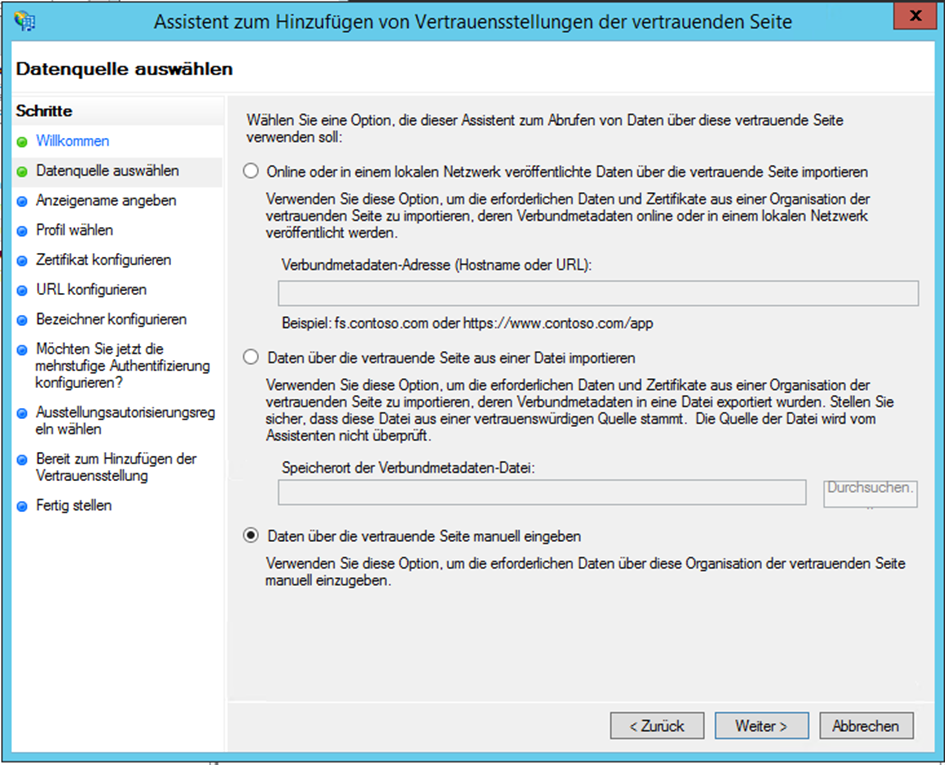

Active la casilla Introducir datos manualmente por medio del lado que confía

-

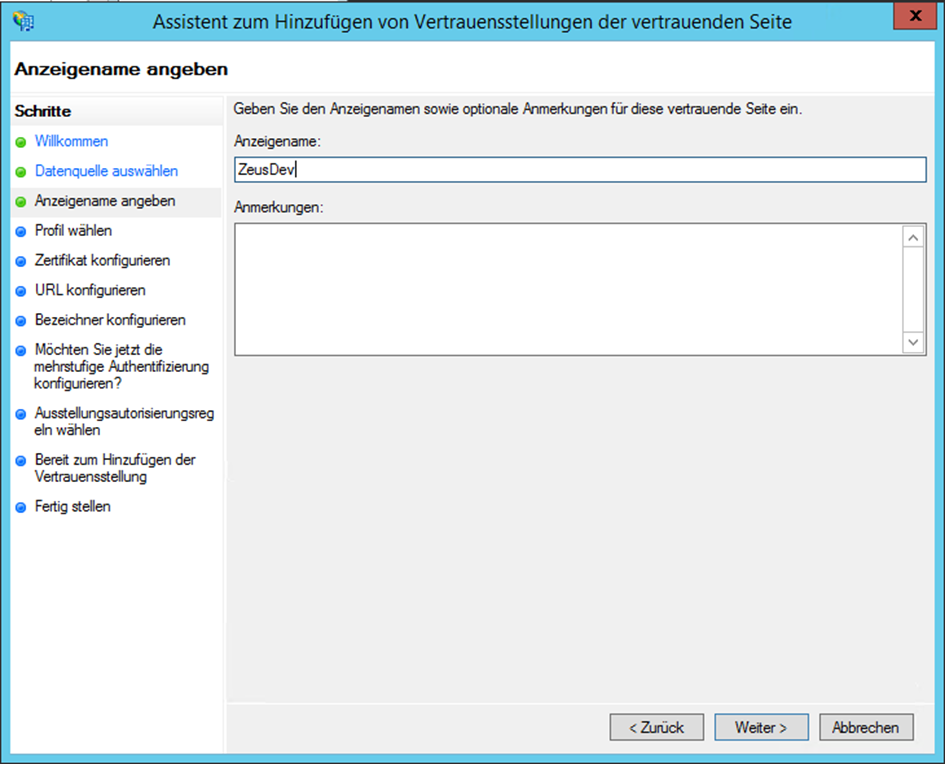

Ingrese un nombre visible, como dab Nexus (en las capturas de pantalla utilizamos ZeusDev; cambie el nombre por el nombre visible que eligió previamente, por ejemplo dab Nexus)

-

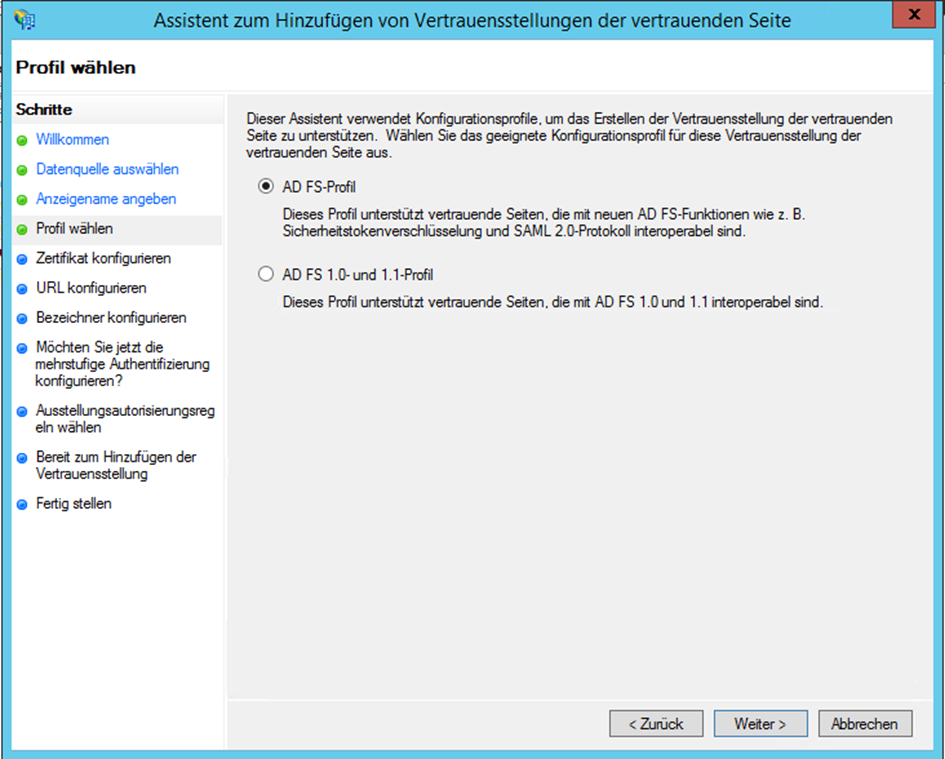

Seleccione el perfil AD FS porque dab Nexus utiliza el protocolo SAML 2

-

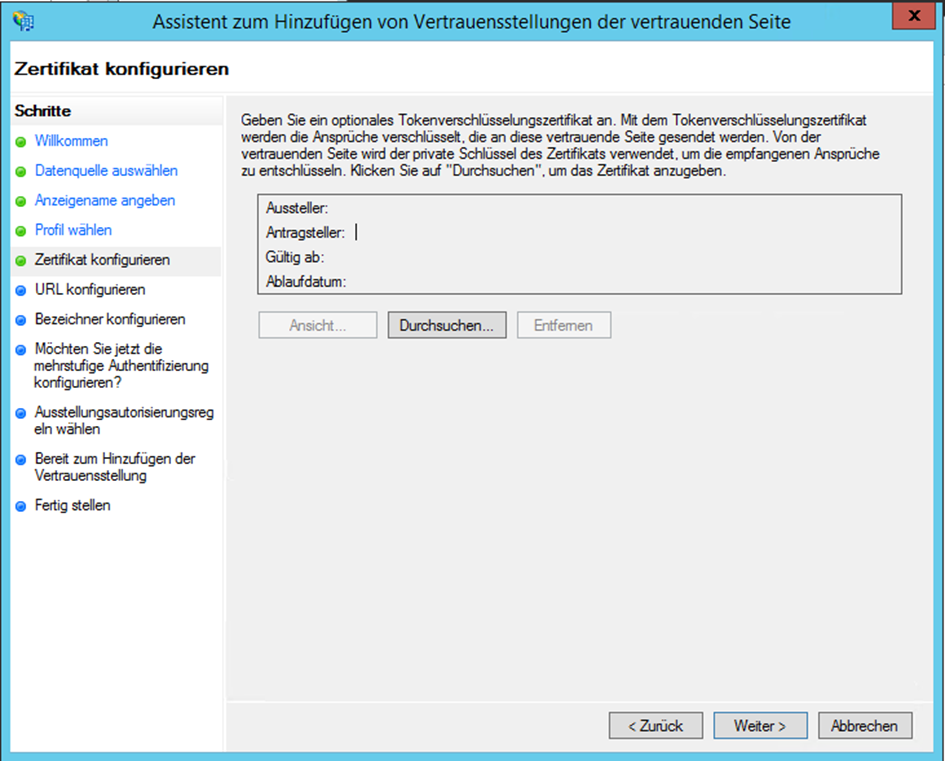

Haga clic en Continuar sin configurar el certificado opcional de cifrado de tokens

-

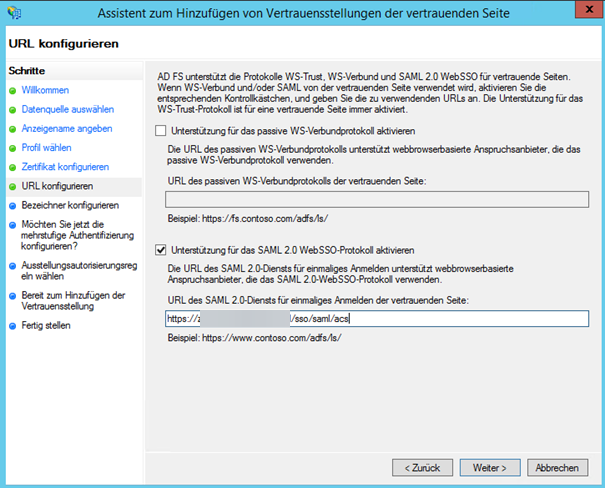

Active la casilla Soporte para el protocolo SAML 2.0 WebSSO e ingrese la URL de la aplicación correspondiente a la instalación de dab Nexus, la cual termina con

/sso/saml/acs

-

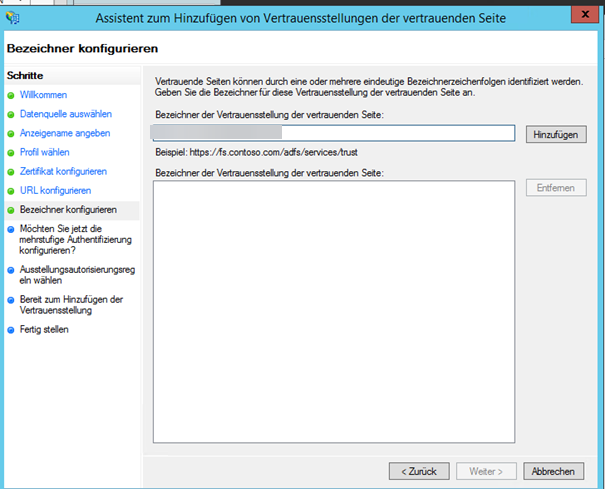

Ingrese un identificador para la posición de confianza del lado que confía, como dab Nexus

-

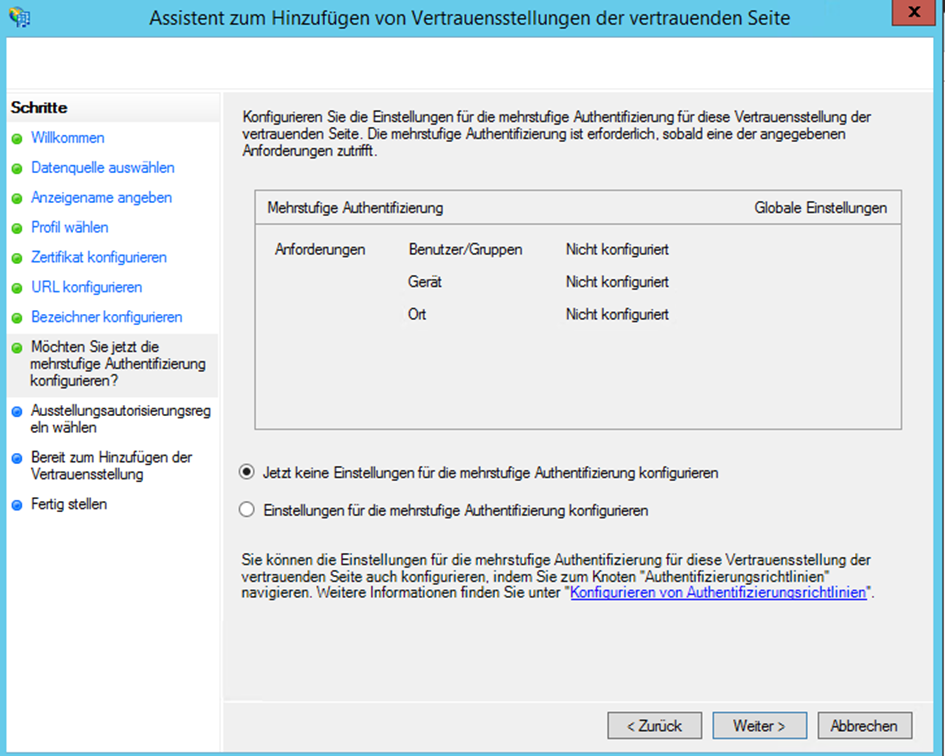

Omita la configuración para la autenticación multifactor activando la casilla "No configurar la autenticación multifactor ahora"

-

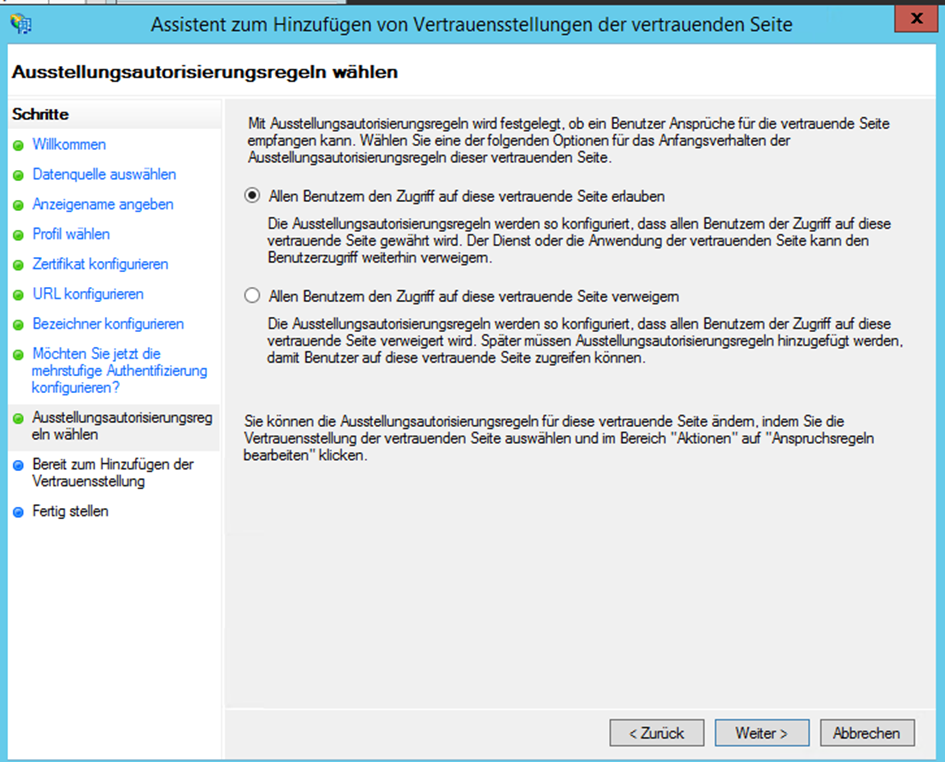

Configure el acceso de usuario según corresponda

-

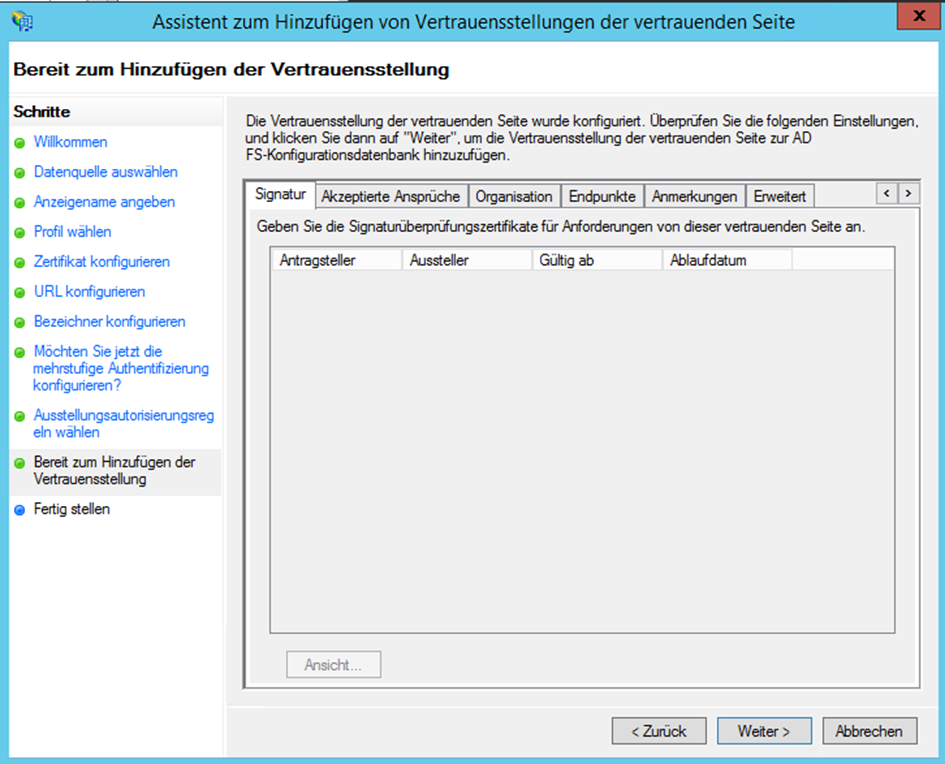

Verifique la configuración y haga clic en Continuar

-

Cierre el asistente

-

Si es necesario, abra el diálogo para editar las reglas de otorgamiento haciendo clic derecho sobre la entrada creada y seleccione Editar reglas de otorgamiento

-

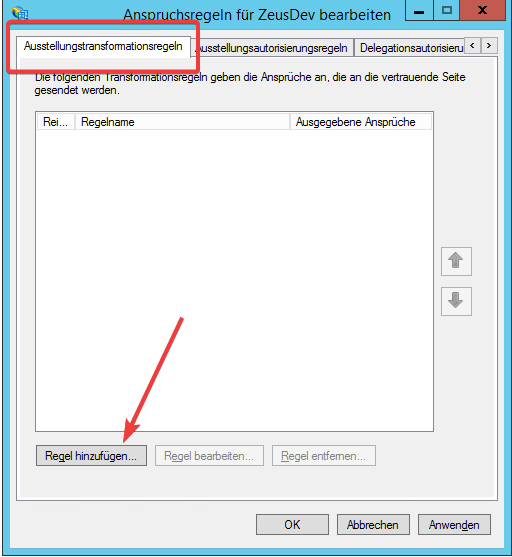

Navegue a la pestaña Reglas de transformación de emisión y haga clic en el botón Agregar regla

-

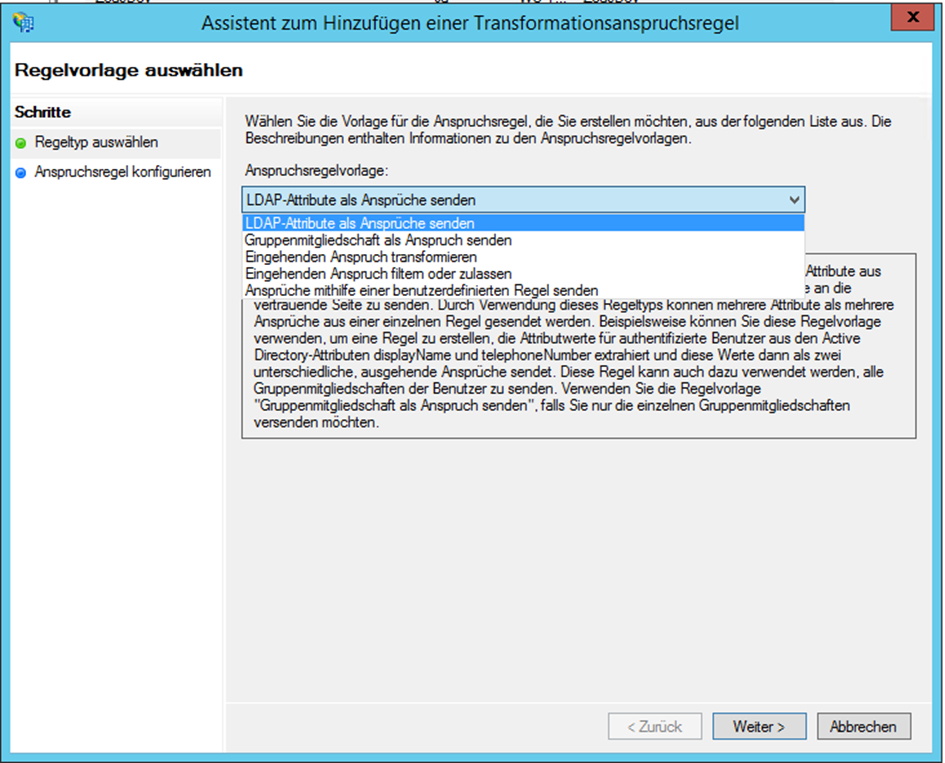

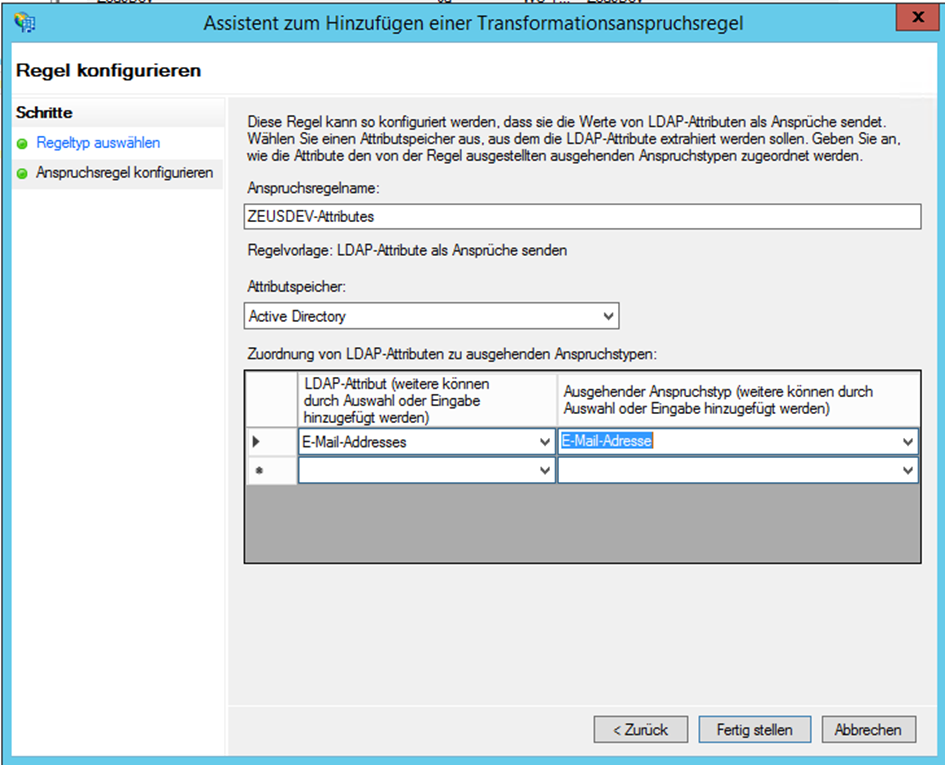

Elija la opción Enviar atributos LDAP como claims en el asistente para agregar una regla de transformación

-

Ingrese cualquier nombre de regla de claim y seleccione direcciones de correo electrónico como atributo LDAP, asígnelo al claim saliente tipo dirección de correo electrónico y luego guarde la regla de transformación

-

Ajuste el archivo Configuration.json y agregue las siguientes líneas:

"AuthMode": "SAML",

"SAML": {

"Issuer": "dab Nexus",

"IdentityProviderMetadataUrl": "https://my-dc.mycompany.com/...",

"IdentityProviderMetadataFile": "FederationMetadata.xml"

}

-

Cambie AuthMode a SAML

-

Ingrese el emisor seleccionado previamente en el área SAML

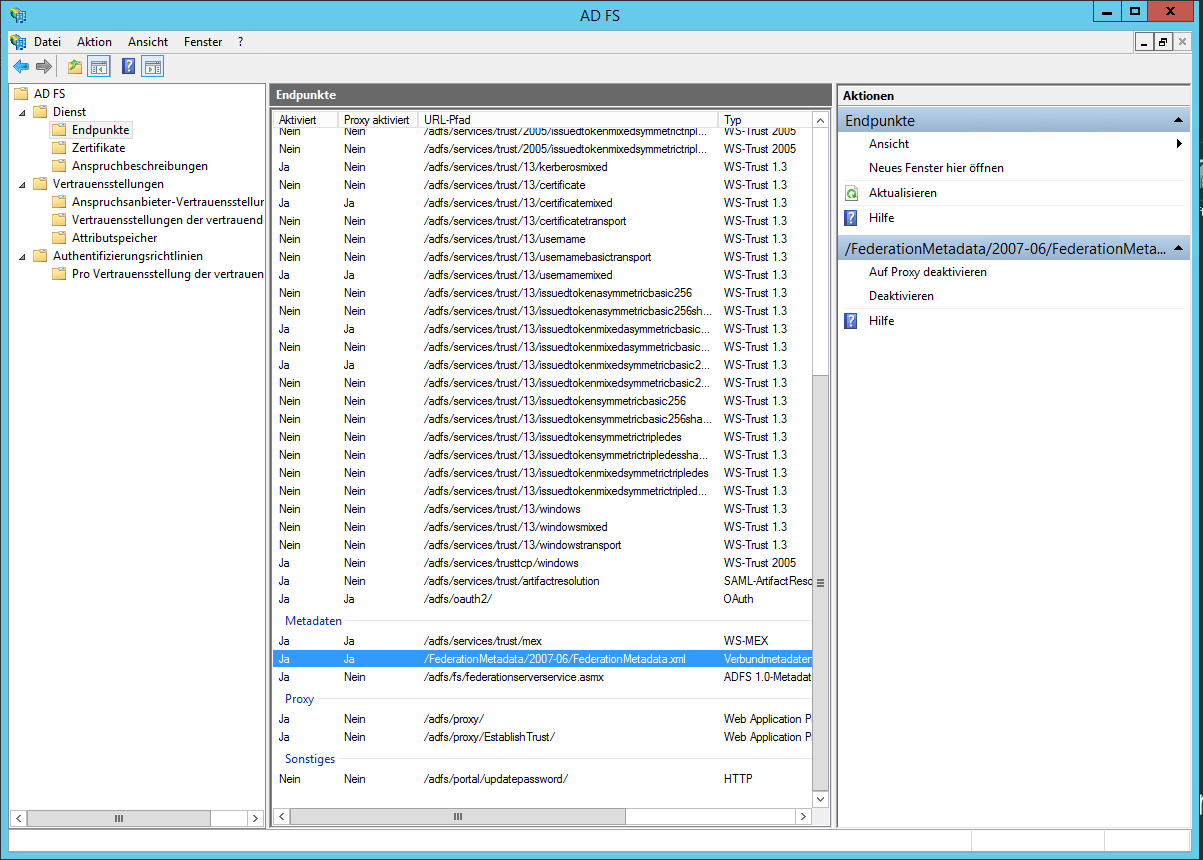

- Ingrese IdentityProviderMetadataUrl o IdentityProviderMetadataFile. Solo necesita uno de los dos valores. En la herramienta administrativa de AD FS, navegue a Servicio/Endpoint. Al final de la lista encontrará una URL para FederationMetadata.xml

- Ingrese IdentityProviderMetadataUrl o IdentityProviderMetadataFile. Solo necesita uno de los dos valores. En la herramienta administrativa de AD FS, navegue a Servicio/Endpoint. Al final de la lista encontrará una URL para FederationMetadata.xml

-

Agregue la URL al nombre de host de su servidor AD FS, por ejemplo: my-dc.mycompany.com/FederationMetadata/2007-06/FederationMetadata.xml

-

Ingrese la URL en su navegador para comprobarla. Ahora tiene la oportunidad de descargar el archivo XML:

-

Si desea usar IdentityProviderMetadataUrl (recomendado), ingrese esta URL como IdentityProviderMetadataUrl

-

Si desea utilizar IdentityProviderMetadataFile, descargue el archivo XML con su navegador y cópielo y péguelo en la carpeta DAB_NEXUS_HOME. Ingrese el nombre de este archivo como valor de IdentityProviderMetadataFile

-

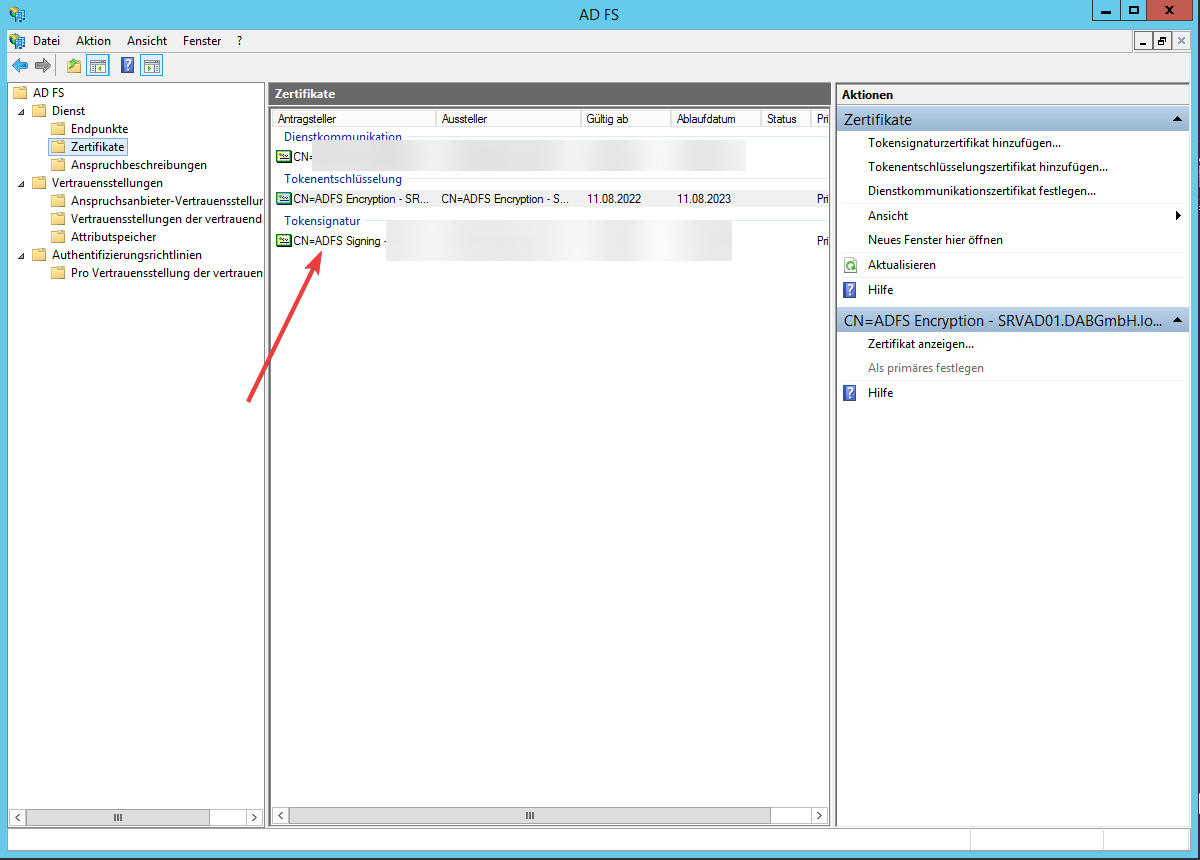

Navegue a Servicio/Certificado y copie el certificado en un archivo seleccionándolo y eligiendo Ver certificado

-

Instálelo en las autoridades de certificación raíz de confianza del servidor donde se ejecuta dab Nexus

-

Reinicie el servicio de Windows dab Nexus