Single-Sign On für dab Nexus On-Premise einrichten

Um Single-Sign On zu nutzen, muss es in Ihrer Lizenz aktiviert sein.

Anstatt sich mit Ihrer E-Mail-Adresse und Ihrem Passwort bei dab Nexus anzumelden, können Sie eine bestehende Single Sign-On (SSO) Lösung wie Microsoft Entra ID (früher Azure Active Directory) oder Active Directory Federation Services anbinden.

SSO mit Microsoft Entra ID (früher Azure AD) konfigurieren

-

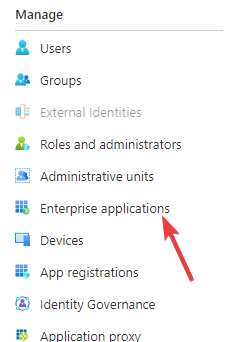

Öffnen Sie das Azure Active Directory-Menü im Azure Portal

-

Klicken Sie auf Enterprise applications

-

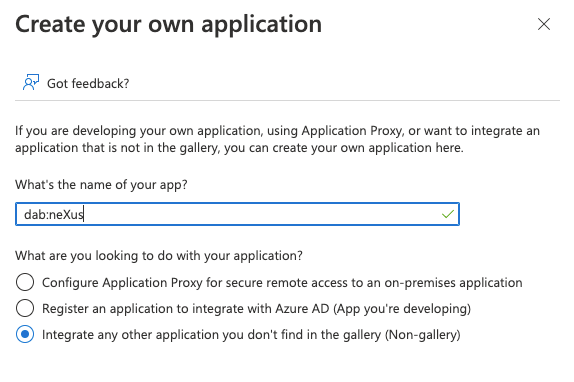

Wählen Sie New Application und dann Create your own Application

-

Tragen Sie einen Namen wie dab Nexus ein und aktivieren Sie das Kontrollkästchen Integrate any other application you don't find in the gallery (Non-gallery)

-

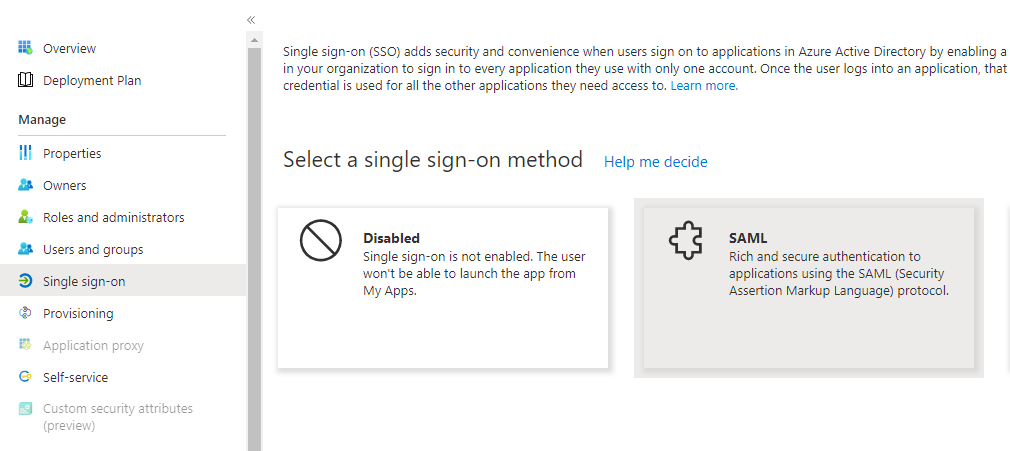

Klicken Sie auf Single Sign-On und anschließend auf SAML als SSO-Methode

-

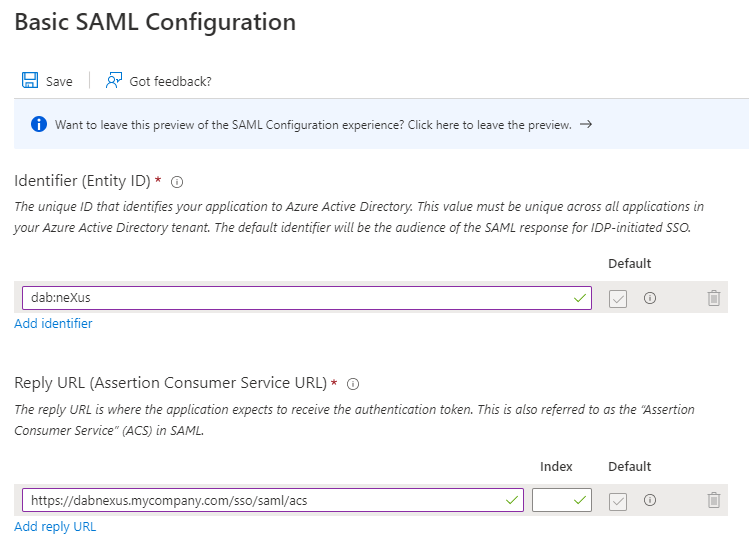

Klicken Sie im Tab Basic SAML Configuration auf Edit

-

Geben Sie einen Bezeichner ein, z. B. dab Nexus, sowie eine Reply URL. Diese Reply URL ist die Anwendungs-URL, die Sie während der dab Nexus-Installation ausgewählt haben. Sie finden sie in der Configuration.json im DAB_NEXUS_HOME-Verzeichnis; sie endet mit

/sso/saml/acs

-

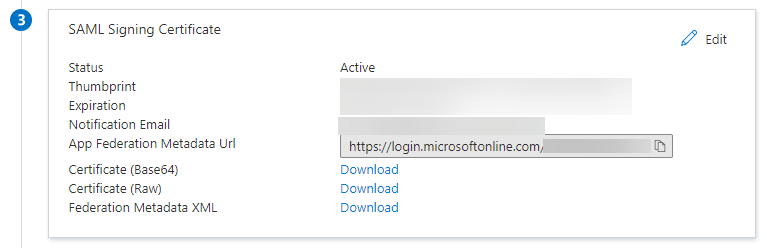

Laden Sie ein Zertifikat aus dem Bereich SAML Signing Certificate herunter und installieren Sie es in den Vertrauenswürdigen Stammzertifizierungsstellen des Servers, auf dem dab Nexus läuft

Passen Sie die Configuration.json an und fügen Sie die folgenden Einträge hinzu:

"AuthMode": "SAML",

"SAML": {

"Issuer": "dab Nexus",

"IdentityProviderMetadataUrl": "https://login.microsoftonline.com/...",

"IdentityProviderMetadataFile": "IdPMetadata.xml"

}

- Ändern Sie den AuthMode auf SAML

- Tragen Sie den zuvor ausgewählten Issuer im SAML-Bereich ein

- Geben Sie entweder die IdentityProviderMetadataUrl oder die IdentityProviderMetadataFile an. Nur einer dieser Werte ist erforderlich.

- Wenn Sie die IdentityProviderMetadataUrl verwenden möchten (empfohlen), kopieren Sie die App Federation Metadata Url aus dem Bereich SAML Signing Certificate und fügen Sie sie ein

- Wenn Sie die IdentityProviderMetadataFile nutzen möchten, laden Sie die Federation Metadata XML aus dem Bereich SAML Signing Certificate herunter und speichern Sie sie im DAB_NEXUS_HOME-Ordner. Tragen Sie den Dateinamen als Wert von IdentityProviderMetadataFile ein

- Geben Sie entweder die IdentityProviderMetadataUrl oder die IdentityProviderMetadataFile an. Nur einer dieser Werte ist erforderlich.

- Starten Sie den dab Nexus Windows-Dienst neu

SSO mit Active Directory Federation Services (AD FS) konfigurieren

-

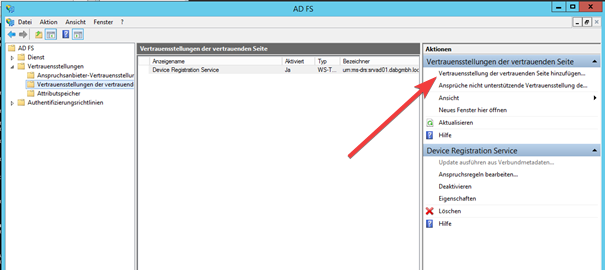

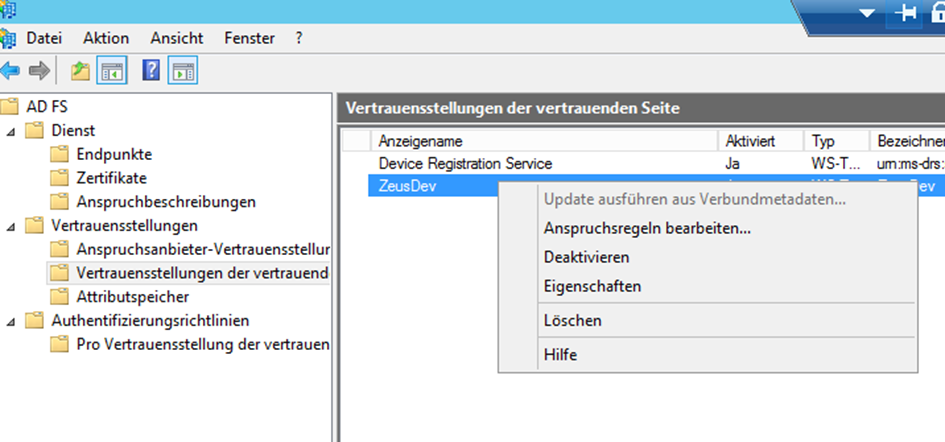

Öffnen Sie das AD FS Verwaltungstool und navigieren Sie zu den Vertrauenseinstellungen der vertrauenden Seite

-

Klicken Sie auf Add trust settings of the trusting side

-

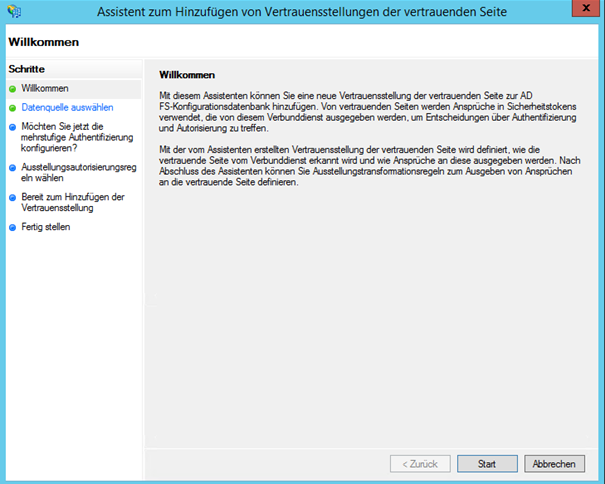

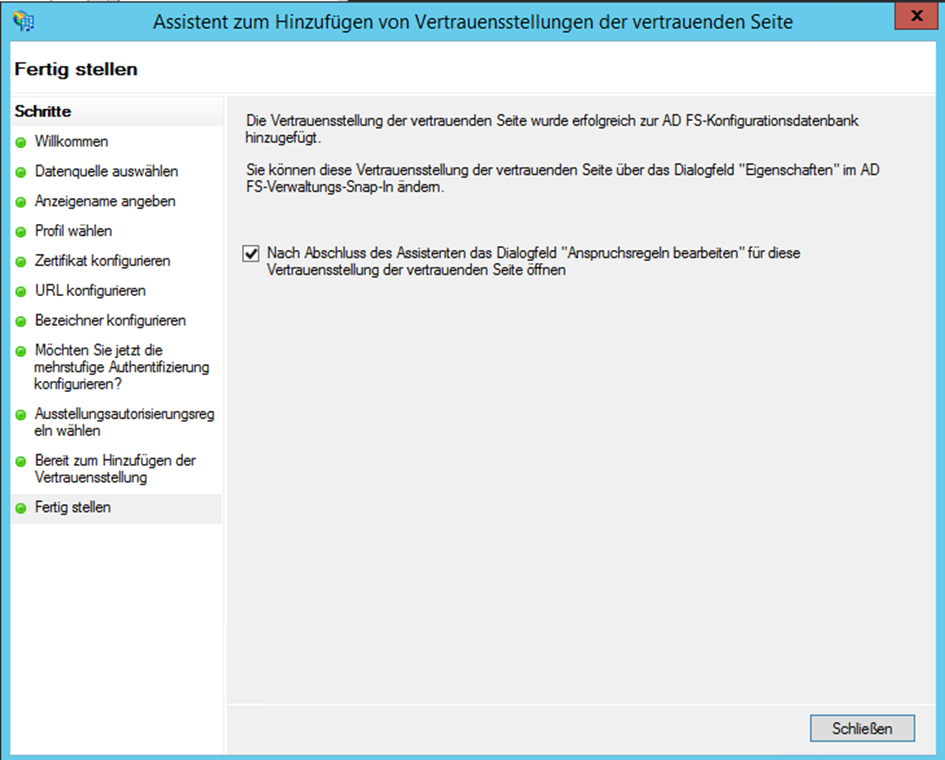

Der Assistent zum Hinzufügen von Vertrauenseinstellungen der vertrauenden Seite öffnet sich

-

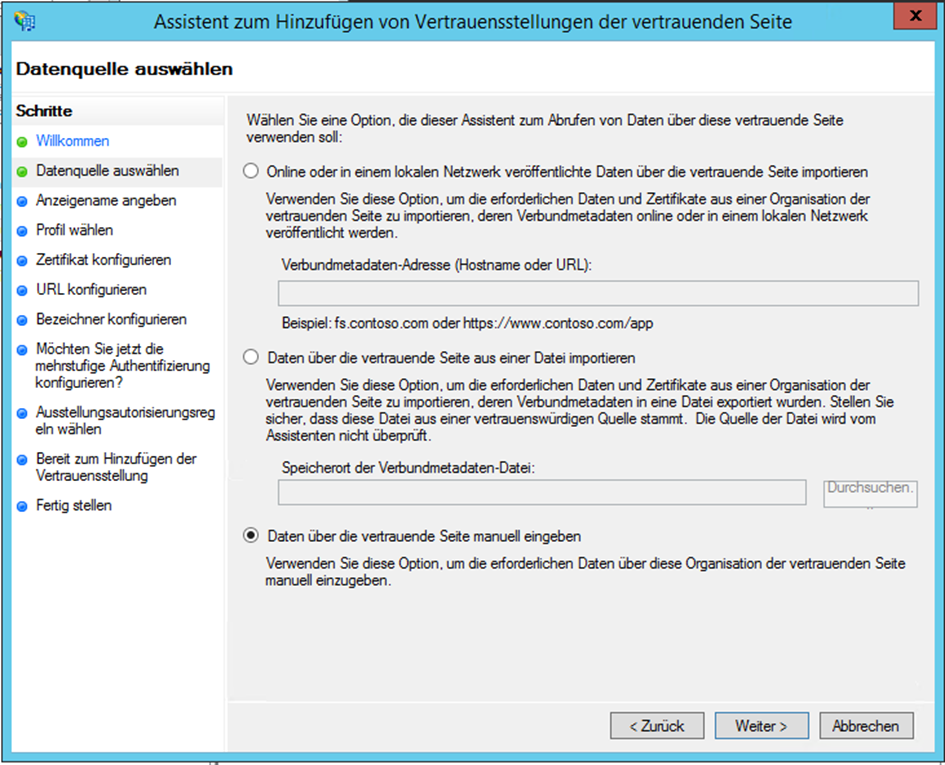

Aktivieren Sie das Kontrollkästchen Enter data manually via the trusting side

-

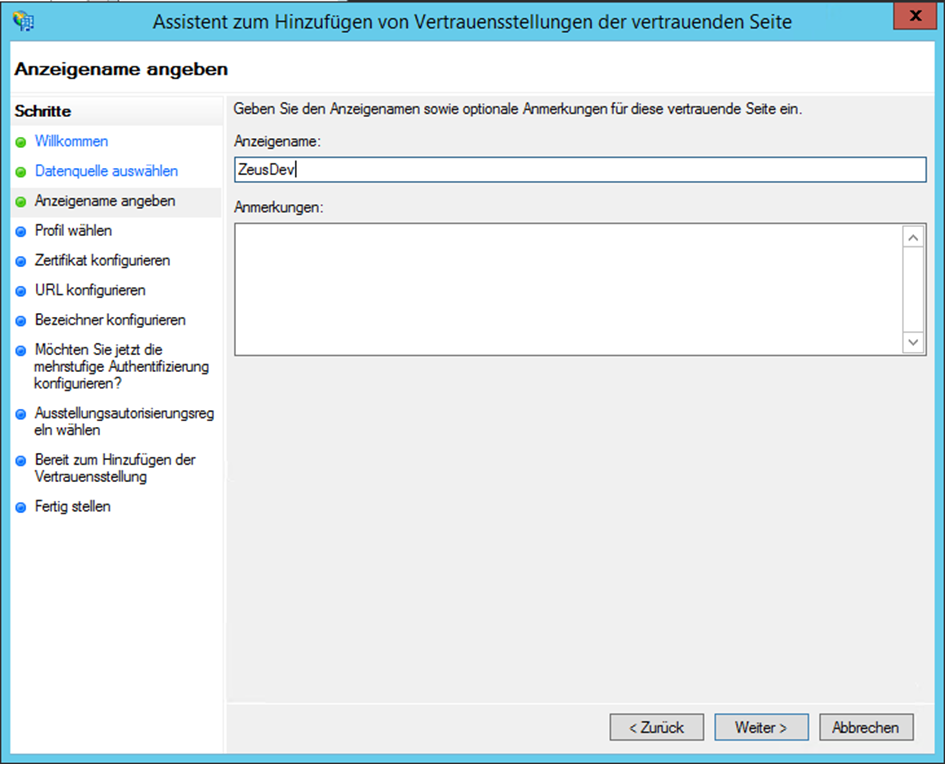

Geben Sie einen Anzeigenamen wie dab Nexus ein (in den Screenshots wurde ZeusDev verwendet – ändern Sie den Namen zum vorher gewählten Anzeigenamen, z. B. dab Nexus)

-

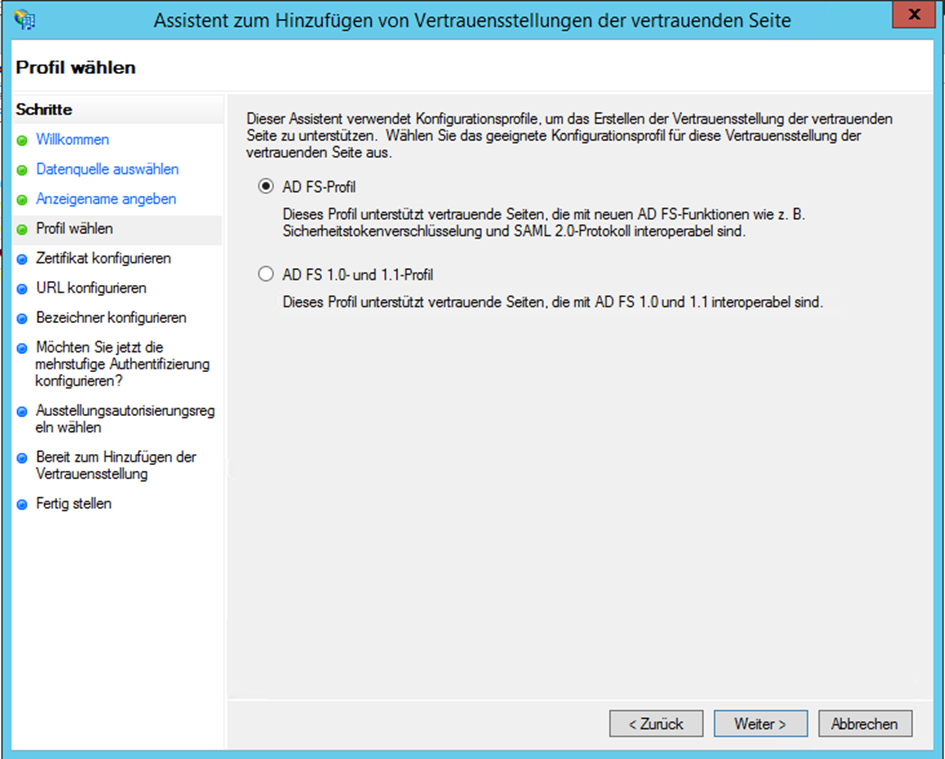

Wählen Sie das AD FS Profile, da dab Nexus das SAML-2-Protokoll verwendet

-

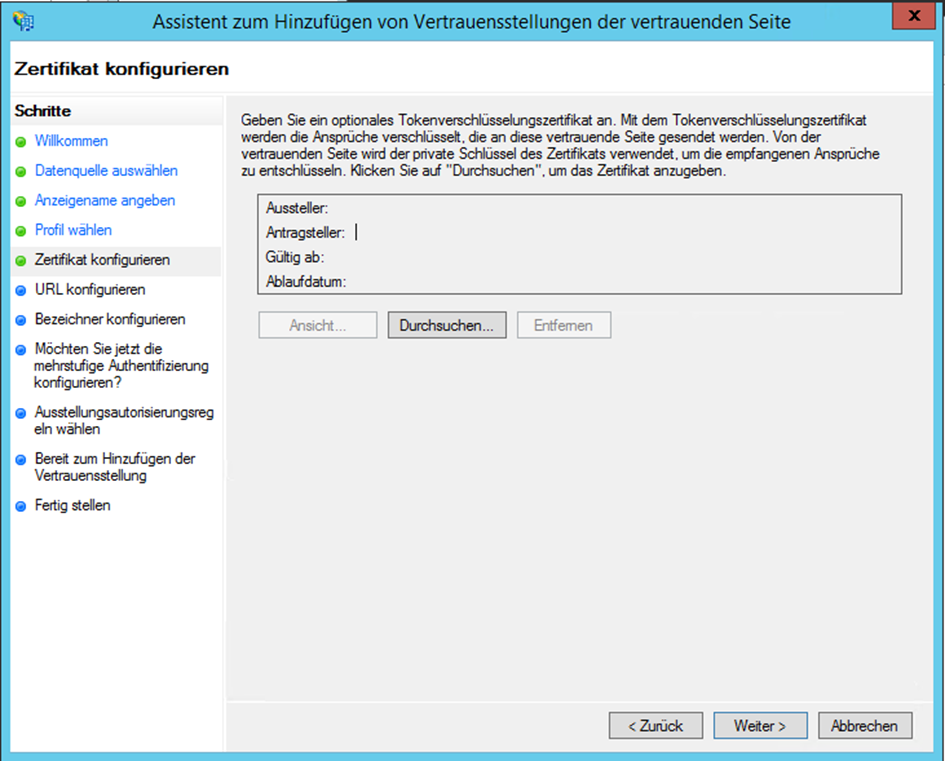

Klicken Sie auf Weiter ohne das optionale Token-Verschlüsselungszertifikat zu konfigurieren

-

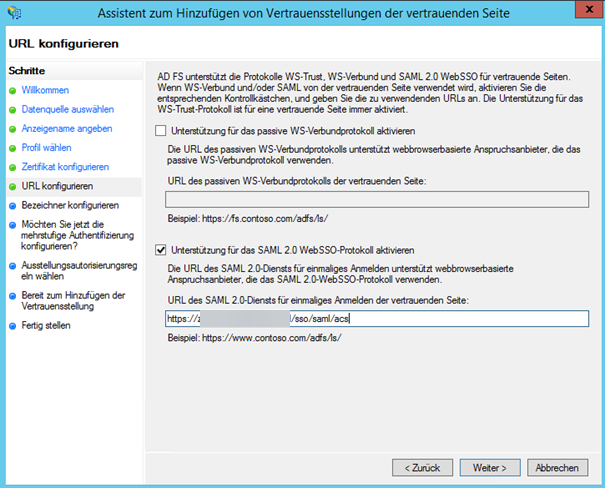

Aktivieren Sie das Kontrollkästchen Support for the SAML 2.0 WebSSO protocol und geben Sie die Anwendungs-URL aus der dab Nexus-Installation als URL ein, die auf

/sso/saml/acsendet

-

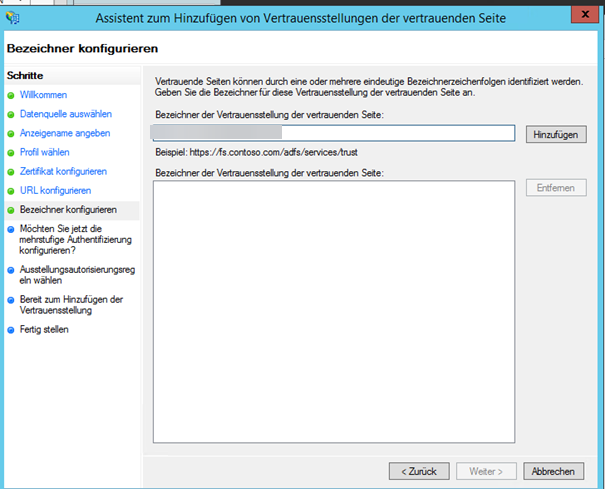

Geben Sie einen Bezeichner für die Vertrauensstellung der vertrauenden Seite an, z. B. dab Nexus

-

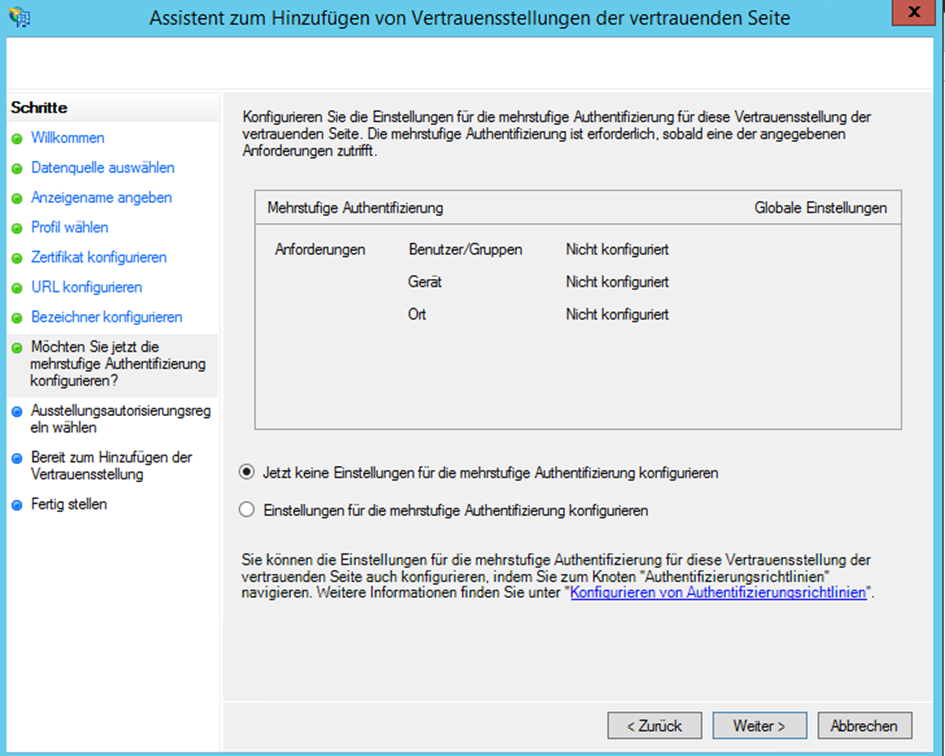

Überspringen Sie die Einstellungen für die Multi-Faktor-Authentifizierung, indem Sie das Kontrollkästchen 'Do not configure settings for multi-factor authentication now' aktivieren

-

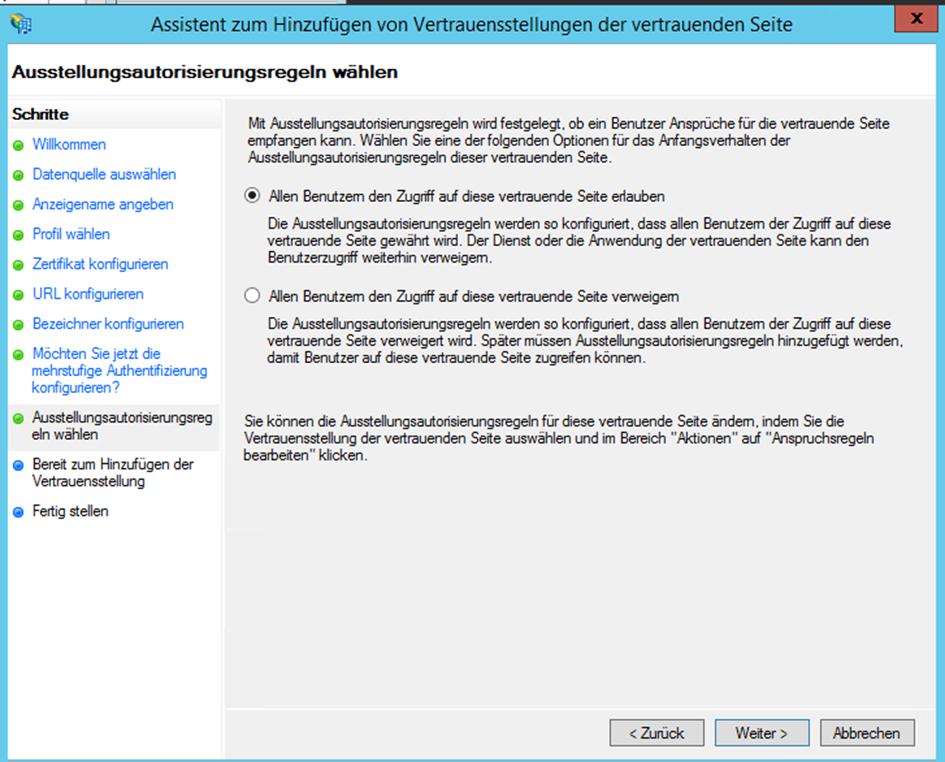

Konfigurieren Sie den Benutzerzugriff wie gewünscht

-

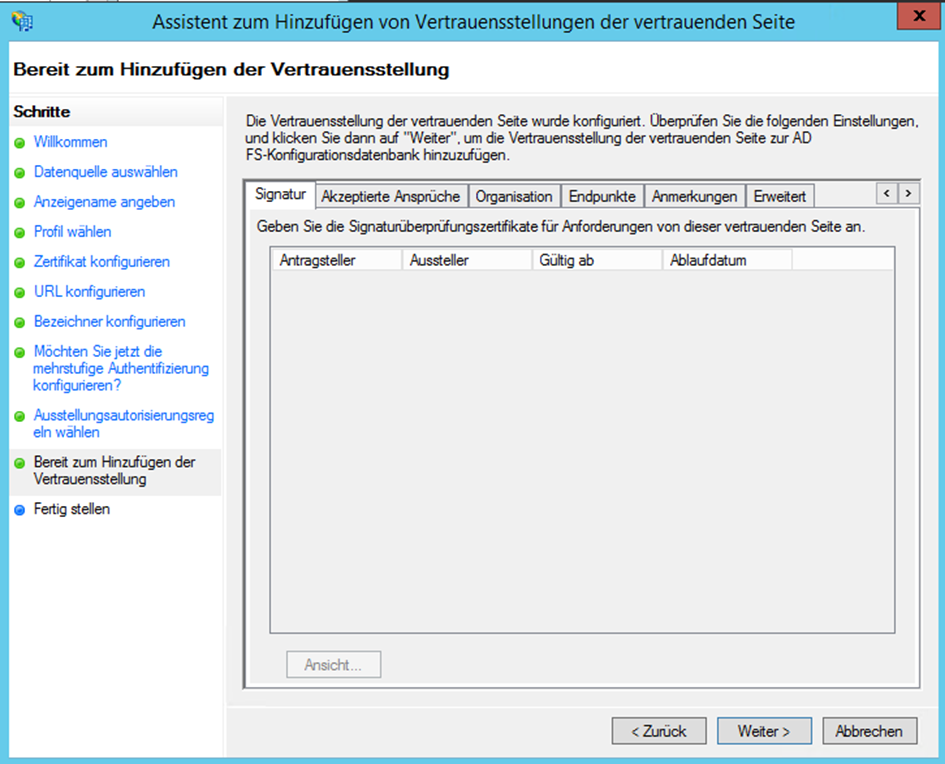

Überprüfen Sie die Einstellungen und klicken Sie auf Weiter

-

Schließen Sie den Assistenten

-

Öffnen Sie bei Bedarf den Dialog zur Bearbeitung der Berechtigungsregeln, indem Sie mit der rechten Maustaste auf den erstellten Eintrag klicken und Edit Entitlement Rules auswählen

-

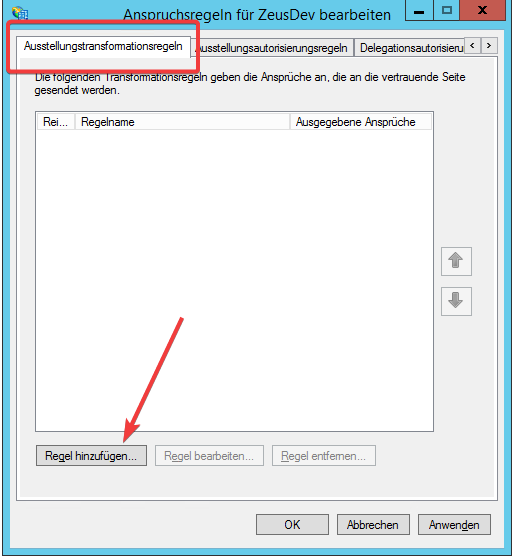

Navigieren Sie zum Tab Issueing Transformation Rules und klicken Sie auf die Schaltfläche Add Rule

-

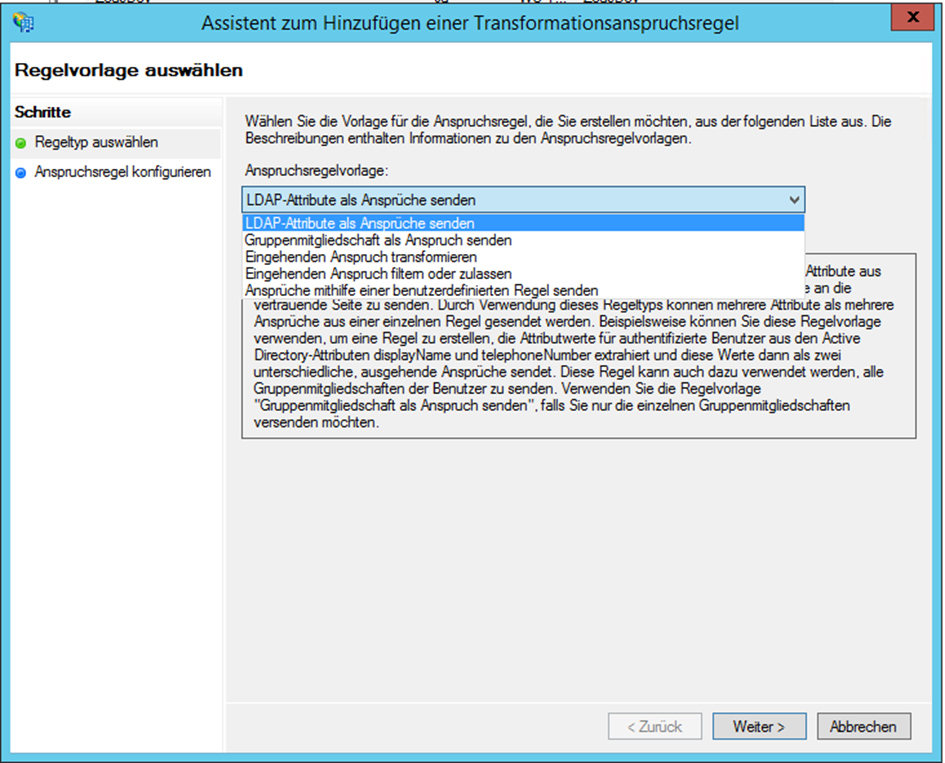

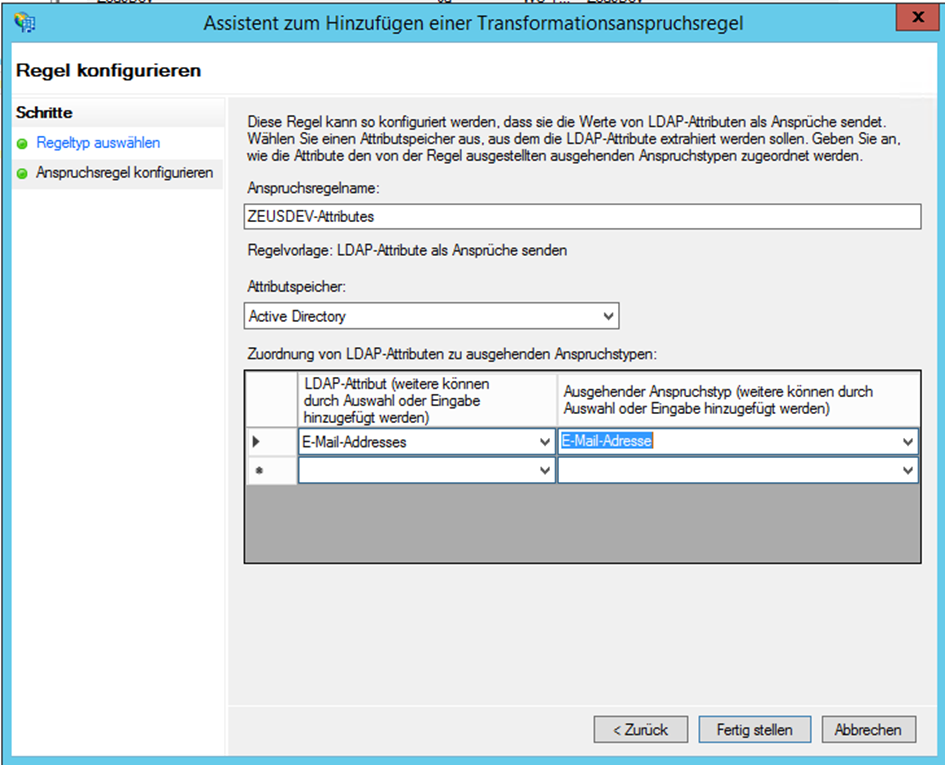

Wählen Sie im Assistenten für das Hinzufügen einer Transformationsregel die Option Send LDAP Attributes as Claims

-

Geben Sie einen beliebigen Claim Rule Name an und wählen Sie E-Mail-Adressen als LDAP-Attribut, weisen Sie dies dem Outgoing Claim Type e-mail-address zu und speichern Sie anschließend die Regel

-

Passen Sie die Configuration.json an und ergänzen Sie die folgenden Zeilen:

"AuthMode": "SAML",

"SAML": {

"Issuer": "dab Nexus",

"IdentityProviderMetadataUrl": "https://my-dc.mycompany.com/...",

"IdentityProviderMetadataFile": "FederationMetadata.xml"

}

-

Ändern Sie den AuthMode auf SAML

-

Tragen Sie den zuvor gewählten Issuer im SAML-Bereich ein

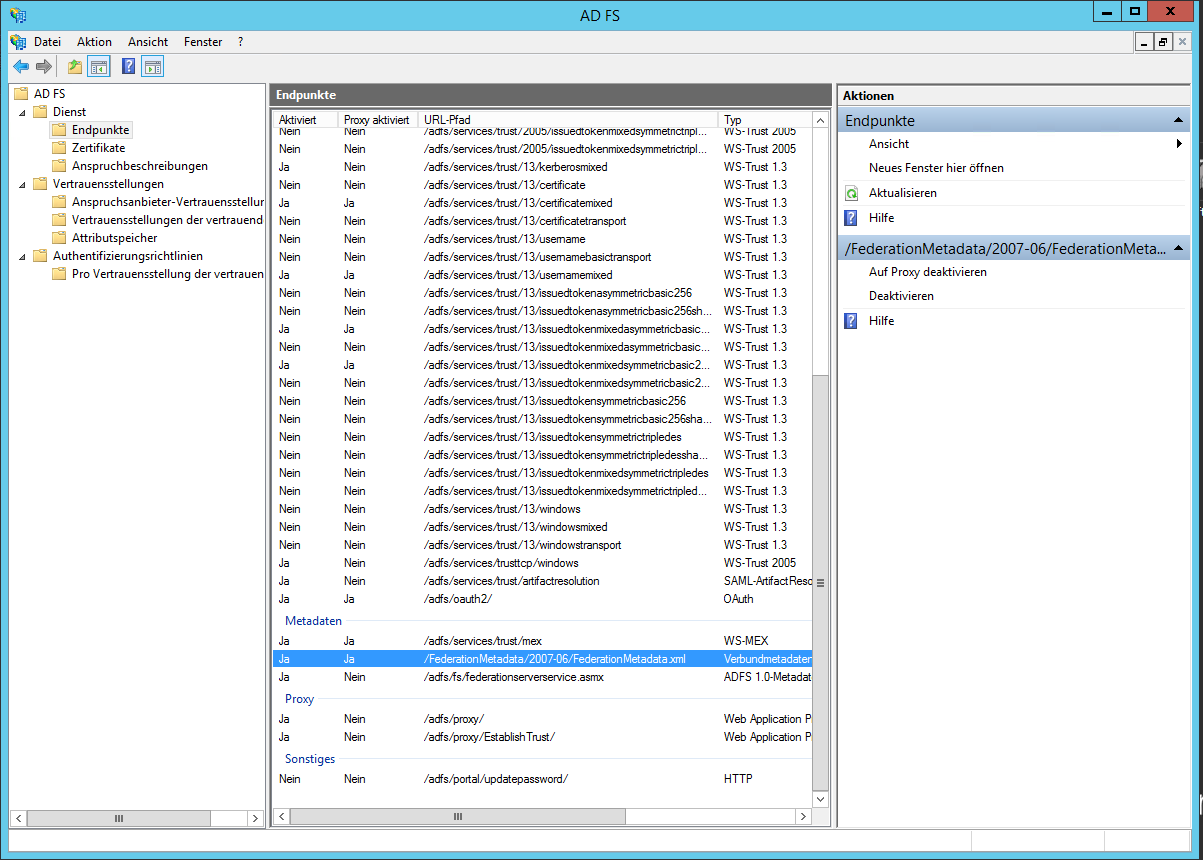

- Geben Sie entweder die IdentityProviderMetadataUrl oder die IdentityProviderMetadataFile an. Einer der beiden Werte reicht aus. Wechseln Sie im AD FS Verwaltungstool zu Service/Endpoint. Am Ende der Liste finden Sie eine URL für die FederationMetadata.xml

- Geben Sie entweder die IdentityProviderMetadataUrl oder die IdentityProviderMetadataFile an. Einer der beiden Werte reicht aus. Wechseln Sie im AD FS Verwaltungstool zu Service/Endpoint. Am Ende der Liste finden Sie eine URL für die FederationMetadata.xml

-

Ergänzen Sie die URL um den Hostnamen Ihres AD FS-Servers, z. B. my-dc.mycompany.com/FederationMetadata/2007-06/FederationMetadata.xml

-

Geben Sie die URL in Ihrem Browser ein, um sie zu überprüfen. Sie haben jetzt die Möglichkeit, die XML-Datei herunterzuladen:

-

Wenn Sie die IdentityProviderMetadataUrl verwenden möchten (empfohlen), tragen Sie diese URL als IdentityProviderMetadataUrl ein

-

Wenn Sie die IdentityProviderMetadataFile verwenden möchten, laden Sie die XML-Datei mit Ihrem Browser herunter, speichern Sie sie im DAB_NEXUS_HOME-Ordner und geben Sie den Dateinamen als Wert von IdentityProviderMetadataFile an

-

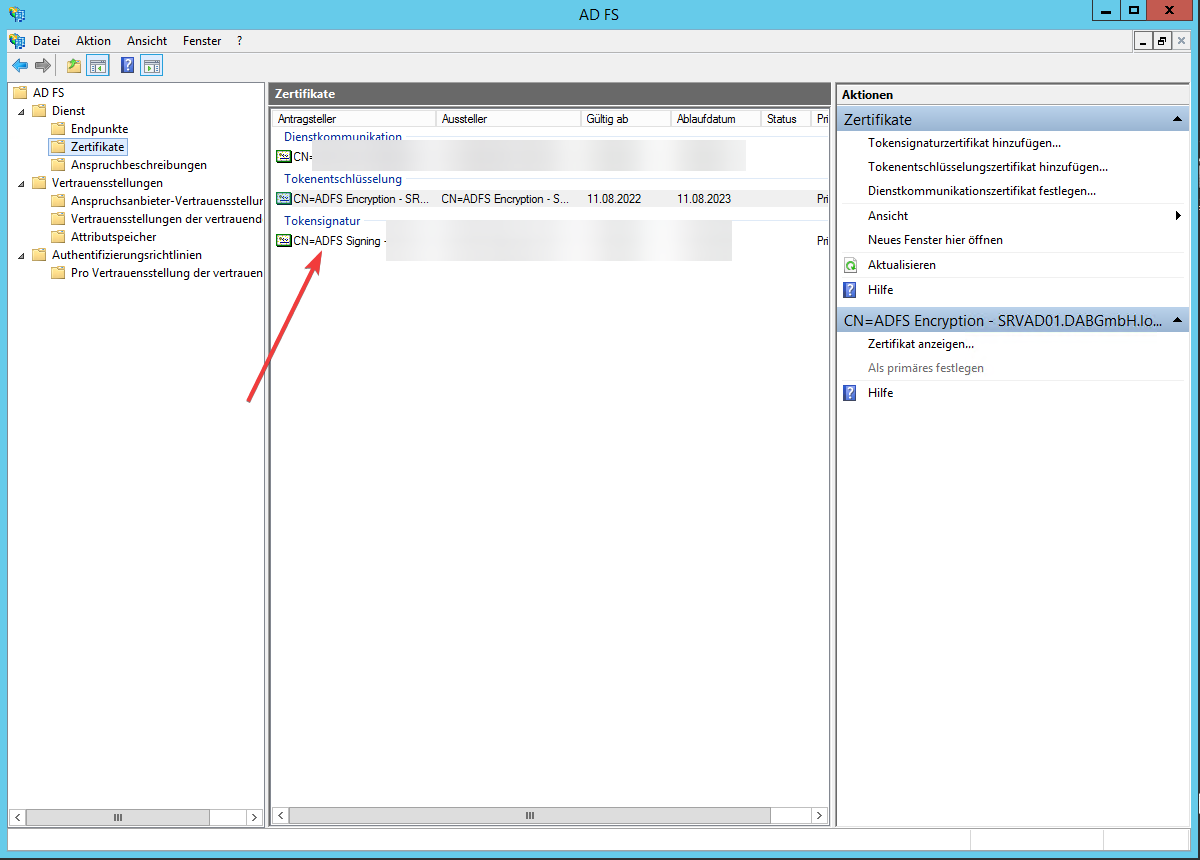

Navigieren Sie zu Service/Certificate und speichern Sie das Zertifikat, indem Sie es auswählen und auf View Certificate klicken

-

Installieren Sie es in die Vertrauenswürdigen Stammzertifizierungsstellen des Servers, auf dem dab Nexus läuft

-

Starten Sie den dab Nexus Windows-Dienst neu