Single-Sign-On für dab Nexus Managed App einrichten

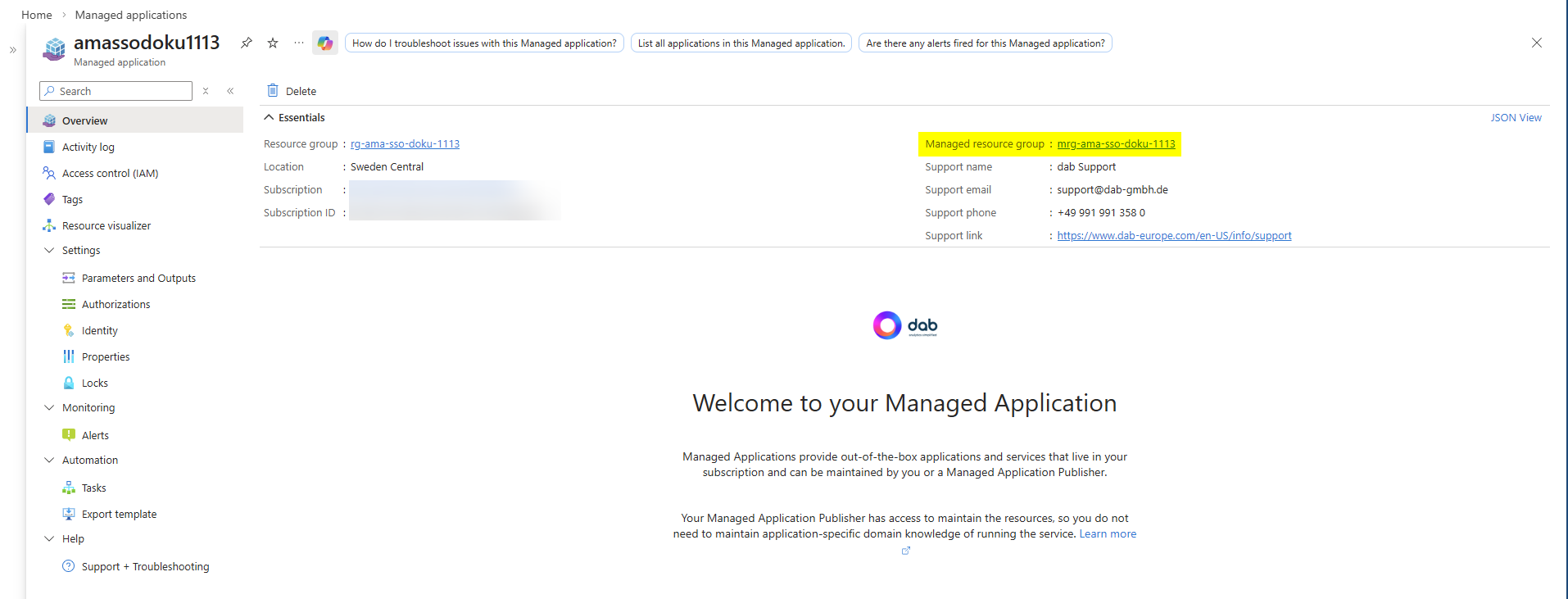

Bevor Sie beginnen, ermitteln Sie die verwaltete Ressourcengruppe Ihres Managed App im Azure Portal.

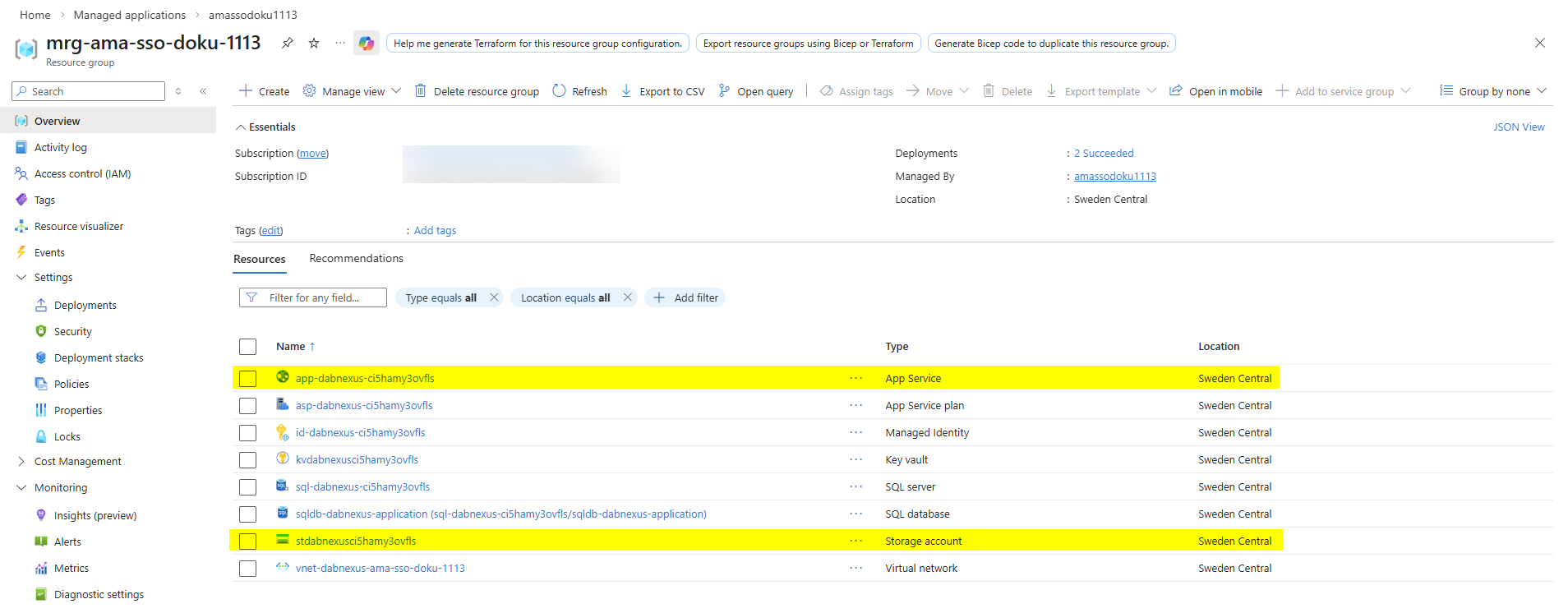

Oben rechts auf der Übersichtsseite der Managed Application finden Sie den Link dazu. Die verwaltete Ressourcengruppe enthält unter anderem einen App Service und ein Storage-Konto; beide müssen Sie später anpassen.

-

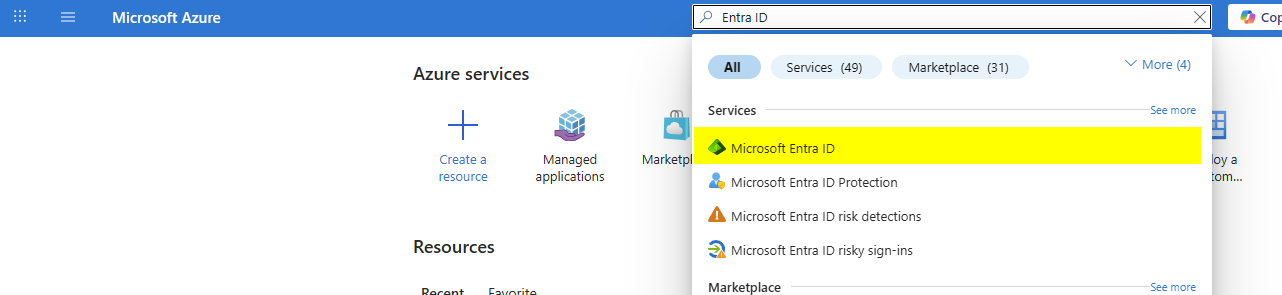

Öffnen Sie das Microsoft Entra ID Menü im Azure Portal

-

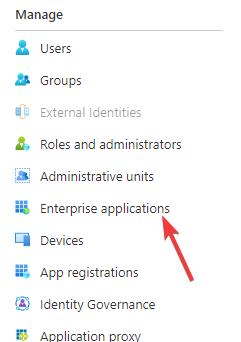

Klicken Sie auf Enterprise applications

-

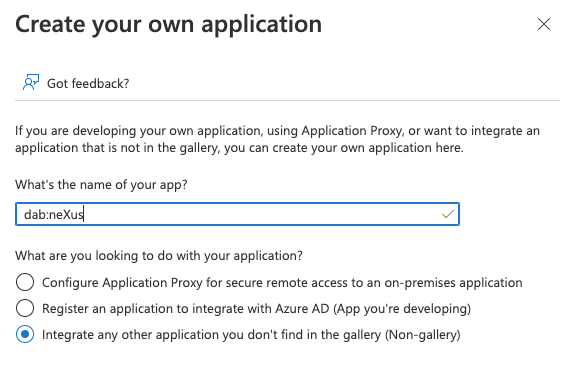

Wählen Sie New Application und anschließend Create your own Application.

-

Geben Sie einen Namen wie dab Nexus ein und aktivieren Sie das Kontrollkästchen Integrate any other application you don't find in the gallery (Non-gallery).

-

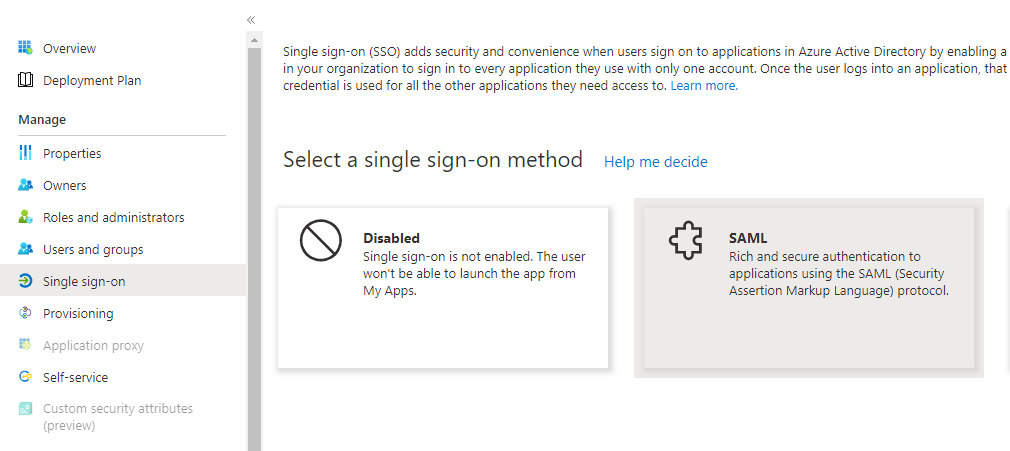

Klicken Sie auf Single Sign-On und wählen Sie anschließend SAML als SSO-Method.

-

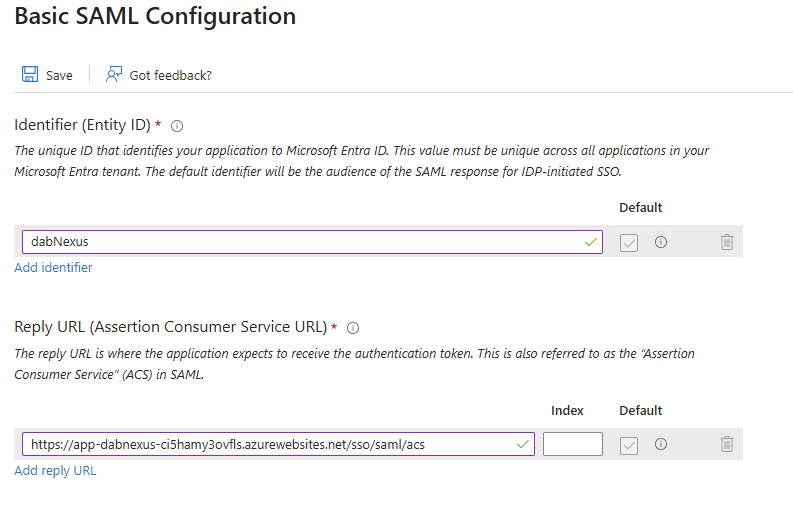

Klicken Sie im Reiter Basic SAML Configuration auf Edit.

-

Geben Sie einen Identifier ein, z. B. dabNexus, sowie eine Reply URL. Diese Reply URL entspricht der URL Ihres dab Nexus App Service, an deren Ende Sie

/sso/saml/acsanfügen.

-

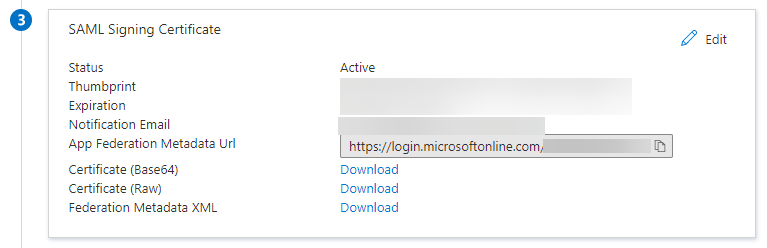

Laden Sie das Base64-Zertifikat aus dem Bereich SAML Signing Certificate herunter, Sie benötigen es später.

-

Kopieren Sie außerdem die App Federation Metadata Url aus dem gleichen Bereich, Sie benötigen auch diese später.

-

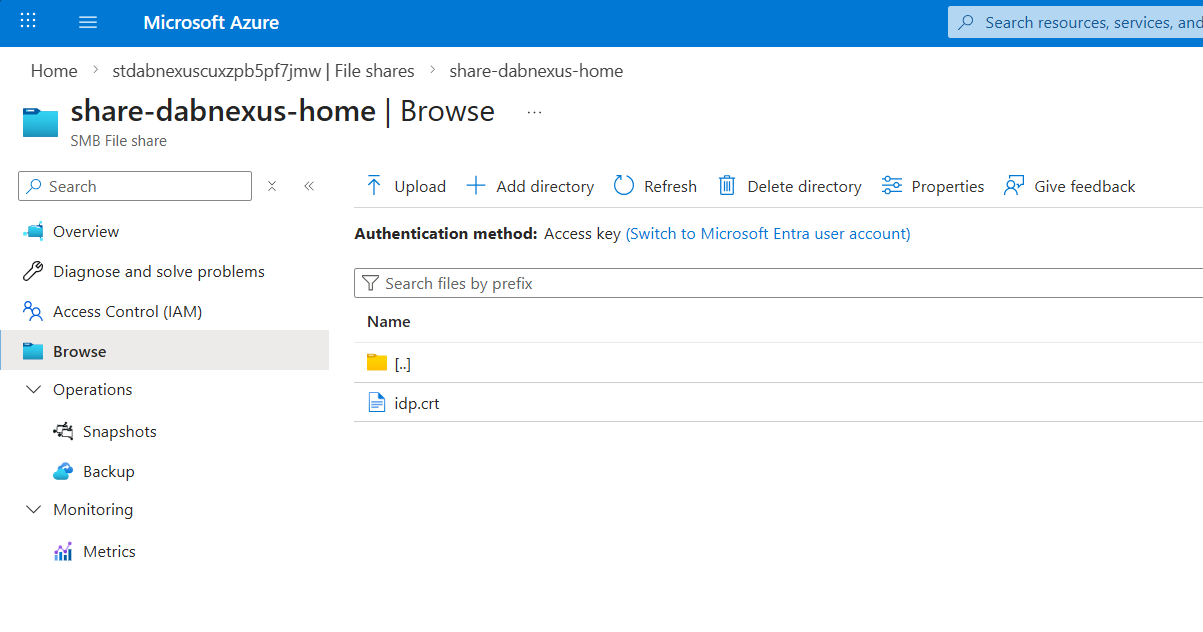

Laden Sie die Base64-Zertifikatsdatei in die Dateifreigabe share-dabnexus-home im Storage-Konto hoch und legen Sie sie ins Verzeichnis AdditionalCertificateAuthorities.

-

Stellen Sie sicher, dass die Datei die Endung .crt hat und nur Kleinbuchstaben im Namen verwendet (z. B. idp.crt).

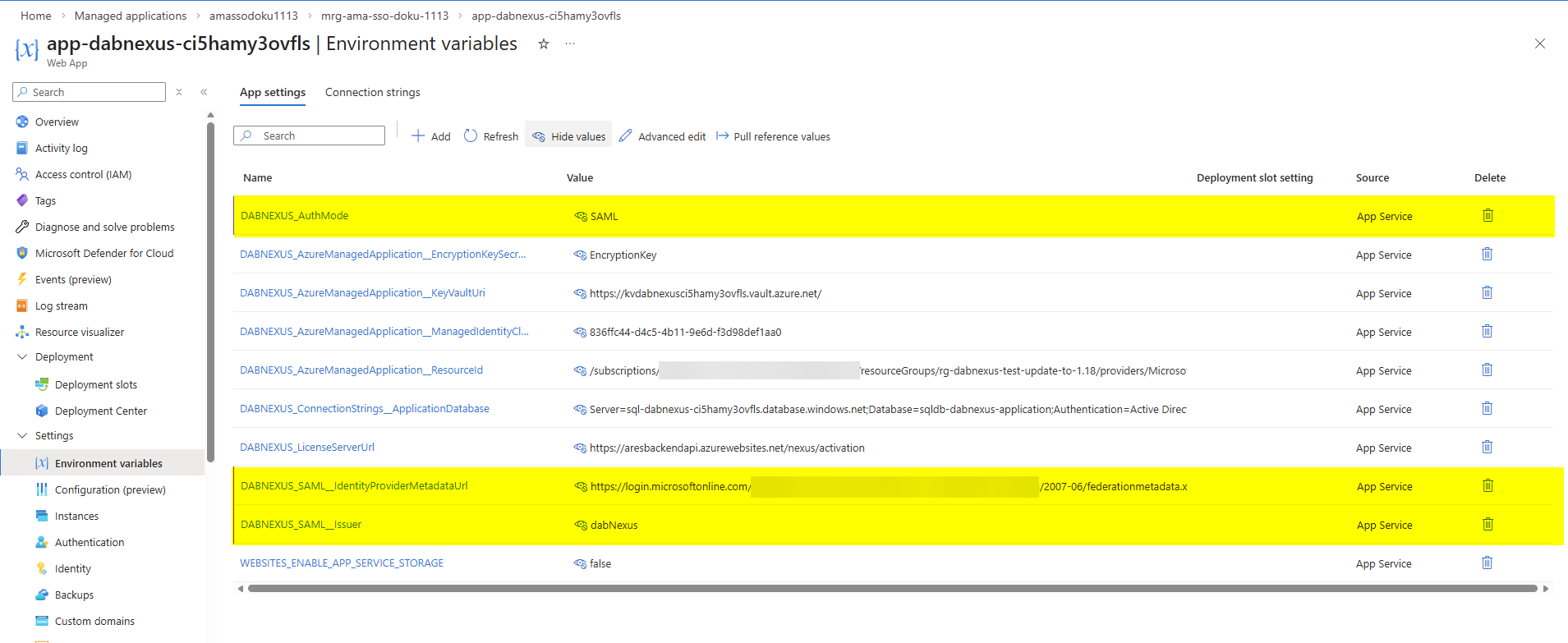

Fügen Sie dem App Service drei neue Umgebungsvariablen hinzu:

| Name | Wert |

|---|---|

| DABNEXUS_AuthMode | SAML |

| DABNEXUS_SAML__Issuer | Der zuvor unter Microsoft Entra ID gewählte Identifier |

| DABNEXUS_SAML__IdentityProviderMetadataUrl | Die zuvor aus Microsoft Entra ID kopierte App Federation Metadata Url |

Speichern Sie anschließend die Umgebungsvariablen. Der App Service wird daraufhin neu gestartet, und Single-Sign-On sollte eingerichtet und funktionsfähig sein.

Speichern Sie anschließend die Umgebungsvariablen. Der App Service wird daraufhin neu gestartet, und Single-Sign-On sollte eingerichtet und funktionsfähig sein.