Transportsicherheit aktivieren

- Transportsicherheit aktivieren

- Analytic Exchange Zertifikat wiederverwenden

- Zertifikate importieren

- Server (PFX) Zertifikat

- Selbstsigniertes Serverzertifikat (CER) oder eigene CA

- Zugriff auf das Zertifikat für den dab:Exporter Server setzen

- dab:Exporter Server für Transportsicherheit konfigurieren

- Fingerabdruck des Zertifikats auslesen

Transportsicherheit aktivieren

Um Transportsicherheit (SSL) im dab:Exporter zu aktivieren, müssen sie eine PKCS#12 (PFX) Datei haben. Diese Datei muss im Zertifikatsspeicher auf dem Computer, auf dem der dab:Exporter Server installiert ist, abgelegt werden und der Benutzer unter dem der dab:Exporter Windows Benutzer läuft muss darauf zugreifen können. Zudem müssen Sie in der dab:Exporter Server Konfigurationsdatei Änderungen vornehmen. Damit Clients sich mit dem dab:Exporter unter der Verwendung von Transportsicherheit mit dem dab:Exporter Server verbinden können, müssen Sie diesem oder einem ausstellendem Zertifikat vertrauen.

Analytic Exchange Zertifikat wiederverwenden

Wenn auf dem gleichen Computer eine Analytic Exchange Installation vorhanden ist, auf dem auch der dab:Exporter installiert ist, können Sie das Zertifikat von Analytic Exchange wiederverwenden. Um das Zertifikat wiederverwenden zu können, wird es in das PKCS#12 Format umgewandelt.

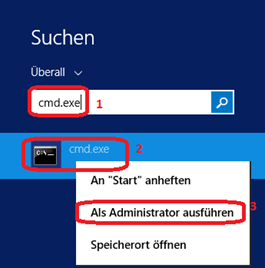

Öffnen Sie eine Windows Eingabeaufforderung als Administrator, indem Sie nach cmd.exe suchen

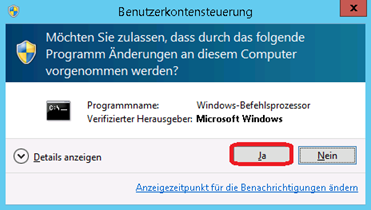

Klicken Sie auf Ja

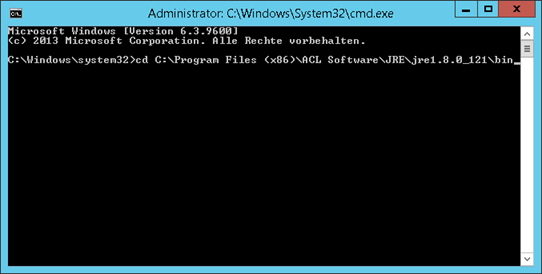

Wechseln Sie in das bin Verzeichnis einer Java Installation (JRE oder JDK). Typische Orte für Java Installationen mit Analytic Exchange sind (Versionsnummern können abweichen)

- C:\Program Files (x86)\ACL Software\JDK\jdk1.8.0_101\jre\bin

- C:\Program Files (x86)\ACL Software\JRE\jre1.8.0_121\bin

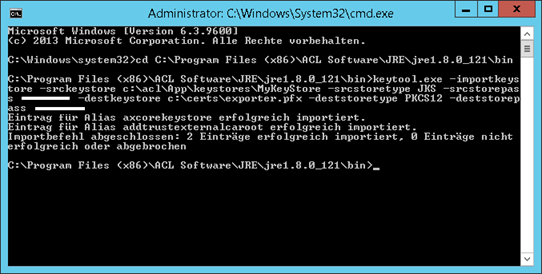

Geben Sie folgenden Befehl ein

keytool.exe -importkeystore -srckeystore KEYSTORE_FILE_LOCATION -srcstoretype JKS -srcstorepass PASSWORD -destkeystore PKCS_12_FILE.pfx -deststoretype PKCS12 -deststorepass PASSWORD

KEYSTORE_FILE_LOCATION: Standard c:\acl\app\keystores\mykeystore

PASSWORD: Kann aus der Datei server.xml entnommen werden (Standard: c:\ACL\App\Tomcat\conf)

PKCS_12_FILE: In dieser Anleitung wird c:\certs\exporter.pfx verwendet

Zertifikate importieren

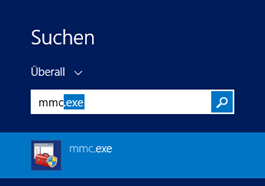

Öffnen Sie die Microsoft Management Console durch Suchen nach mmc.exe

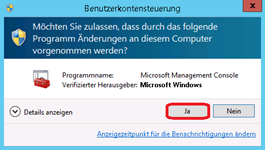

Bestätigen Sie den Bentuzerkontensteuerungsdialog mit Ja

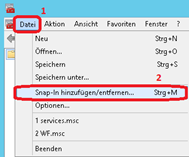

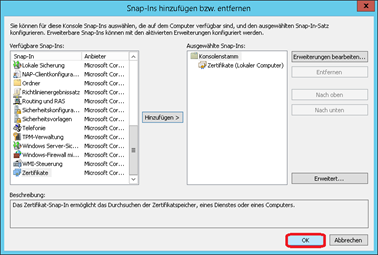

Klicken Sie auf Datei und dann auf Snap-In hinzufügen/entfernen

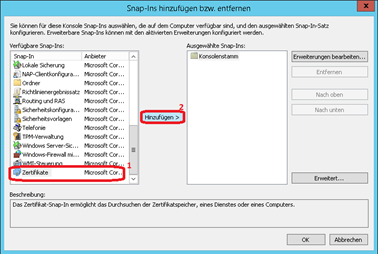

Scrollen Sie zu Zertifikate und klicken auf Hinzufügen >

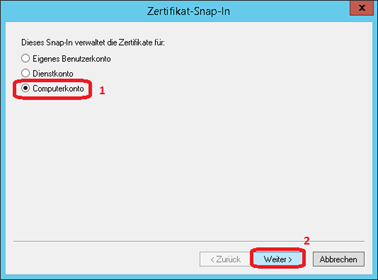

Wählen Sie Computerkonto und klicken Sie auf Weiter >

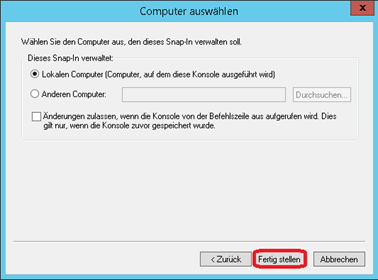

Klicken Sie auf Fertig stellen

Klicken sie auf OK

Server (PFX) Zertifikat

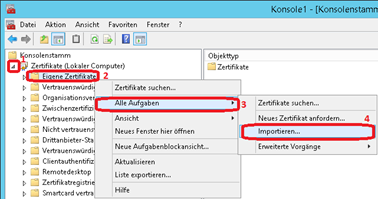

Öffnen Sie den Zertifikate Knoten und machen Sie einen Rechtsklick auf Eigene Zertifikate. Dann wählen Sie Alle Aufgaben und dann Importieren… aus

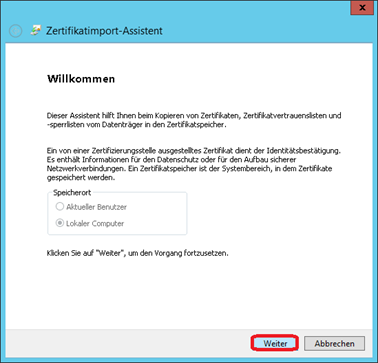

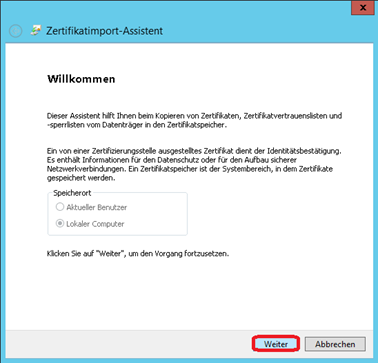

Klicken Sie auf Weiter

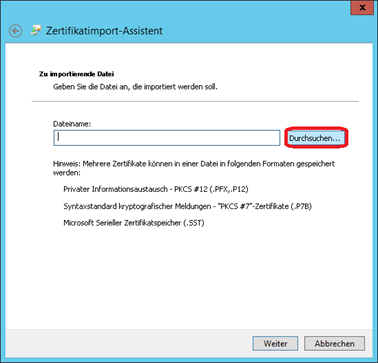

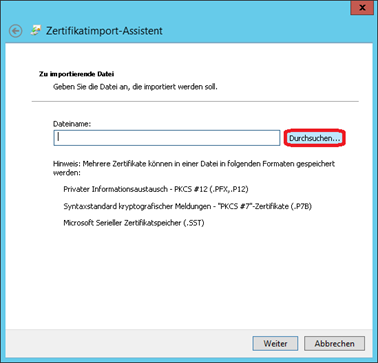

Klicken Sie auf Durchsuchen…

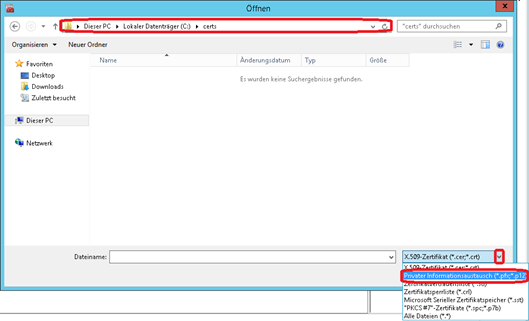

Wählen Sie den Ort aus an dem das Zertifikat abgelegt ist. Anschließend ändern Sie den Datei-Filter zu Privater Informationsaustausch (*.pfx; *.p12)

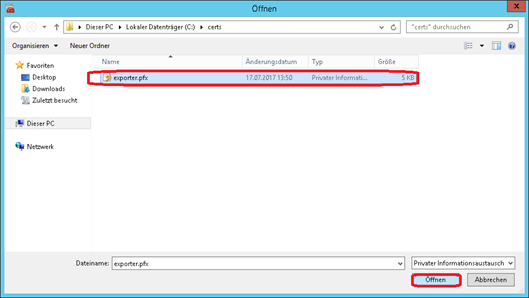

Wählen Sie das Zertifikat aus und klicken Sie Öffnen

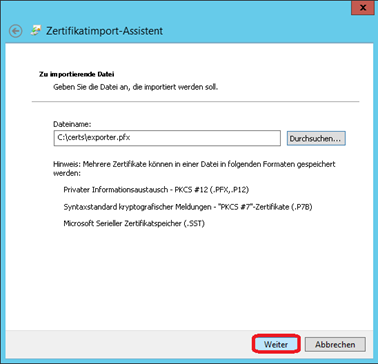

Klicken Sie auf Weiter

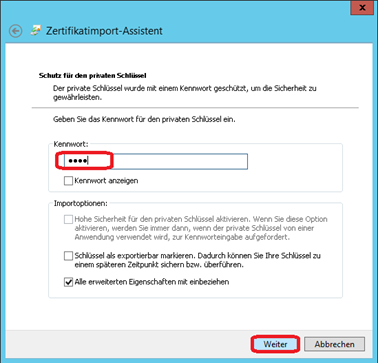

Geben Sie das Passwort für den privaten Schlüssel ein und klicken auf Weiter

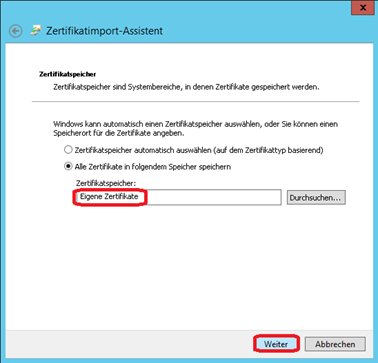

Stellen Sie sicher, dass der Zertifikatspeicher Eigene Zertifikate ist und klicken auf Weiter

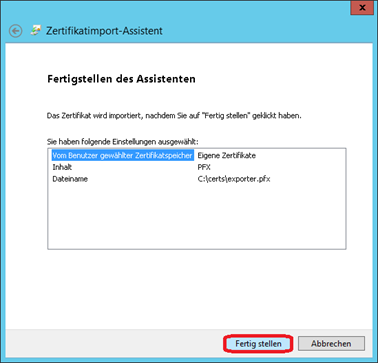

Klicken Sie auf Fertig stellen

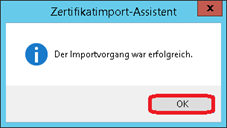

Bestätigen Sie den Dialog mit OK

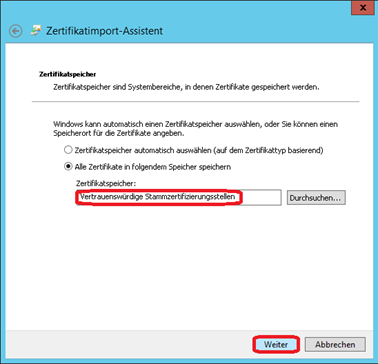

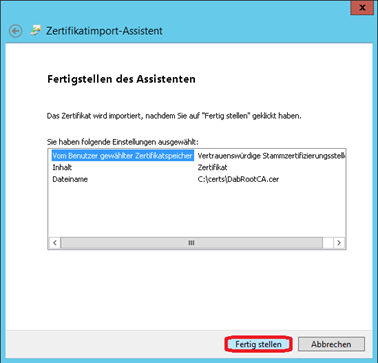

Selbstsigniertes Serverzertifikat (CER) oder eigene CA

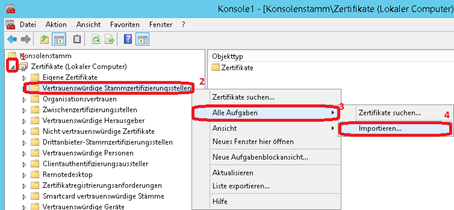

Öffnen Sie Zertifikate und machen einen Rechtsklick auf Vertrauenswürdige Stammzertifizierungsstellen. Danach wählen Sie Alle Aufgaben und klicken dann auf Importieren…

Klicken Sie auf Weiter

Klicken Sie auf Durchsuchen…

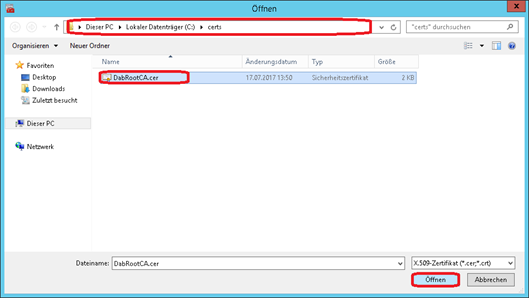

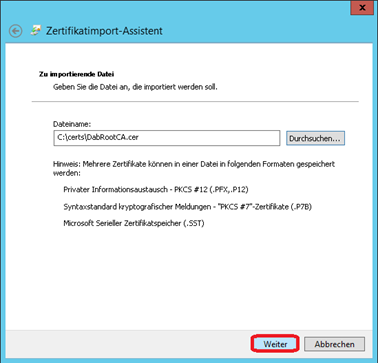

Wählen Sie den Ordner in dem das Zertifikat liegt aus, anschließend das Zertifikat und klicken sie dann auf Öffnen

Klicken Sie auf Weiter

Stellen Sie sicher, dass Vertrauenswürdige Stammzertifizierungsstellen ausgewählt sind und klicken Sie auf Weiter

Danach klicken Sie auf Fertig stellen

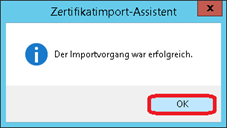

Klicken Sie auf OK

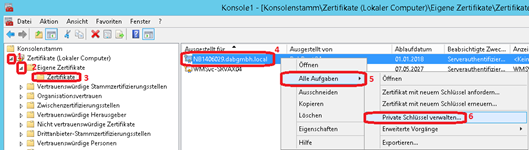

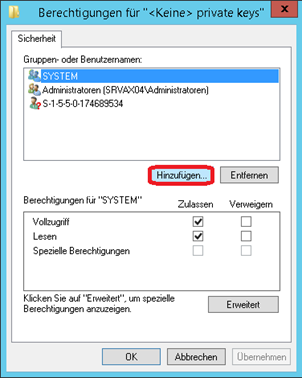

Zugriff auf das Zertifikat für den dab:Exporter Server setzen

Fügen Sie in der Microsoft Management Console das Zertifikate Snap-In von Lokaler Computer hinzu. Öffnen Sie anschließend Zertifikate und Eigene Zertifikate und wählen Sie Zertifikate aus. Im mittleren Bereich machen Sie einen Rechtsklick auf das Serverzertifikat und wählen Sie Alle Aufgaben und dann Private Schlüssel verwalten… aus

Klicken Sie auf Hinzufügen…

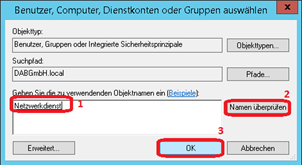

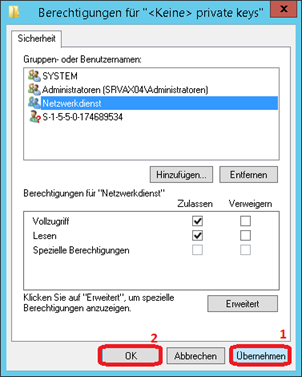

Geben Sie den Namen des Benutzers des dab:Exporter Windows Dienstes (Standard Netzwerkdienst) ein. Klicken Sie dann auf Namen überprüfen und anschließend auf OK

Klicken Sie auf Übernehmen und dann auf OK

dab:Exporter Server für Transportsicherheit konfigurieren

Um die Transportsicherheit zu aktivieren, müssen Sie Einträge in der Datei dabExporter.Core.dll.config, die sich im Installationsverzeichnis des dab:Exporter Servers befindet, ändern (Standard C:\Program Files (x86)\dabGmbH\dabExporter 3.2\Server).

Sie müssen den Wert UseTransportSecurity auf true ändern und den Fingerabdruck des Zertifikats in CertificateThumbprint eintragen.

<?xml version="1.0" encoding="utf-8" ?>

<configuration>

<appSettings>

<add key="ConfigFolder" value="%public%/dabgmbh/dabexporter 3.2/data"/>

<add key="LogFolder" value="%public%/dabgmbh/dabexporter 3.2/log"/>

<add key="WorkingFolder" value="%public%/dabgmbh/dabexporter 3.2/work"/>

<add key="BindTo" value="0.0.0.0"/>

<add key="ApiPort" value="1588"/>

<add key="MessagingPort" value="1589"/>

<add key="UseTransportSecurity" value="true"/>

<add key="CertificateThumbprint" value="77299757ffa2aeaeea7523d5878cc461a8029911"/>

<add key="UseCustomServiceThrottling" value="false"/>

<add key="MaxConcurrentSessions" value="100"/>

<add key="MaxConcurrentCalls" value="32"/>

<add key="MaxConcurrentInstances" value="132"/>

</appSettings>

</configuration>

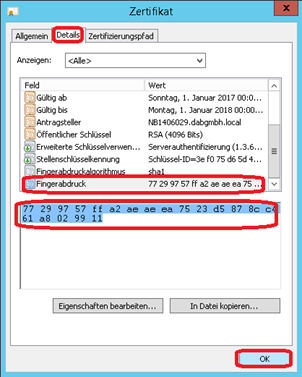

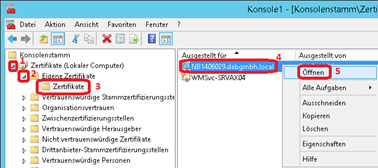

Fingerabdruck des Zertifikats auslesen

Fügen Sie in der Microsoft Management Console das Zertifikate Snap-In von Lokaler Computer hinzu. Öffnen Sie anschließend Zertifikate und Eigene Zertifikate und wählen Sie Zertifikate aus. Im mittleren Bereich machen Sie einen Rechtsklick auf das Serverzertifikat und wählen Sie Öffnen aus

In dem Zertifikat-Fenster wählen Sie den Tab Details aus, scrollen zu Fingerabdruck und wählen es aus. Der gesamte Fingerabdruck wird in dem darunterliegenden Textfeld angezeigt und kann in die Zwischenablage kopiert werden.